物联网、工业物联网及网络物理系统领域蜜罐和蜜网相关研究综述(上)

Javier Franco,Ahmet Aris,Berk Canberk,A. Selcuk Uluagac 网络物理系统安……

标签:CPS, IIoT, 蜜罐, 蜜网【学术关注】IoT、IIoT和CPS领域的蜜罐和蜜网相关研究综述连载二:物联网蜜罐和蜜网的相关研究成果概述与分类分析

物联网(IoT)、工业物联网(IIoT)和网络物理系统(CPS)是关乎国计民生不可或缺的基本生产要素,广泛应用于居家、建筑、城市、健康、交通、制造、基础设施以及农业等各种生活场景。

标签:IoT, 蜜罐, 蜜网, 金睛云华【学术关注】IoT、IIoT和CPS领域的蜜罐和蜜网相关研究综述连载一:引言、相关工作、背景及分类方式

物联网(IoT)、工业物联网(IIoT)和网络物理系统(CPS)是关乎国计民生不可或缺的基本生产要素,广泛应用于居家、建筑、城市、健康、交通、制造、基础设施以及农业等各种生活场景。

标签:IoT, 网络安全, 蜜罐, 金睛云华用DecoyMini部署业务系统蜜罐——用免费蜜罐软件快速部署业务系统蜜罐

蜜罐在近几年的攻防实战演习中大放光彩,它作为欺骗防御的重要技术,是主动防御的主要方法,也是实战由被动向主动转变最有效的手段,用好蜜罐可有效提升网络安全防御能力。

标签:攻防对抗, 蜜罐2021北京九州泰岳产品发布会成功举办

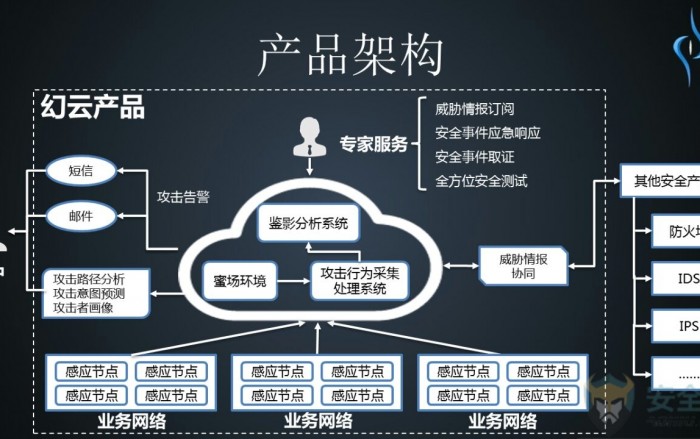

2021年10⽉21⽇,北京九州泰岳科技开发有限公司在京召开2021新产品发布会。会上隆重推出公司打造的多源综合分析处置产品、智能⽹络基础管理平台、仿真诱捕(蜜罐)三款产品。

标签:九州泰岳, 网络安全, 蜜罐从这几天情况看蜜罐新技术和发展走向

随着攻防演习日益实战化、常态化使得蜜罐从十几年的老安全技术焕发新春,基于蜜罐演进而来的欺骗防御也因此而名声大噪,越来越多的安全厂商已经将资源投入到此技术领域。

标签:溯源反制, 蜜罐欺骗防御入门:花最少的时间、金钱和资源得到最大效能

欺骗技术能赋予防御者其他防护技术所不具备的优势:通过布置满是鲜香美味诱饵的雷区,诱使攻击者暴露出自身意图和手段,实现早期准确检测。FBI和其他顶级司法机构早已使用此类技术诱捕儿童色情犯和金融大盗一类的罪犯了。

标签:最大效能, 欺骗防御, 蜜罐, 蜜网沙箱、蜜罐和欺骗防御的区别

“欺骗防御”这个术语从去年开始才逐渐流传开来,所以很难讲清这些解决方案与其他试图诱骗攻击者的工具——比如沙箱和蜜罐,到底有什么区别。这三种技术都有各自独特的需求和理想用例,要想切实理解,需更仔细地深入了解其中每一种技术。

标签:欺骗防御, 沙箱, 蜜罐无文件攻击有多阴险 竟利用“永恒之蓝”传播挖矿机

无文件攻击的一种新型商业应用,是用被感染机器来挖掘比特币金矿。加密货币挖掘者试图运行直接加载到内存的挖矿机,利用"永恒之蓝"在公司里传播成千上万的挖矿机。

标签:powershell, 恶意软件, 挖矿机, 无文件攻击, 蜜罐这家公司利用蜜罐技术捕获社会工程骗局

社交媒体不再仅仅是个人通信工具,而已进化成了关键业务应用——帮助公司大幅提升利润和生产力,同时强化和发展客户关系。随着公司企业对社交媒体的依赖越来越深,网络罪犯对社交媒体的利用也越来越多了。

标签:ZeroFOX, 社会工程, 蜜罐