从追踪到劫持 研究人员发现十个 4G LTE 漏洞

美国普渡大学和爱荷华大学的研究人员披露了他们用于分析4G LTE网络的3个关键过程“连接、断开、寻呼”的测试方法——LTEInspector,并描述了其发现的10个新漏洞和之前就已知的9种攻击。

标签:4G, LTE协议, 安全漏洞, 攻击手法Memcached漏洞竟然还有一个Kill Switch

Memcached本来是用于缓存经常被使用的web页面和数据,以合法增加服务性能。现在却被当成网络武器,用于非常目的。

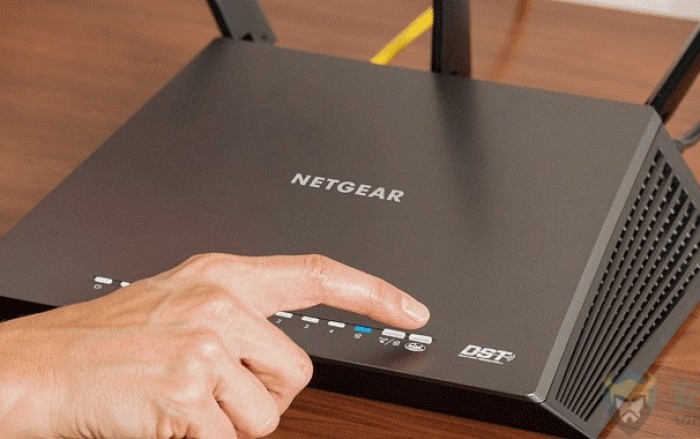

标签:DDoS攻击, Kill Switch, Memcached, 安全漏洞输入 &genie=1 不用口令即可登录Netgear路由器

如果你正在使用Netgear路由器,是时候打个补丁升个级了。该网络设备制造商刚刚发布了一系列补丁,涉及数十个型号的路由器。

标签:Netgear路由器, 安全漏洞, 远程身份认证绕过十年遭劫12亿美元:黑客盗走14%的加密货币

很多区块链都是由现有加密账本分叉而来,而正是这每次分叉,都给了黑客篡改数据的新机会。漏洞一旦一起部署到了以区块链技术为基础的去中心化分布式网络上,就再也不能对其进行修改了。

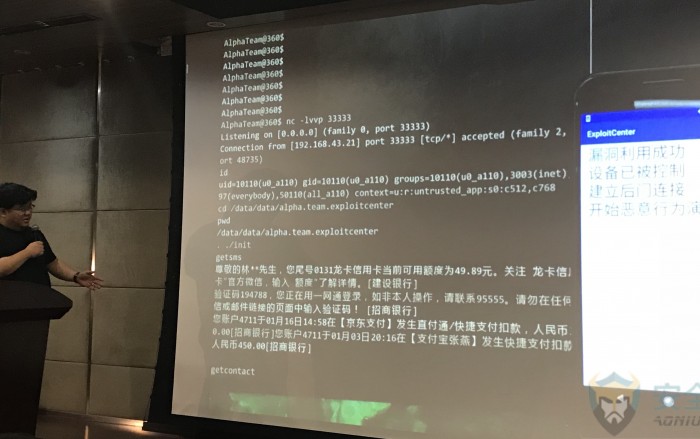

标签:加密货币, 区块链, 安全漏洞11.25万美元!360 Alpha 团队刷新谷歌漏洞奖金记录

攻防对抗中最重要的就是“时间差”,如果“穿云箭”第一时间就公布于众,那么黑产从业者很可能会像闻到血腥味的鲨鱼一样围攻Android系统,对此,大厂商还能做出一些应急处理来延缓攻击,中小厂商无疑会纷纷沦陷。

标签:google, Pixel, 安全漏洞, 移动安全联盟幽灵和熔断将会再现 设备永远不会真正安全

“网络安全就是一团糟”,随着人工智能和物联网的兴起,我们必须在网络上做点什么。ARM的观点是,设备必须从硬件上保证安全,而不仅仅是从软件上。

标签:ARM, 安全漏洞, 硬件安全打上熔断和幽灵补丁后 CPU哭了

SolarWinds是一家IT综合监控与管理服务提供商,近日该公司在其AWS基础设施上记录了熔断(Meltdown)/幽灵(Spectre)补丁应用的情况,而其结果令人不忍直视。

标签:CPU补丁, SolarWinds, 安全漏洞, 熔断/幽灵英特尔AMT曝高危漏洞:黑客可在数秒内攻破笔记本电脑

无论公司有没有实现最佳安全操作,英特尔的AMT漏洞都可在数秒内(不超过30秒)为攻击者奉上受影响笔记本电脑的完整控制权。当然,攻击者需要能物理接触到笔记本电脑才可以利用该漏洞。

标签:AMT, 安全漏洞, 英特尔“噩梦公式二代”漏洞来袭 微软今日凌晨发布高危Office漏洞补丁

“噩梦公式”漏洞爆发后,微软曾为公式编辑器新增了ASLR地址随机化保护措施,以此缓解漏洞风险。但“噩梦公式二代”杀伤力极大,可以完美突破这一新增的防护。通过钓鱼邮件或网络共享的办公文档,恶意Office文档可利用该漏洞对受害者的电脑就进行远程控制。

标签:噩梦公式, 安全漏洞, 微软Office物联网噩梦:GPS跟踪漏洞致数百万IoT产品陷入风险

使用开放API和简单口令(123456)的数百GPS服务可致大量隐私问题,包括直接跟踪。这些不安全的GPS服务会暴露出定位信息、设备模型及类型信息、IMEI码、手机号、自定义名称、音频记录和照片等等。

标签:GPS服务, 安全漏洞, 脆弱域名苹果的安全到底怎么了?

Mac管理员大多在采纳更新上有点迟缓,或许能算一种幸运,但这发出的其实是错误的信号,因为更新对于安全极其重要。苹果响应这些安全漏洞事件很快,这值得赞赏,但更大的关注点应放在系统本身的整体稳定性上,而不是不得不响应这些漏洞。

标签:安全更新, 安全漏洞, 苹果19年之久的ROBOT漏洞复现 流行网站受害

1998年发现的一个漏洞最近死灰复燃,威胁多种流行网站和在线服务。该漏洞被命名为ROBOT,存在于传输层安全(TLS)协议,影响所有主流网站——因为攻击者可解密数据,并用网站的私钥来签名通信。

标签:HTTPS, ROBOT, 传输层安全协议, 安全漏洞证书锁定:网银安全漏洞致数百万人面临严重威胁

该安全弱点为攻击者创建了一个可能的机制——只要接入所害者所处相同网络(如同个WiFi热点),攻击者就可执行“中间人攻击”并收获用户凭证,比如用户名和口令/PIN码。

标签:安全漏洞, 网银app2017年软件漏洞数量将破纪录

安全漏洞数量的膨胀,凸显出用户或其IT管理员保持系统更新的重要性。然而,2017年前9个月发现的漏洞中,仅76%有补丁、升级或其他修复措施。而且,严重漏洞(在通用漏洞评分系统中得分在7.0或以上的漏洞)的占比也比2016年略有增加。

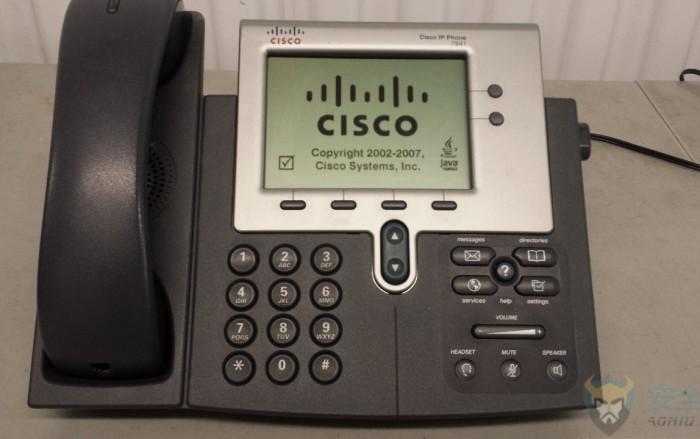

标签:国家漏洞数据库, 安全漏洞, 数量如何轻松潜入IP办公电话进行监听

众多IP电话,都存在让人攻击并窃听的安全漏洞。如果你桌上有IP电话,意味着存在像Red Ballon Security对Cisco电话做的那样被窃听的可能。通过电话,某些人可以用设备远程监控你。

标签:固件升级, 安全漏洞, 思科IP电话, 窃听