Google的Pixel一直号称是最难攻破的Android手机,然而,在2016年11月的黑客比赛PwnFest中,以360研究员龚广为首的360 Alpha团队完成了这个几乎不可能的任务。

而在2017年的Mobile Pwn2Own上,没有一支团队能攻破Google Pixel,是白帽子们束手无策了吗?原来,360 Alpha早就发现了一个小行星级的漏洞,由于波及范围太广,他们在8月份就把漏洞提交给了Google。

上周,Google官方发文致谢360 Alpha团队提交的“穿云箭”漏洞,并向360 Alpha团队负责人龚广颁发了总额为11.25万美元的奖金,该数额刷新了安卓漏洞奖励计划(ASR)的纪录。这件事也标志着360在Google漏洞致谢榜单上的三连冠。

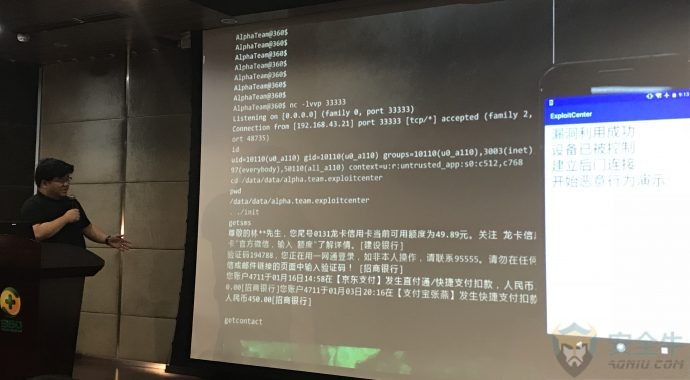

360助理总裁、首席安全工程师郑文彬演示“穿云箭”的入侵过程

“穿云箭”组合漏洞包括基于Chrome浏览器的V8引擎漏洞CVE-2017-5116和Android系统漏洞CVE-2017-14904,这是ASR首个可以远程有效利用的系列漏洞。其中,CVE-2017-5116漏洞甚至可用于在Chrome浏览器沙盒内远程执行代码。

Google之所以心甘情愿地掏巨款犒劳360 Alpha团队,原因有两点:

首先,Pixel可谓是移动设备攻防中的硬骨头,防护做得近乎滴水不漏,360 Alpha团队能迎难而上,理应得到Google的敬重和酬谢。

其次,“穿云箭”的波及范围极广,Google Pixel尚无还手之力,其他Android手机更是只能瑟瑟发抖。木马可以轻而易举地盗取隐私、执行恶意代码或截获验证码,Google足足花了4个月才彻底修复该漏洞,这期间足以产生多起安全灾难。

截止到2018年1月,谷歌和Chrome浏览器均已修复了“穿云箭”,国内各大移动设备厂商也已部署修复,该漏洞将于近期纳入系统更新,一场灾难就此化解于无形。

360此前没有公布“穿云箭”,360助理总裁兼首席安全工程师郑文彬给出了原因:攻防对抗中最重要的就是“时间差”,如果“穿云箭”第一时间就公布于众,那么黑产从业者很可能会像闻到血腥味的鲨鱼一样围攻Android系统,对此,大厂商还能做出一些应急处理来延缓攻击,中小厂商无疑会纷纷沦陷。

出于同样的考虑,360以移动安全联盟(MSA)理事成员的身份,推出“先行者”行动,旨在与移动安全联盟一起,帮助国内移动厂商成为漏洞修补的“先行者”。

先行者行动最重要的就是“先”,即让保护周期提前,抢跑黑客赢得时间差。360在发现漏洞信息的第一时间与移动安全联盟成员共享,从政策、标准、检测、修复、应急响应等方面积极推进,与合作厂商同步,判断漏洞风险,并联合制定防御方案,确保最短时间内对漏洞进行修复。

以“穿云箭”漏洞为例,大部分厂商不具备在短时间内独立修复该漏洞的能力,解决方法之一就是热补丁。热补丁是移动安全联盟为成员提供的速效救心丸,帮助厂商熬过最难的时期,而这时Google的补丁就发布了。

360集团技术总裁、首席安全官谭晓生谈到了“先行者”行动背后的360业务转变:“移动安全产品一直是360的重点业务,但是移动安全市场日趋碎片化,小米、oppo、vivo等厂商也都有自己的解决方案,我们会越来越倾向输出安全能力,比如输出我们的SDK、安全模块,哪怕不打360的品牌也OK。”

作者:阿尔梅诺