上周,英国伯明翰大学安全研究人员公布了移动银行App中的安全缺陷,该缺陷可致数百万用户面临被黑风险升高。

研究人员开发了名为“Spinner”的工具,来对移动App执行半自动安全测试。对400个安全关键App样本进行测试后,他们在很多银行App中发现了一个严重缺陷——包括汇丰银行、英国西敏寺银行和Co-op银行提供的App,还有美国银行的Health账户App。

研究人员发现,尽管银行在App安全方面很尽责,一项所谓的“证书锁定”技术——本应提升安全的技术,却意味着标准测试难以检测出可致攻击者接管受害者网银的严重漏洞。

弗拉维奥·加西亚博士解释道:“证书锁定是提高连接安全的一项好技术,但该案例中,这项技术却让渗透测试员难以发现更严重的问题——缺乏恰当的主机名验证。”

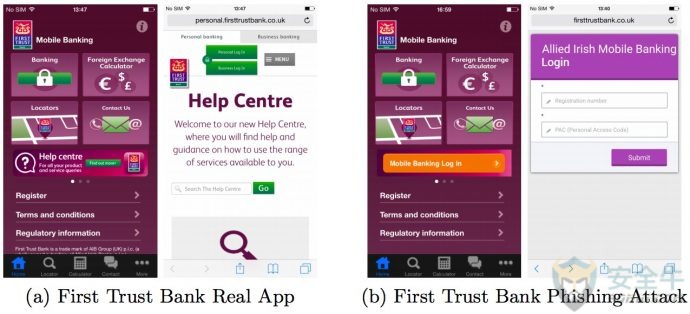

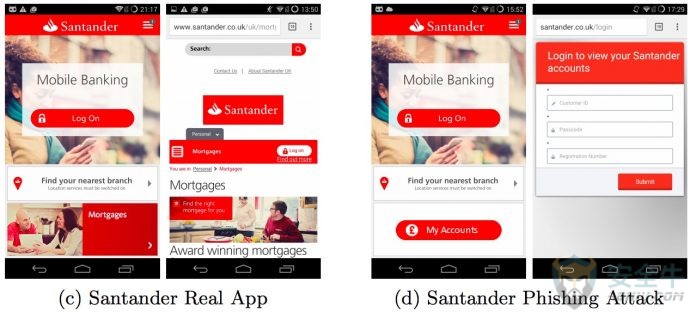

该安全弱点为攻击者创建了一个可能的机制——只要接入所害者所处相同网络(如同个WiFi热点),攻击者就可执行“中间人攻击”并收获用户凭证,比如用户名和口令/PIN码。研究人员还发现了其他潜在的攻击渠道,包括在桑坦德银行和爱尔兰联合银行的软件产品中执行某些“App内网络钓鱼”活动。

App内置的钓鱼攻击

这些攻击可使黑客在银行App运行时接管屏幕的一部分,并以此诱骗受害者的登录凭证。

修复

伯明翰大学的研究人员,与相关银行及英国国家网络安全中心合作,修复了所有漏洞,目前全部受影响App的当前版本均已安全。

App安全公司Arxan表示,使用研究人员同款老旧苹果设备的银行客户(可能是第一代iPad,系统最高到 iOS 5.1.1),应考虑采用别的什么东西来访问网银了。

该公司欧洲、中东和非洲(EMEA)技术总监温斯顿·邦德,敦促银行审查该研究,并向客户推送更新。

银行应尽快修复漏洞并向客户推送更新。该研究中重点强调的一个漏洞,就是老旧苹果设备的用户,因受制于老旧iOS版本,一旦App开发人员将最低支持OS版本调高,便无法接受任何更新。他们被钉在了最后一个兼容的版本上,无论其中含有什么漏洞和缺陷,都只有受着。

为了银行及其他需保护自己不受过时App影响的组织,每个主流App开发人员,都不得不在采纳最新iOS特性的无情压力,和继续更新老旧设备用户的需求上,做出平衡。

银行部署的健壮加密技术,也应抵御各种攻击,即便是在用户通过老旧或未完全修复的设备连接服务的情况下。

证书锁定是确保移动App只与英国通联的服务器直接对话的一种方式。所有通信流量都经过强加密,且只有到达正确地点才能被理解。这样,任何人都插不进用户和银行中间,看不到账户余额,也改不了支付信息。

实现证书锁定的方式有很多种,在灵活性和安全性上有所取舍。

值得指出的是,伯明翰大学的团队在遵从应用商店证书协议规定的同时,成功执行了这些攻击——这些规定禁止逆向工程或修改App。真正的攻击者可没这么友好。

反恶意软件公司ESET安全专家马克·詹姆斯称,通过移动设备使用金融服务,无论是智能手机还是平板电脑,如果可能的话,最好还是接入蜂窝网络;如果条件不允许,至少通过VPN来最小化连接被劫持的风险。

今年1月的金融密码及数据安全大会会议论文《主流英国银行App TLS 安全分析》中,列出了该研究的一些初步结论。完整结果发表在上周的第33届计算机安全应用大会论文《Spinner:无主机名验证锁的半自动化检测》。

完整论文:

https://www.cs.bham.ac.uk/~garciaf/publications/why_banker_bob.pdf