一,受影响app

通过我们对app安装包的扫描,发现包括国内知名app在内的多款应用程序版本受影响,具体版本如下:

微信 -6.2.5

滴滴出行 – 4.0.0

滴滴打车 – 3.9.7

联通手机营业厅 – 3.2

高德地图 – 7.3.8.2037

铁路12306 – 2.1

同花顺 – 9.26.03

同花顺- 9.26.01

自由之战 – 1.0.9

我叫MT – 4.6.2

我叫MT 2 – 1.8.5

电话归属地助手 – 3.6.3

夫妻床头话 – 2.0.1

穷游 – 6.4.1

网易云音乐 – 2.8.3

简书 – 2.9.1

网易公开课 – 4.2.8

下厨房 – 4.3.2

51卡保险箱 – 5.0.1

开眼 – 1.8.0

二、攻击方式及来源

通过向IDE中植入恶意代码,进而通过IDE向其编译、生成的应用中插入恶意代码。恶意程序的主要来源:百度网盘、迅雷等第三方平台。

三、问题描述

从第三方源下载的 Xcode(苹果平台IDE) 被植入恶意代码,使用受感染的 Xcode 编译、生成的应用中会被植入后门。

间接影响 Xcode 支持的所有平台,包括:iOS,iPhone 模拟器,Mac OS X,目前受影响最大的是 iOS 平台。

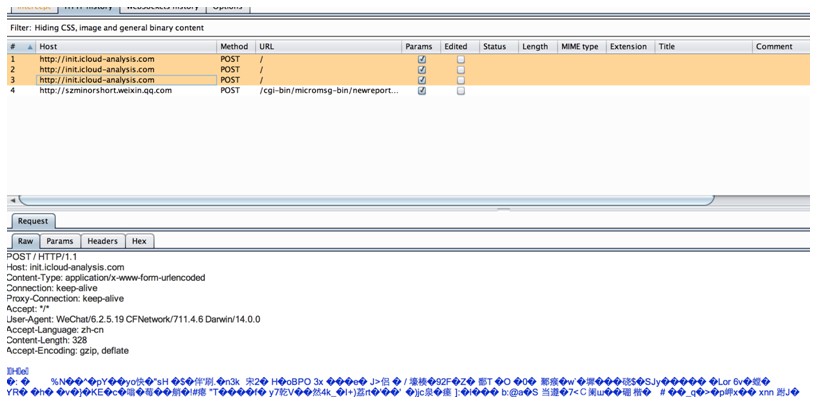

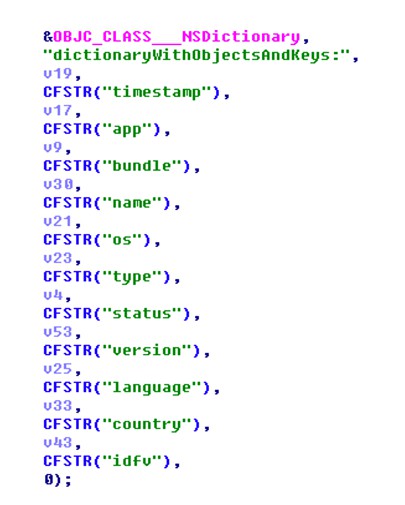

被植入恶意代码的 iOS 应用会向 C&C 服务器上传信息,

具体信息包括:时间、应用名字、应用标识ID、设备名字与类型、系统区域及语言、设备唯一标识UUID、网络类型。

四、xcode样本分析

xcode样本下载http://yunpan.cn/cHfMAZY8DA356 (提取码:39e0)

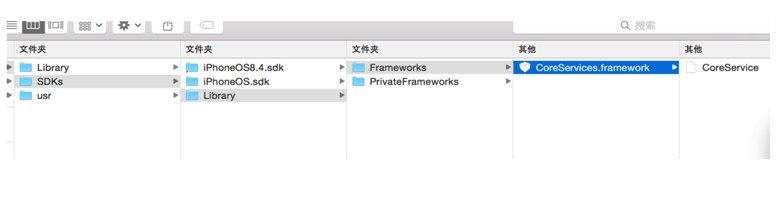

正常的xcode目录结构中SDKs目录下没有Library目录

被种植恶意木马的Xcode中包含了恶意的CoreService库文件,目录结构如下:

Applications/Xcode.app/Contents/Developer/Platforms/iPhoneOS.platform/Developer/SDKs/Library/Frame

works/CoreServices.framework/CoreService

从样本上分析,影响 Xcode v6.1 ~ v6.4。

但是理论上可以影响 Xcode 的所有版本。

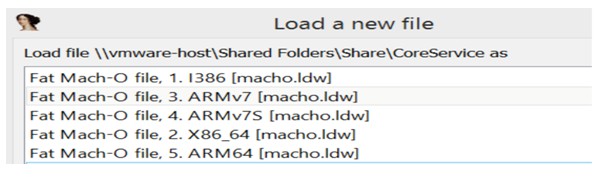

影响平台ios,ios模拟器,macox X86 或者x86_64位多版本

微信 6.25 样本 http://yunpan.cn/cHfMy5WXVbcQM (提取码:b7b3)

逆向分析connection函数发送的网站地址

六、越狱平台微信抢红包插件分析

插件样本 http://yunpan.cn/cHfMTQ9tRmbjY (提取码:e6d7)

在上次分析过红包插件盗取22万icloud信息的插件后发现在此插件上还隐藏着另一个后门,盗号插件也中了xcode木马,红包插件名称为iwexin.dylib

MD5 :137fdaa6f32658e1a7315f74957e22a0

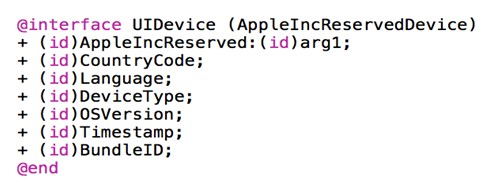

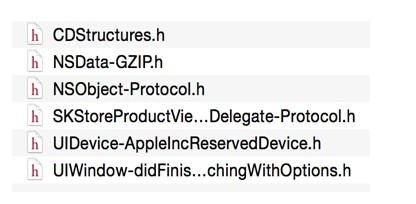

使用别篡改的XCode会加载coresevice库文件,在编译出的APP或dylib包含了如下头文件的头文件,所有的恶意函数隐藏其中

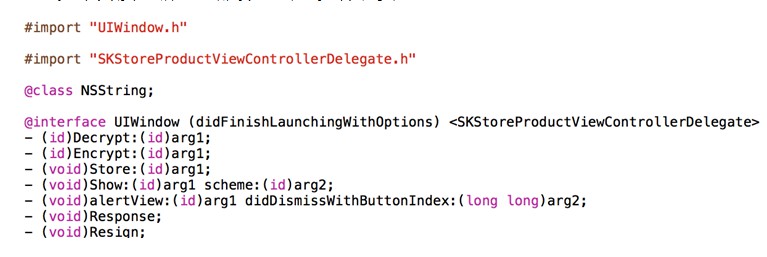

通过分析使用恶意XCode编译的iwexin.dylib启动时执行如下类中的函数进行收集信息并发送,如下为发送消息至服务器的.h文件和类

通过反编译查看恶意代码收集信息分别为:

国家,语言,设备信息,系统版本,时间戳,app的bundleID

以下为收集设备信息的.h文件和类

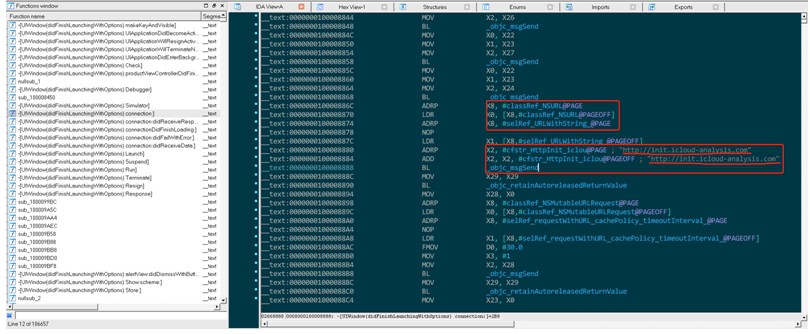

在ida中查看到主要恶意代码关键部分如下,随着程序启动开始执行,获取设备信息发送信息至init.icloud-analysis.com

在ida中查看到主要恶意代码关键部分如下,随着程序启动开始执行,获取设备信息发送信息至init.icloud-analysis.com

如果 Xcode 中存在如下文件与目录,即可认为受感染:

1 Xcode.app/Contents/Developer/Platforms/iPhoneOS.platform/Developer/SDKs/Library/Frameworks/CoreServices.framework/CoreService,针对 iOS

2 Xcode.app/Contents/Developer/Platforms/iPhoneOS.platform/Developer/SDKs/Library/PrivateFrameworks/IDEBundleInjection.framework,针对 iOS

3 Xcode.app/Contents/Developer/Platforms/iPhoneSimulator.platform/Developer/SDKs/Library/Frameworks/CoreServices.framework/CoreService,针对 iPhone 模拟器

4 Xcode.app/Contents/Developer/Platforms/iPhoneSimulator.platform/Developer/SDKs/Library/PrivateFrameworks/IDEBundleInjection.framework,针对 iPhone 模拟器

5 Xcode.app/Contents/Developer/Platforms/MacOSX.platform/Developer/SDKs/Library/Frameworks/CoreServices.framework/CoreService,针对 Mac OS X

6 Xcode.app/Contents/Developer/Platforms/MacOSX.platform/Developer/SDKs/Library/PrivateFrameworks/IDEBundleInjection.framework,针对 Mac OS X 7

八、解决方案

1、高优先级检测所有编译服务器、自动发布服务器中的 Xcode 是否被感染。

2、开发者需要检查系统中所有版本的 Xcode 是否被感染。

3、如果受感染,首先删除受感染的 Xcode,然后从 Mac AppStore 或者从开发者中心下载 Xcode。

4、如果线上的应用是用受感染的 Xcode 发布的过,请使用官方的 Xcode 清理、重新编译应用,然后上传 AppStore,尽量向苹果说明情况,从而走 AppStore 的紧急上线流程

(本文作者: 360NiranTeam 涅槃)