“现已排除涉事手机被植入后门或通过数据线被控制的可能性。”浙江金华警方10月11日的一则通知,让金华女士的苹果手机充电时预定总统套房一事有了个合理解释,也让国内众多黑客都舒了口气,之前传说中的苹果iOS破解大神“露了一小手”,烟消云散。

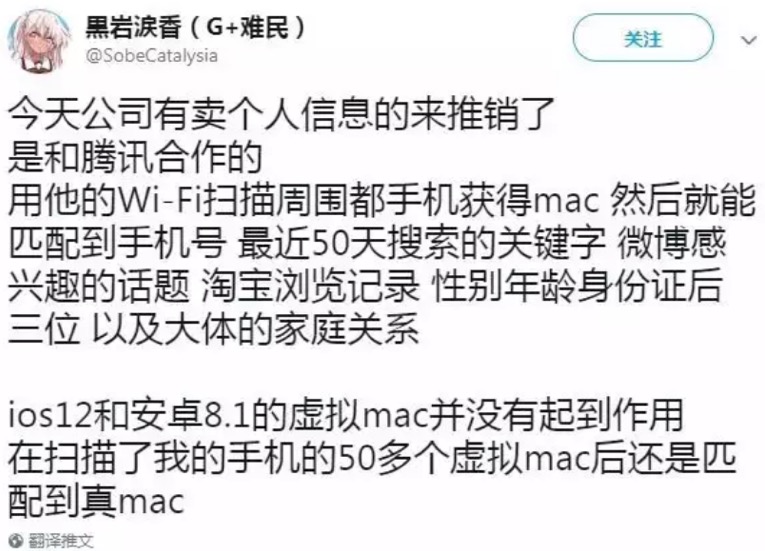

烟雾远没有散尽,只是飘逸到了Wi-Fi可覆盖范围,如同下面这个截图显示,

难道说,神界真的开战了?

我们特地找到了也算是和神仙们经常过招的360天马团队,不用流星拳,就来段solo,看看到底这个Wi-Fi又是哪个神仙在搞事情。

先敲黑板,Wi-Fi热点和Wi-Fi探针到底是啥,主动被动是一个非常重要的英语时态,不光高考要记住,放到这能够帮你秒懂热点和探针这一波“神”操作。

Wi-Fi广告路由器顾名思义是用于广告宣传的无线路由器,为用户提供上网热点的同时,向用户展示广告、获取微信关注等。常见的认证形式有用户名密码认证、短信验证码认证、微信认证等,自动弹出的网页可以放置广告内容。利用微信的接口,还可以设置成强制关注商家微信号才能上网,达到“吸粉”的目的。不过单纯的微信认证是无法获取到太多的隐私信息,有的会通过网页上的表单让用户主动输入来进行收集。

注意,是主动!正所谓,再靠近一点点 ,就让你牵手。

而“Wi-Fi扫描工具”其实就是Wi-Fi探针。前面的Wi-Fi广告路由器的功能需要用户连接上热点才有效,而Wi-Fi探针设备仅通过被动的监听就可以发现周边无线设备,不再需要用户连接,如果有了更多数据来源,做到客流统计、精准营销等也有可能。

看看江湖上怎么说,“Wi-Fi扫描叫做Wi-Fi探针,而它还有另一个名字叫Wi-Fi广告魔盒吸粉神器。通过Wi-Fi扫描获取周围手机的MAC地址,随后便能匹配到用户的手机号及身份证、微博账号等其他个人隐私信息”事实上,Wi-Fi探针只能获取到周边设备的MAC地址,“而更多的信息是来自于其背后的数据关联,就是我们所说的数据泄露了”,360天马团队的小哥儿点破了其中奥秘。

那么,讲到这里大家都应该心里有点数儿了吧!

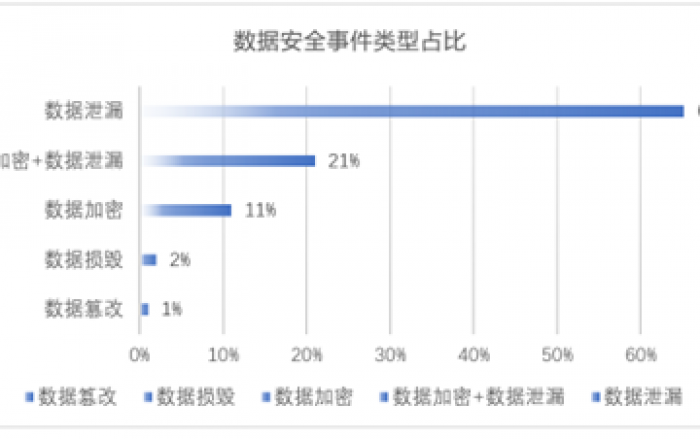

通过Wi-Fi探针来获取个人隐私,主要是由于背后的那些“数据”所赋能的。如果基于这个MAC的终端设备从未在任何地方登记注册过,那么Wi-Fi探针也无从获取到任何信息。个人隐私的大规模泄露一部分来自于互联网公司因漏洞导致的数据库泄露,还有可能来自于各种厂商主动贩卖、交换用户数据。

该事件还需要明确几个关键点:

1.Wi-Fi探针技术采用的是被动嗅探的方式

这种被动嗅探的方式导致了Wi-Fi探针设备基本是不可被检测到的,用对付恶意Wi-Fi热点的解决方案是无法解决这个问题的。同时MAC地址随机化等防御措施的效果也并不理想。

2.Wi-Fi探针主要利用的是协议上的缺陷

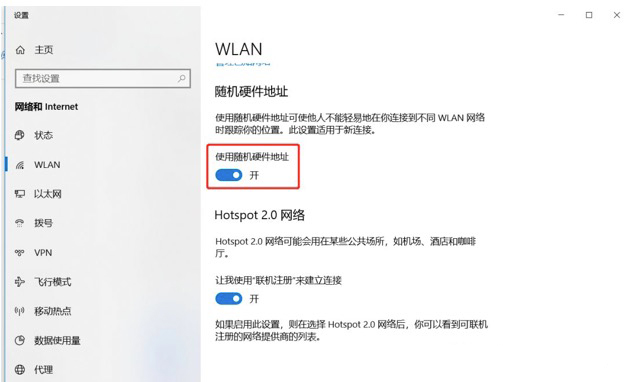

从MAC地址随机化等技术可以看到,主流操作系统的厂商都已经做了许多努力来尝试减少MAC地址追踪带来的危害。

其实iOS、Android和Windows 10系统实现的MAC地址随机化技术有一些区别。iOS、Android系统终端设备只会在搜索附近可用的无线网络时才会使用随机生成的MAC地址,而当终端设备已经连接到无线网络后,终端设备会使用其原始的MAC地址。而Windows系统终端设备在连接到无线网络后,将继续使用MAC地址随机化技术。当然,随机化技术的目的是为了防止追踪,那相应也有绕过随机化来获取到设备真实MAC地址思路。

但这归根结底是由于Wi-Fi协议上的缺陷导致的,想要彻底解决依然得靠相关标准的更新。遗憾的是在WPA3的更新说明中并没有提到抵御设备跟踪的相关信息。

3.关闭Wi-Fi功能并不一定有效

理论上关闭Wi-Fi后就可以避免遭受Wi-Fi探针设备的攻击,但实际上有的手机根本无法关闭Wi-Fi功能,虽然显示关闭了,依然会定时发送Wi-Fi广播包。

安全不应该贩卖恐惧。用户还是要注意自己的数据隐私防范,尽量不要蹭Wi-Fi热点,谨慎提供各类认证信息。

比起文章开头金华警方证实的物理硬件的故障,Wi-Fi查你身份证这个故事仿若更加玄幻。但烟雾终将散去,因为网络安全的守护者们一直在路上。