近日,闪捷信息安全与战略研究中心重磅发布《2022年度数据泄漏态势分析报告》(以下简称“《报告》”),《报告》通过统计分析2022年国内所发生的数据泄漏事件,结合全球数据泄漏事件的趋势,从数据泄漏事件、时间、人员、动机、数据源以及个人信息泄漏态势进行总结分析,多维度呈现2022年国内数据泄漏的态势全景。

1、数据泄漏

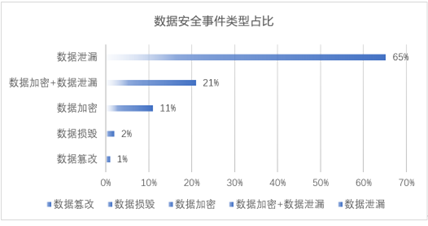

与2021年相比,相当比例的勒索攻击不再加密数据,攻击者仅依靠泄漏的数据进行勒索。这可能是一种趋势,勒索攻击的背后,可能是数据被加密,更多的可能是数据被泄漏。因此,防勒索技术方案不能仅针对数据加密的场景,还应从多个方面防止勒索事件的发生。

与其它数据安全事件类型相比,单纯的数据泄漏类型具有显著高占比,占全年度所有数据安全事件的65%。同时发生数据加密和数据泄漏的安全事件,则占全年度所有数据安全事件的21%。

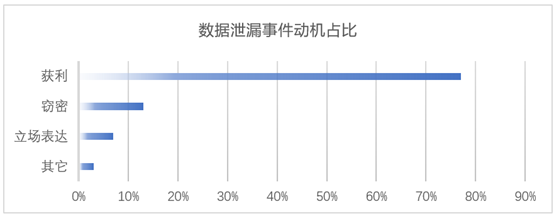

不同的数据泄漏事件背后,有不同的动机。以获利为目的的数据泄漏事件占比接近80%,这说明数据泄漏事件,仍然是受利益驱动的。

数据泄漏可以发生在其生命周期中的任何一个阶段。据统计,2022年数据泄漏发生在存储阶段的占比依然最高,超过50%,使用阶段的数据泄漏占比超过20%,仅次于存储阶段,也属于数据泄漏的高风险阶段。针对存储阶段的数据安全防护固然重要,但其它阶段的数据安全也需要引起足够重视。

2、个人信息泄漏

个人信息泄漏最严重的是金融行业,占比接近30%。保险和金融部门由于其持有高敏感数据而成为最常见的目标。泄漏的原因除了外部攻击,还包括缺乏访问控制、非授权访问、数据库配置错误、“内鬼”和系统漏洞。

本报告将个人信息泄漏事件进行危险等级评估,分为低等危害、中等危害、高等危害和严重危害,这样的分类分级有助于组织机构根据评估等级选择不同级别的响应措施。

3、分析总结

风险监测能力不足。在多数情况下,数据泄漏事件被公众知晓是滞后的。数据到了攻击者手中,甚至开始地下交易,或者开始造成不良后果,才引起了数据处理者的关注。说明企业自身对数据泄漏事件的风险监测能力不足,未能在发生数据泄漏时及时识别,更谈不上采取应急措施减少损失。

个人信息泄漏严重。个人信息对于攻击者而言就是金矿。个人信息富含社会关系、访问凭据、健康和资产信息,包含了主体可以被进一步利用的数据,既可以在地下黑市交易,也可以为下一次攻击提供丰富的情报。越来越频繁的个人信息泄漏,不但对企业组织造成损失,也为社会的不安定埋下了隐患。

勒索攻击常态化。从实际情况看,在很多勒索攻击事件中,受害者数据并没有被加密,攻击者仅依靠所窃取的数据便开始勒索。相比较而言,加密数据需要攻击者付出更高的成本,而窃取数据则代价更小。鉴于很多企业有备份数据,加密数据与公开被窃的数据相比反而对受害者威胁更小。因此,未来的勒索攻击将更加常见,且主要以泄漏数据为主。

员工依然是安全防护的薄弱点。除了员工恶意地实施数据泄漏之外,还有相当比例的数据泄漏与员工的疏忽和安全意识不足有关。一方面,人为错误直接暴露信息,另一方面,无法准确地辨识威胁使得社会工程和各种钓鱼攻击能够得逞。泄漏的信息又增强了下一次攻击的欺骗性,这是一个恶性循环。

4、降低数据安全风险的建议

1.1. 加强全流程数据安全风险监控

监测数据的访问、使用、共享等行为,通过分析操作行为的时间、动作、IP、应用、内容、频率等信息,识别出高风险点。定期对现有安全防护体系进行验证,通过漏洞扫描、渗透测试等方式发现防护体系中存在的安全漏洞,及时进行风险评估和处置。

1.2. 对数据进行分类分级保护

在保证业务的同时,又要保证数据安全,最好的实践就是对数据进行分类分级保护。分类分级保护是数据安全治理的基础。通过数据分类分级信息,机构组织能够正确地评估数据所面临的风险,能够根据风险的高低为不同级别数据制订有差异化的防护策略,将有限的安全资源发挥最大价值。

1.3. 加强企业云上数据防护

对上云的数据进行分类分级,识别出高风险数据,并制定有针对性的防护策略;对业务进行梳理,明确数据使用的场景,关闭不必要的服务,仅允许可信的访问请求;建立访问控制机制,特别是对API的访问。需要梳理API所返回数据的敏感性,并采取审计、脱敏等访问控制措施;在对数据进行防护的基础上,定期巡检自查,对安全策略和安全配置进行验证,防止安全策略未落地,或者安全配置错误。

1.4. 建立数据安全运营能力

通过建设流程和制度,保障企业组织的数据安全能力持续发挥作用并不断优化。定期培训和宣贯数据安全技能,提升员工辨识钓鱼攻击的能力。对安全产品进行预防性维护,最大限度地提高现有安全工具和措施的有效性,例如安全产品补丁和升级,更新白名单、黑名单以及安全策略。定期进行脆弱性评估,任何配置的变更都要进行评估和验证。建立安全事件响应机制,定期进行演练。事后有分析和优化的流程。为防止再次发生,从事件中获取新情报来更好地解决漏洞、更新流程和政策、选择新的安全工具或修改事件响应计划。