谈谈攻防演练利剑之社工钓鱼

自2019年起,攻防演练对抗中社工钓鱼攻击开始逐渐受红队们青睐,钓鱼属于社会工程学,社会工程学(简称社工)在红队中占据着半壁江山,而钓鱼攻击则是社工中最常使用的套路。

标签:ZTNA, 攻防对抗, 零信任从需求出发,盘点适合用 ZTNA 替代 VPN 的 3 个场景

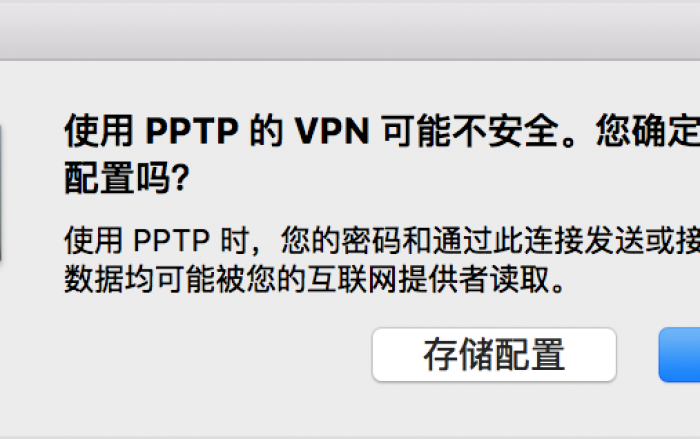

随着零信任理念的提出,对于零信任网络接入产品 ZTNA 能否取代 VPN 的讨论声音不断。这是一项新技术提出后,在市场化过程中的必经之路。

标签:VPN, ZTNA, 零信任ZTNA方案守住随时随地办公的安全防线

实施随时随地办公(WFA)模式,安全防护不可或缺。如果缺少零信任网络访问(ZTNA)架构,这种安全防护将如同“扬汤止沸”,网络威胁和攻击勒索将防不胜防。

标签:Fortinet, ZTNA, 远程办公从FortiOS看零信任时代的安全融合

全球的数字化转型驱使企业业务云化和智能化,同时企业和员工端到端的访问也使网络边缘迅速扩张。云改变了传统业务访问的网络架构,企业数据由原来的数据中心开始流向云/混合云中心。

标签:Fortinet, ZTNA, 零信任