中国黑客窃取MH370调查的机密资料

在马航MH370调查迟迟没有进展之际, 马来西亚调查马航MH370事故的官员的电脑最近被来自中国的黑客袭击, 窃取了关于调查的机密资料。

标签:恶意软件, 数据泄漏, 隐私保护卡巴斯基:掀开Turla网络间谍攻击行动的真面目

Turla,又被称为Snake或Uroburos,是目前发现的最为复杂的网络间谍攻击行动之一。近日,随着卡巴斯基实验室检测到Epic对其用户的攻击企图,Turla的神秘面纱终于被掀开。卡巴斯基实验室针对这一攻击行动的最新研究表明,Turla是一个多阶段的攻击行动,而Epic就是该行动中的第一个阶段。

标签:Epic Turla, 僵尸网络, 安全报告, 安全漏洞, 恶意软件至少75000台越狱iOS设备感染名为AdThief的手机恶意广告应用

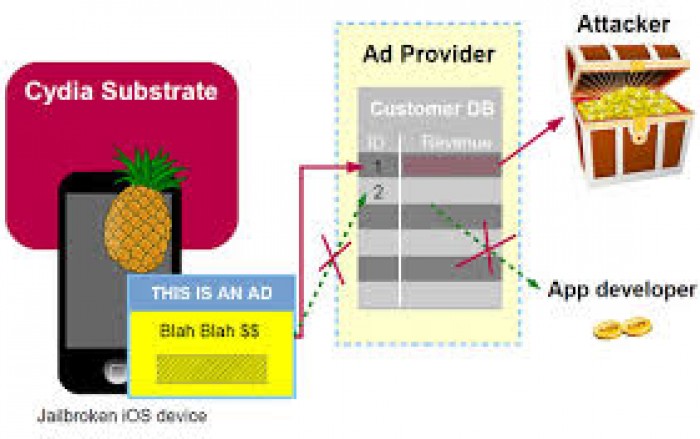

当你将手中的iOS设备越狱那一日起,即意味着你要承担相当大的风险,虽然你能够使用越狱前无法使用的插件与便利性,但也意味着你的iOS设备已经不设防 备。再一次,这一点被一位信息安全研究员Axelle Apvrille指出,据他称,至少75000台越狱iOS设备暴露在一种旨在投放广告的恶意软件AdThief下。这种恶意软件能够使用不同的广告 SDK及修改开发者ID,使得受感染设备无端跳出各种广告并将广告利润转至给进行攻击的黑客。

标签:APP黑名单, 广告软件, 恶意软件恶意软件采用“密写”技术, 把代码隐藏在图片像素中

“密写”技术在很多侦探小说和谍战电影中经常会出现。 间谍用密写药水把情报写在白纸上, 收到情报的上级再通过显影技术把情报还原出来。最近, 戴尔SecurityWorks的安全研究人员Brett Stone-Gross发表了一个报告, 发现了一个新型恶意软件“潜伏”, 这个恶意软件的最大特点就是, 把恶意代码通过隐藏在BMP图片的像素中以躲避杀毒软件。

标签:"密写“技术, 僵尸网络, 恶意软件间谍软件商被黑 40GB源码泄露

上周,有黑客声称入侵了Gamma Group的内网,获取了多达40GB的内部文档和恶意程序源代码。其中就包括了finfisher的代码及文档。finfisher是一个由政府和执法部门出于监视目的而使用的间谍软件。Gamma Group是一家专门给政府和执法机构提供间谍软件的欧洲公司。

标签:WEB安全, 恶意软件, 数据泄露外媒称澳大利亚外长出访欧美期间电话被黑客攻击

中国日报网8月17 日电,据俄罗斯媒体8月17日报道, 据澳大利亚《先驱太阳报》报道,澳大利亚外长毕晓普出访乌克兰、荷兰和美国就马航客机空难事件谈判期间手机电话被黑客攻击。

标签:个人信息安全, 恶意软件, 移动安全, 网络战争Palo Alto Networks揭示以企业为目标的网络威胁新来源

企业安全领域引领者Palo Alto Networks7月23日公布,尼日利亚的网络罪犯已将通用恶意软件攻击渗透到商业领域,而此前这并不是他们的主要目标。

标签:恶意软件IEEE扩大反恶意软件的倡议

IEEE的标准组织已经发布了两个新的反恶意软件倡议,旨在帮助软件和安全厂商们定位那些已经插入其他软件的恶意软件,并通过减少错误判断来改善恶意软件检测性能。

标签:APP黑名单, IEEE, 恶意软件迈克菲实验室报告显示 2014 年初移动恶意软件越发“注重诚信”

迈克菲实验室今日发布了《迈克菲实验室威胁报告(2014 年 6月)》,揭示了利用合法应用程序和服务的流行度、功能以及漏洞实施攻击的恶意软件伎俩,突出强调了移动应用程序开发人员需要对其应用程序安全性保持更高的警惕,警示用户在授予权限时务必加倍小心.

标签:安全APP, 恶意软件, 移动安全, 隐私保护企业全面狙击恶意软件需要考虑四大问题

但随着攻击者越来越狡猾,公司需要判定一下企业当前的方法是否足以防止最新的威胁。企业应当把传统的基本安全方案与更新更高级的技术结合起来,使其涉及到信息资产的各个方面,从而全面地保护内部资产。

标签:安全管理, 恶意软件企业防御恶意软件威胁需要考虑四大问题

几乎任何一家公司都理解恶意软件的真正威胁,而且也都部署了某种安全手段,例如防火墙、反病毒软件或更高级的其它措施。但随着攻击者越来越狡猾,公司需要判定一下企业当前的方法是否足以防止最新的威胁。

标签:安全策略, 安全管理, 恶意软件不是所有的病毒都是“病毒”:十大恶意软件术语解释

许多人将恶意软件称为病毒,但从专业的角度讲,这并不准确,实际上病毒只是恶意软件的一种。你也许听说过许多超出病毒范围的词语:恶意软件、蠕虫病毒、特洛伊木马、根访问权限工具、键盘记录工具、间谍软件等等。那么这些词具体是什么含义呢?

标签:恶意软件, 病毒2014安全趋势:恶意软件威胁主要来自第三方软件

Secunia发布报告称,2013年当中有76%的安全漏洞源自个人PC平台上的五十款人气最高的程序,这些漏洞会给第三方程序带来后续威胁。

标签:FireEye, 安全报告, 恶意软件, 端点安全管理员应对恶意软件的五个步骤

作为企业的IT管理员,对付恶意软件感染和僵尸网络可不是一件简单的事情,除了有效地IT风险管理和事件响应路程,你还需要灵活使用各种安全工具,并遵循以下五个关键步骤:文档化、诊断、限制、清除、补丁更新。

标签:botnet, 恶意软件