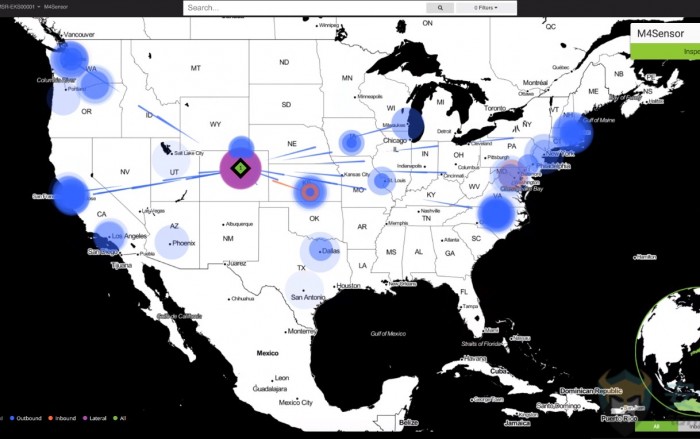

评测:Mantix4的“威胁追捕即服务”

威胁猎手具备审查网络中诸多因素的能力,从流量和DNS记录到SIEM报告,几乎没有东西能逃过他们的眼睛。最好的猎手通过审查数据可以感知到不正常的东西,然后就能一路追踪,揭露逃过其他分析师和安全程序眼睛的网络威胁。

标签:Matrix4, 威胁追捕威胁追捕有3种技术风格 假设驱动威胁值得关注

假设驱动威胁防御,将这些假设都整合进了单个框架中,用作风险管理项目的基础。威胁假设、威胁模拟和假设驱动威胁追捕,是假设驱动安全的三大基石。综合起来,它们考虑的是:谁可能针对你,他们有没有可能成功,以及他们是否已经成功了。

标签:IOC, 假设驱动, 威胁检测, 威胁追捕如何回答这三个问题 反映着事件响应小组的准备程度

MSSP可以缓和维护并管理安全产品及终端解决方案增殖的复杂度,让其充分发挥价值。然而,现今的安全团队需要的不止这些。每一支安全团队都需要保持良好体型,以便能保持最佳状态运转,并能有效应对今天这复杂又持续的攻击。

标签:事件响应, 威胁追捕, 安全托管迈克菲:人机协作才是有效威胁追捕的关键

威胁追捕不仅仅是购买各种系统这么简单。未来几年,有望看到威胁追捕依托广泛的自动化和机器分析,成为大多数公司分析驱动安全运营的组成部分。

标签:SOC成熟度, 威胁追捕, 沙箱, 迈克菲