看Facebook如何基于物理安全保护数据

诚然,访客跟踪和建筑结构设计通常不是网络安全的一部分。物理安全的存在理由,就是保护资产,确保Facebook的物理和电子资产从大楼到服务器,从原型到创意,都安全。

标签:facebook, 数据中心, 数据安全, 物理安全山石网科的“新盒子”与人工智能

海量流量的产生自然而然带来了海量的数据——其中包括了恶意的攻击数据。因此,仅靠人工去分析甚至识别攻击是一件几乎不可能的事情。而对于如今的安全服务商而言,加入AI技术已成了必然的趋势。

标签:云安全, 人工智能, 山石网科, 数据安全严防祸起萧墙之内——浅析内部威胁引发数据泄露问题

内部人员相比外部攻击者有显著的“优势”。他们不仅熟悉组织的政策、程序和技术,而且对内部的弱点了如指掌。恶意内部人员甚至可能是安全设备的策略配置者。因此内部威胁相对于外部威胁,检测极其困难。

标签:内部威胁, 数据安全, 数据泄露, 闪捷信息数字化转型大背景下的个人信息保护(PII)

数据和信息之间的微差正随着全球数字化转型的深入被不断放大。安全行业不能无视这些数据的潜在负面后果,我们对个人可识别信息和敏感信息的分类也必须与时俱进。

标签:个人信息保护, 数字化转型, 数据安全CS6:2018数据安全解决方案大会议题框架公布

“CS6:2018数据安全解决方案大会”即将于2018.5.17(周四)下午在深圳召开,五位演讲者给主办方发来了议题框架,现公布如下。

标签:CS6, 安全牛, 数据安全, 解决方案深度整理|欧盟《一般数据保护法案》(GDPR)核心要点

GDPR核心旨在保护隐私数据,并通过法案约束来建立企业和公民之间的信任关系,违反GDPR的代价远不止财务层面,还将给企业声誉造成极大破坏,并且导致企业和消费者之间产生信任危机

标签:GDPR, 一般数据保护法案, 数据安全, 物联网安全没错,区块链真的是最具颠覆性的数据安全技术

区块链真的是划时代的数据安全技术。仅仅是区块链的基本结构,不加上基于此的任何应用和平台,区块链就可以增加数据安全性。未来,将出现更多区块链的安全应用。

标签:区块链, 数据安全强化政府网络安全整体防护能力 保障“互联网+政务”刻不容缓!

区别于传统安全防护手段,瑞数在网站安全、数据安全两方面充分植入了动态安全技术,打造出独特的应对新威胁的防护场景,帮助政府机构缓解自身安全技术资源不足的问题,转变防御理念,

标签:动态安全, 政府网络安全, 数据安全, 网站安全服务提供商应该如何帮助企业保护数据安全

为了解决客户的需求,现在是服务提供商通过成为托管安全服务提供商(MSSP)推出DDoS托管服务的时候了。

标签:MSSP, Radware, 数据安全, 网络安全服务动态数据脱敏技术分析

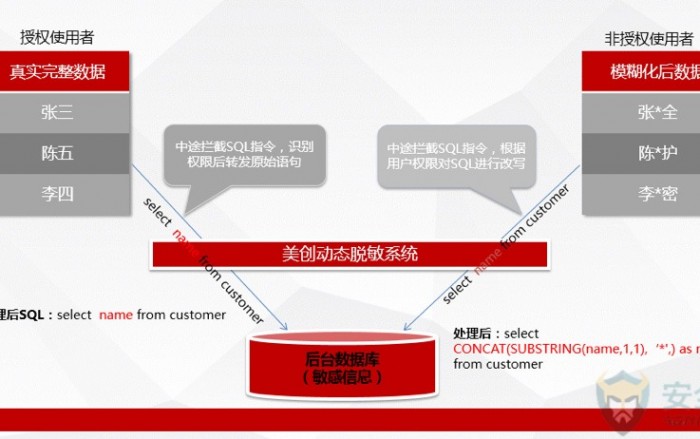

数据脱敏不只是一种新颖的数据操作,它已成为软件生命周期和数据管理的核心内容。其中,静态数据脱敏技术已被纳入集成到软件生命周期(SLC),动态数据脱敏技术则成为数据管理过程中不可缺少的组成部分。

标签:动态数据脱敏, 数据安全, 美创至今为止GDPR《通用数据保护规范》解释的最清楚的文章

2018年5月25日,GDPR将正式生效,并取代当前的数据保护指令(DPD)。新规的出现为企业安全团队带来了一些担忧,同时也带来了一些新的期待。不过,GDPR也留下了许多解释空间。

标签:GDPR, 数据安全, 隐私保护从应用层到传输层 谷歌披露如何保护数据安全

谷歌将ALTS描述为“高度可靠的可信系统,可为内部远程过程调用(RPC)通信提供身份验证和安全”,确保该公司基础设施内的安全。所有生产工作负载发出或收到的RPC,都默认受ALTS保护,只要它们处于谷歌控制的物理边界之内。

标签:ALTS, 数据安全, 谷歌2018年网络安全的三个新动向

随着网络安全的发展,2018可以预期的东西很多。勒索软件会更加复杂。你的数据能被用来以各种方式对你下手,内部人威胁和为外部威胁干活的合法承包商,要求有更多经过严格审查的内部人才。

标签:内部威胁, 勒索软件, 数据安全, 网络安全亚信安全助交通运输部规划院为智慧交通建设数据安全“大通道”

在进行网络攻击防护时,系统首先通过主机防火墙将非必要的端口阻断,降低系统遭受攻击的范围,然后通过在虚机网卡处使用入侵防御规则,侦测、分析、拦截恶意网络流量在虚拟网络中的流窜。

标签:数据安全, 智慧交通普华永道《2017消费者隐私信息保护调研》(全文)

企业是否能够很好地保护客户的个人信息?很多消费者都不这么认为。只有25%的受访者相信大多数企业具有良好的个人隐私信息保护机制。只有15%的人认为这些企业会利用这些数据提升消费者的生活质量。

标签:数据安全, 普华永道, 隐私保护金融机构必须要像保护金钱一样保护数据的安全

现在的验证系统可以通过在线记录匹配及时标记空头支票。所有通过网络在分行和银行之间传送的信息都需要依靠安全技术来保护金钱以及与所有银行账户和交易相关的个人信息。

标签:加解密, 应用交付, 数据安全, 金融机构