恶意软件Emotet卷土重来滥用.LNK文件进行攻击,你只需要一项技术就能有效保护组织

Emotet 被认为是目前较为普遍、较具破坏性和修复成本较高的恶意软件 。 它主要通过包含恶意连结或受感染文件的网络钓鱼电子邮件进行传播。

标签:恶意软件, 恶意软件分析, 恶意软件攻击常用恶意软件分析方法及工具汇总

有效的恶意软件分析可以帮助安全团队快速检测并防止攻击者实施破坏活动。本文将重点介绍目前常见的恶意软件分析方法及相关工具。

标签:恶意软件, 恶意软件分析, 恶意软件攻击一文了解逻辑炸弹攻击的危害与防护

对于敏感的信息系统而言,一旦交付应用就会产生巨大的商业价值,一般都会受到多重安全措施保护,而此时逻辑炸弹则成为最难被发现和进行有效防护的攻击方式。

标签:恶意软件, 网络安全, 逻辑炸弹新固件攻击可在 SSD 硬盘投放持久性恶意软件

近日,韩国研究人员针对某些固态驱动器 ( SSD ) 模拟了一系列攻击,这些攻击可能允许将恶意软件植入用户和安全解决方案都无法触及的位置。

标签:固件攻击, 恶意软件恶意软件导致美国八个州汽车无法年检

近日,排放测试公司Applus Technologies遭遇恶意软件攻击,导致包括康涅狄格州、乔治亚州、爱达荷州、伊利诺伊州、马萨诸塞州、犹他州和威斯康星州等八个州的车辆无法进行年检。

标签:勒索软件, 恶意软件恶意软件新王:TrickBot

根据Check Piont最新发布的威胁报告,2月份曾经的恶意软件之王——Emotet在全球范围内被捣毁,但TrickBot木马僵尸网络则通过一波全球攻势宣布强势回归,跃居2月份最受欢迎的恶意软件榜首。

标签:Trickbot, 恶意软件Go语言恶意软件暴增20倍

根据以色列安全公司Intezer的最新报告《地鼠年:2020年恶意软件综述》,在过去的四年中,随着国家黑客和网络犯罪纷纷转向新的技术生态系统,用Go编程语言编写的新恶意软件激增了2000%。

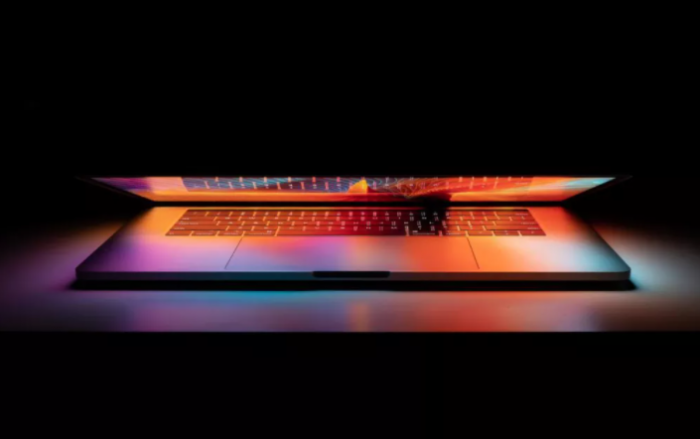

标签:Go语言, 恶意软件“适配”M1芯片的新型Mac电脑病毒爆发

搭载苹果革命性的M1芯片的Mac电脑已经发售数月,目前依然有大量软件未能完成对M1芯片的适配,但是一款名为Silver Sparrow的恶意软件不但率先完成了“适配”,而且还在过去一周感染了数万个MacOS设备。

标签:M1芯片, 恶意软件