2020年恶意软件增长了358%

Deep Instinct发布的最新研究报告显示,2020年每天发生数以亿计的网络攻击未遂事件,恶意软件总体增加了358%,勒索软件则增加了435%。

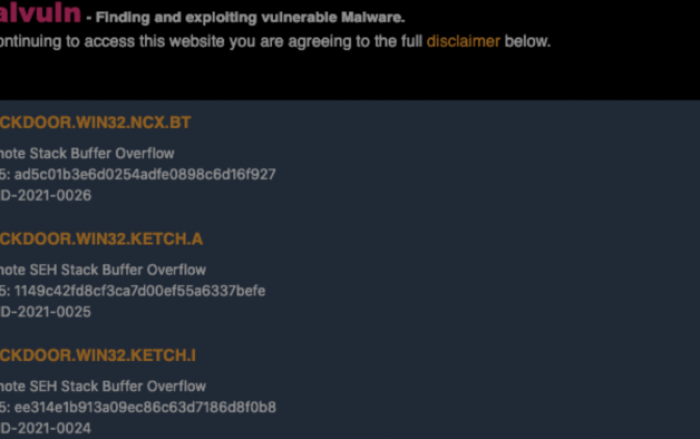

标签:恶意软件Malvuln:业界首个恶意软件漏洞库

漏洞利用似乎是恶意软件的专利,但是安全专家们开发了一个“以毒攻毒”的漏洞库项目——Malvuln,分类收集恶意软件的漏洞利用信息。

标签:Malvuln, 恶意软件SolarWinds发布SUPERNOVA恶意软件的安全更新

上周末SolarWinds针对其网络管理平台Orion上发现的第二个恶意软件——SuperNova发布了安全更新公告。

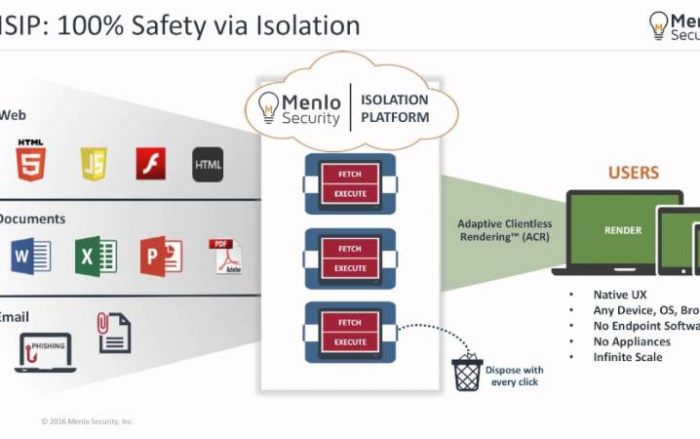

标签:SolarWinds, 恶意软件用算法打击恶意软件,网络安全公司Menlo Security融资1亿美元

Menlo Security是保护组织免受网络威胁的无端点云解决方案提供商,今天以8亿美元的估值筹集了1亿美元。该公司表示,这些资金将用于上市、销售和全球扩张。

标签:恶意软件, 融资并购TrickBot和Emotet重返十大恶意软件榜首

根据Check Point Software的最新分析,僵尸木马TrickBot和Emotet是10月份最流行的恶意软件,这一趋势将推动勒索软件感染的激增。

标签:僵尸木马, 恶意软件利用数字证书的攻击五年内飙升了700%

根据Venafi最新报告《机器身份驱动企业攻击面的快速扩大》的数据显示,过去五年中利用“机器身份”进行网络攻击的数量猛增了700%以上。

标签:恶意软件, 数字证书过去10年中,滥用机器身份的恶意软件攻击增长了8倍

根据Venafi最新发布的威胁分析报告,利用机器身份的恶意软件活动正在极速增加。总体而言,在过去十年中,利用机器身份进行的恶意软件攻击增长了八倍,其中最近五年的增长更快。

标签:恶意软件, 机器身份美国禁令的“恐惧红利”?间谍软件假冒TikTok

近日Zscaler的研究人员发现了一个新的Android间谍软件,该软件化名TikTok Pro假冒TikTok应用程序的专业版,利用美国年轻用户对TikTok美国禁令的恐惧传播。

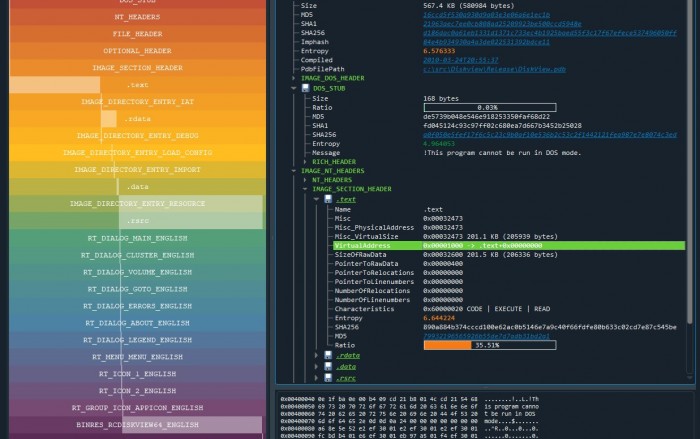

标签:恶意软件, 间谍软件PE Tree:一个恶意软件逆向工程分析开源工具

近日,由BlackBerry Research and Intelligence团队开发的PE Tree——一种恶意软件逆向工程开源工具,现已向网络安全社区免费提供。

标签:PE Tree, 开源工具, 恶意软件, 逆向工程分析全内存审核:微软发布免费恶意软件虚拟机取证服务

近日,微软研究院推出了一项免费服务——Freta,旨在帮助用户检测实时Linux系统的内存快照中是否存在rootkit和高级恶意软件。Freta项目的目标是使虚拟机(VM)取证自动化和民主化,让每个用户和每个企业都可以一键检查易失性内存中的恶意软件。

标签:Freta, 微软, 恶意软件, 虚拟机取证美国网络司令部曝光朝鲜恶意软件源码

近日,据安全技术专家Schneier在博客透露,美国网络司令部已将朝鲜黑客组织的恶意软件样本上传到VirusTotal病毒样本存储库,并将其添加到2月份上传的恶意软件样本中。

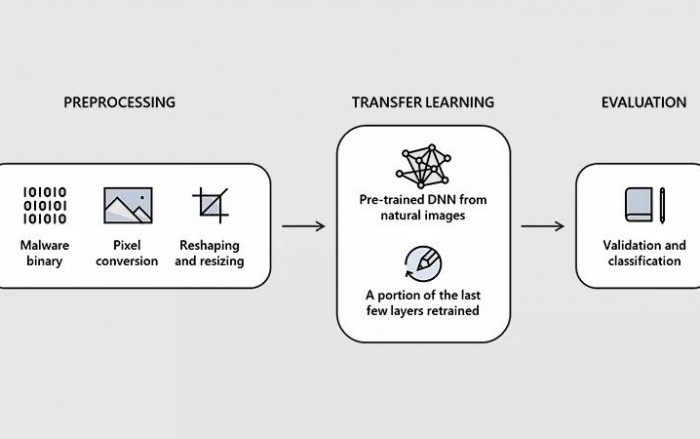

标签:恶意软件, 朝鲜, 美国STAMINA:把恶意软件转换成图像的深度神经网络

STAMINA能够将恶意软件样本转换为灰度图像,然后扫描识别获取特定恶意软件样本的纹理和结构模式。

标签:STAMINA, 安全工具, 恶意软件, 深度神经网络过去二十年最危险的数字供应链攻击

根据ESG和Crowstrike的2019年供应链安全报告:16%的公司购买了被做过手脚的IT设备。90%的公司“没有做好准备”应对供应链网络攻击。

标签:SIG安全小组, 恶意软件, 数字供应链攻击, 软件漏洞2019年移动威胁态势报告:恶意软件数量创记录下滑

根据RiskIQ的2019年移动威胁态势报告,在开放网络上扩散的恶意移动应用程序的数量已减少了20%。

标签:2019年移动威胁态势报告, 恶意软件僵尸网络攻击:从DDoS到“蜂巢网络”和“性勒索”

英国安全公司Noble的技术总监Ivan Blesa表示,对于网络犯罪分子而言,僵尸网络正在成为一种云服务—对于僵尸网络可能造成的损害,我们需要有一个新的认识,这种认识很可能会颠覆我们的想象。

标签:僵尸网络, 恶意软件