BCS 2022成果发布:奇安信首次展示零事故背后“软实力”

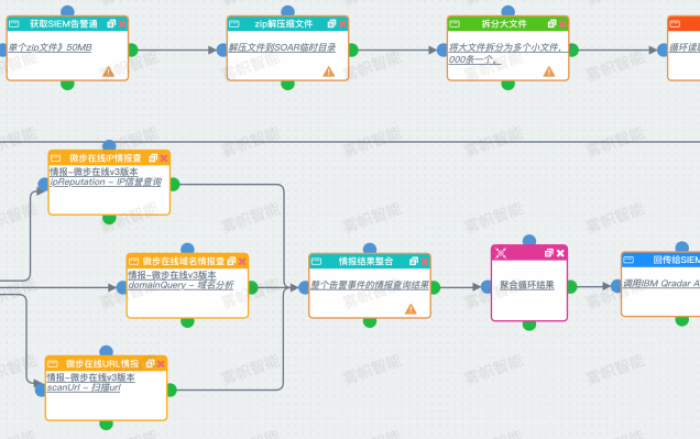

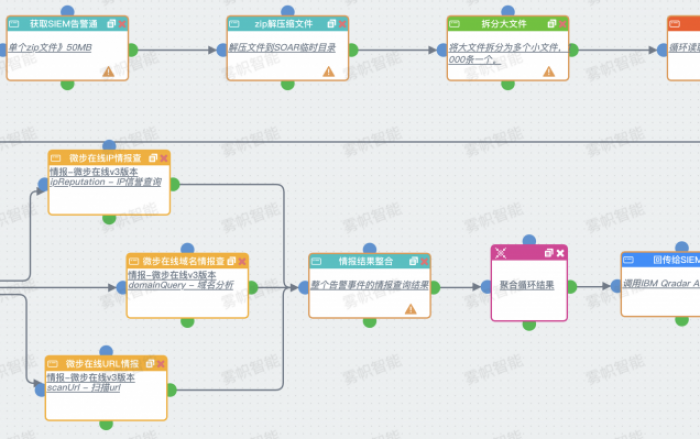

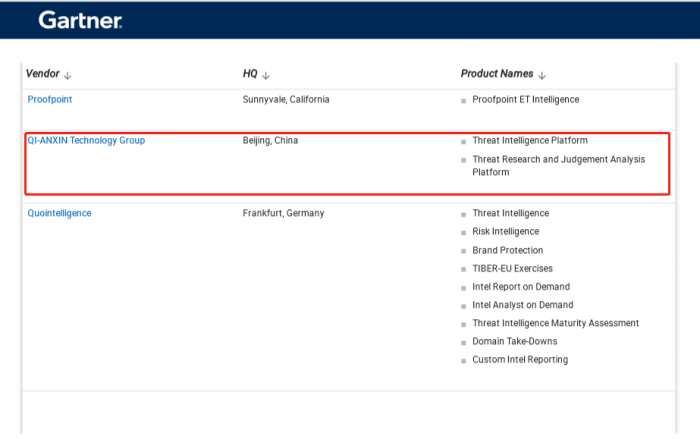

7月14日,在2022年北京网络安全大会(BCS 2022)次日,奇安信重磅发布包括奇安信SSL编排器、服务器威胁分析服务、漏洞情报服务和奇安信威胁情报运营系统在内的多项产品成果。

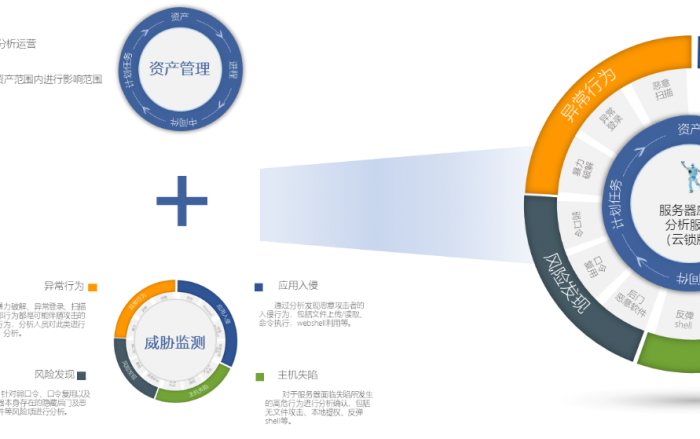

标签:BCS2022, 威胁情报持续领跑国内市场!奇安信集团上榜Gartner威胁情报市场报告

近日,国际权威机构Gartner发布《Market Guide for Security Threat Intelligence Products and Services》(安全威胁情报产品和服务市场指南)报告。

标签:Gartner, 威胁情报直击BCS2021 | 每天共享5w+高质量威胁情报 TI INSIDE威胁情报生态发布会召开

“自2020年6月29日奇安信集团正式发布‘TI INSIDE’计划以来,共吸引到近20家顶尖安全企业加入,每天提供共享超过5万个高质量失陷检测的IOC。

标签:bcs2021, 威胁情报TI Inside,情报协同的最佳实践——新IN力 御万象 TI Inside威胁情报应用生态协同峰会在京成功召开

6月18日,以“新IN力 御万象”为主题的 TI Inside 威胁情报应用生态协同峰会在北京隆重召开。

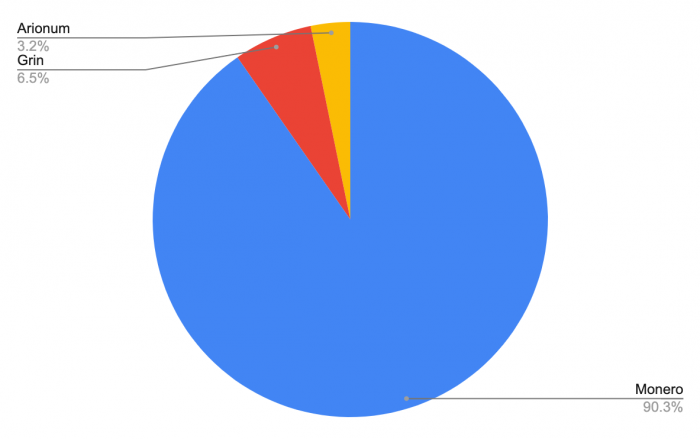

标签:TI Inside, 威胁情报, 网络安全含有挖矿恶意软件的Docker Hub映像文件被下载了2000万次

Palo Alto Networks威胁情报团队Unit42的研究人员近日发现,Docker Hub上的多个容器映像文件被挖矿软件劫持了至少两年之久,且已被下载了超过2000万次。

标签:Docker Hub, 威胁情报2022年威胁情报平台市场规模将达到2.349亿美元

Frost&Sullivan近日的分析发现,随着网络威胁的数量和复杂性不断增长,威胁情报平台(TIP)的应用案例激增。

标签:威胁情报, 网络威胁