奥尔加·莱德曼是一名年轻貌美的专业人士,简历显示她有过客户服务和微软Office方面的经验。她在领英上有超过500个联系人,认可她能力的联系人有几十个,全部都是来自中西部汽车行业的专业人士。奥尔加的头像是一张穿着黑色紧身吊带涂着红色口红的照片。

不幸的是,对于与她建立联系的这几百号人来说,奥尔加并不存在。她在其他社交网络上的相应账户也同样可疑和不完整的,几个月都不发东西。网上没有关于她的其他信息,并且在“人们还看了”面板包含着同样可疑的衣着暴露的女子。但令人吃惊的是,奥尔加的粉丝有相当一部分来自俄亥俄州或密歇根州,所有的人似乎都相信该账户是真实存在的。黑客很可能是在针对汽车行业通过直接消息或执行全面的社会工程活动来分发恶意链接。

奥尔加·莱德曼在领英的资料

虽然奥尔加·莱德曼的账户是个具有讽刺意味的虚假帐户,但耗费大量时间和精力使它看起来真实有效,并与特定行业的专业人士建立联系的人就不仅仅是讽刺,而是邪恶了。奥尔加·莱德曼是为执行新一代社会工程活动而早就预谋好的。社会工程黑客创建了令人信服的虚假资料用以建立联系,并与某个目标或一组目标进行交互。黑客创建账户资料,建立联系人网络让其看起来值得信赖,最终与他们实际的目标建立联系。一旦建立联系的请求被接受,黑客就可以盗取信息或发起网络攻击。像奥尔加·莱德曼这样的账户不会有什么前景广阔的工作、营销或销售机会,反而会带来严重的网络安全威胁。

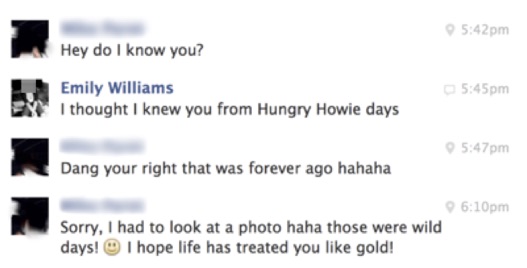

社会工程活动进行得异常容易。这在去年的欧洲RSA会议上,IT服务提供商全球技术公司(World Wide Technology)发布他们某客户的全面渗透测试结果时就已经明确过了。故事听起来很熟悉——渗透测试人员建立了一个名叫埃米莉·威廉姆斯的虚假账户,自称是有着十年工作经验的麻省理工学院毕业生。没过几天,渗透测试人员就收到了联系人认可、工作邀约,甚至还有公司提供的笔记本电脑。

社会工程活动截屏

这是一个实际的攻击,作为网络犯罪的一种,仅创建一个虚假账户就有可能会损害整个公司或品牌的网络。从这一点上讲,攻击的潜力几乎无穷无尽。黑客可以发起网络钓鱼和恶意软件活动以增强攻击的有效性,或从毫无戒备的员工那里攫取公司的敏感信息。

通过创建类似奥尔加·莱德曼这样的帐户,并没有进行传统意义上的实际攻击,然而攻击却早已发生,这意味着这种类型的攻击,完全无法使用像杀毒软件或电子邮件网关这样的传统安全措施予以应对。一个毫无编程经验青少年在有网络连接情况下,用不了一个下午,就可以绕过现有的安全基础设施,没准你还以为是什么技巧高超的黑客呢。

在发生严重信息泄露的事件中,市场总监和营销团队基本不可能会承担什么责任。他们总是能够引出大量的研究数据,支持社交媒体作为一种强有力的商业拓展工具。但社交媒体也不能想去哪儿就去哪儿,首席信息安全官需要学习如何管理相应的风险。

社交媒体构成的威胁已经非常成熟,奥尔加·莱德曼只是其中一个例子而已。研究表明,4%至8%的社交媒体之间的链接在本质上都是恶意链接,这意味着每天仅仅在Twitter上的恶意链接数量就几乎超过了西班牙的人口,而且预计这种趋势还将继续下去。

监控社交媒体是一项艰巨的任务,这可不是每天登录一下公司账号看看有没有可疑的活动那么简单。员工、客户、高管以及与组织建立联系的任何人都有可能成为攻击的切入点。最近一项调查显示,74%的互联网用户现在都活跃在社交媒体上,平均每人都有3个不同的社交媒体帐户。将这些统计数据应用到公司的员工和客户基础上,那将形成一个全面的攻击态势。

社交媒体已经不再是市场营销人员的专属,事实上从来也不是。信息安全专业人员需要参与到整个组织所有部门涉及社交媒体的对话中。风险管理计划需要对监控、识别、反击和纠正基于社交媒体的威胁有相应的预案。首先要做的,就是要逐行检查一下传统的信息安全风险管理计划。然后问问自己,在这种纷繁复杂的情况下,能否可以防止源自这种精心策划的奥尔加·莱德曼所发布的文章的攻击。

“社交媒体”一词给营销活动注入了新的活力,也带来了新奇的网络词汇,同时也带来了一定量不确定的网络安全威胁。首席信息安全官需要转变思路,因为对手已经将利用社交媒体当做是最新、最好的目标性攻击途径了。