IBM旗下安全公司Trusteer的研究人员于去年年末发现了一款新的软件工具包,即使是菜鸟网络罪犯也可以用它盗取网上银行凭证并利用凭证进行欺诈性交易。

此工具包又名KL-Remote,用于远程叠加(overlay)攻击。远程叠加可以使网络骗子在不引起怀疑的情况下直接从受害者主机上登录其网上银行账户。

这一网银欺诈威胁在巴西被发现。有研究称,在巴西,网上银行欺诈案件仅2013年就为网络犯罪分子带来2.64亿美元入账。KL-Remote很有趣,它与其他金融恶意软件不同,要求控制者的手动干预。

据研究人员所说,涉及KL-Remote的攻击通常开始于攻击者借助其他恶意软件的辅助,将工具包安装到目标人物的电脑上。一旦安装成功,便开始监视受害者的网上活动,查看他们是否登录特定金融机构的网站。

攻击者会在目标网站被登录时收到工具包发来的提醒,随之而来的还有受害者的设备信息,其中包括:IP地址、操作系统类型版本、处理器型号、网络连接速度等。

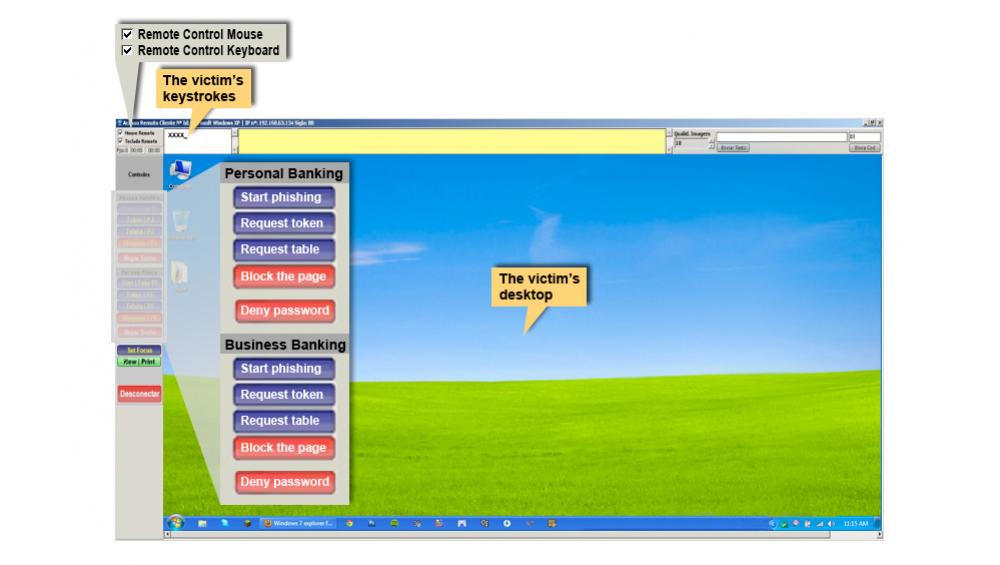

工具包采用简单易用的图形界面,可以显示受害者的实时桌面,在受害者电脑上弹出各种消息以获取有用信息,还能使攻击者接管受害者的鼠标及键盘。

它会抓取正在登陆的网银页面屏幕,并将屏幕截图呈现给用户。然后网络罪犯根据不同的网银站点,用工具包推送消息到屏幕截图上,诱骗受害者录入网银账户、口令、动态密码(由银行提供给客户的安全设备产生)等攻击者需要的信息。

一旦受害者提交了这些信息,KL-Remote就会弹出新消息指示用户等待进程完成。而在用户等待时,攻击者就接手了用户电脑的控制权,登入用户的网上银行账户。所有这些欺诈行动受害者都看不到,因为一切都隐藏在呈现给受害者的屏幕截图背后。

Trusteer研究人员强调:这一工具在绕过传统反欺诈机制上可能非常有效。因为攻击者可从受害者处轻易获取登入账户所需信息,且由于一切操作都是直接在用户电脑上完成的,传统反欺诈机制认为是可信设备而不会报警。

专家介绍:通过在客户端保证终端电脑不被恶意软件感染,可初步缓解远程叠加攻击的威胁。而在服务器端,可通过找寻恶意软件感染、非正常浏览模式、远程登录工具使用和异常交易的证据来进行侦测。

Trusteer高级产品市场营销经理Ori Bach在博文中写道:“类似KL-Remote一样的工具包,将预设置好的欺诈流程打包进用户友好的图形用户界面中,大大扩展了可以进行银行欺诈的人群范围。有了这工具包,罪犯只需具备基础的技术就能实施可以规避强身份验证的高端欺诈攻击。甚而,将工具包嵌入到常见恶意软件中还能大大增加其可用性和传播范围。”

KL-Remote的网络钓鱼信息以葡萄牙文写就,目前只在巴西可用。但研究人员确认,此工具包也可被改编为其他国家可用。