想要每年捞到90万美元的巨款,该如何做呢?

学点儿代码,会点儿俄语,然后下定决心成为一名罪犯且无所畏惧。即使是一个菜鸟,也可以成为一名网络罪犯。对,就这么简单。

黑客赚钱是个众所周知的事实。但是,这个行业有多赚钱?黑客们又是怎样进行内部交易以避免互相倾轧?就像与其业务类似的黑手党和地下帮派的精密体系,黑客们也创立了他们自己的极其精密复杂的系统,而且其经营规模也是令人震惊的。

最近信息安全公司Trustwave向公众披露了一份关于互联网犯罪弱点的研究报告。研究显示,只要黑客知道怎样操作和向哪里下手,就能迅速敛取大量钱财。据保守估计,哪怕是最初级的黑客也能每月入账8万美元。

做到这一点并不难,入侵和漏洞利用程序售卖的世界中充斥着叫卖程序编码的小贩。黑客生态系统包含租售已做好的漏洞利用途径。这种服务在“克雷格列表”(Craigslist)之类的网站有售,但只有黑客才能看到。

使用这类网站的大多是俄罗斯人或东欧人,进入这些隐匿网络非常困难,因为只有获得其他网络罪犯的信任才可以加入。但一旦挤进这个圈子,即使是黑客新手也可以随意享用的大量恶意服务。

举个例子,想向网站注入恶意链接的黑客需要两个步骤:第一,找到登录流行网站的方法以植入恶意链接;第二,借用漏洞将恶意代码注入受害者主机。然后,黑客也许还想让恶意软件不被发现。不管什么样的需求,所有这些服务都是可用的、现成的、在线的,只要你出起得价钱。

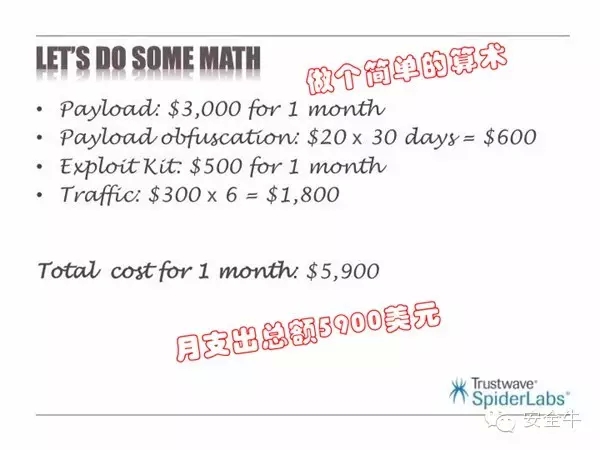

地下黑客的运作方式与商业非常相似。想生意开张,你需要有物资和办公场地。这些都是要花钱的。一名黑客在起步之初可能的投资数额,总计大约有5900美元。

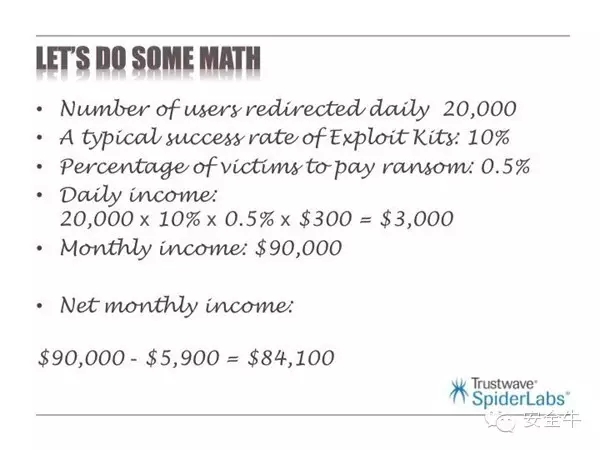

但别着急,有回报。采用非常保守的估算,一个黑客每月可以成功虏获多少个受害者呢?如果漏洞植入到流量不错的页面,那每天可能会有2万名用户看到,其中估计只有10%会中招。而这10%中,如果漏洞是勒索软件,也就是绑架了受害者的文件直到支付赎金才解锁的那种,那么实际支付率又只有0.5%。这么算下来,每天能入账3000美元。

扣掉各项支出,每月能得8.4万美元。

实际上这些估算都很保守,但它们都是根据Trustwave查到的第一手交易数据得出的。其证明了地下黑客或其团伙使用不太难的网络犯罪手法大量掘取金钱。而这些网络犯罪技巧之所以卓有成效,是黑客行为已像上好油的机器般运转良好。它不再是黑客个人的行为,而是由某几个程序员提供他们的专业技能(当然,要付钱的)。当你将黑客活动的所有部分拼接起来,你会发现一个真正复杂的黑客生态系统,与延续百年的工业生态体系有的一拼。

想要了解更多黑客产业的收入与支出,请接着往下看:

为了摸清这些地方到底在发生着什么。安全研究人员自己潜入到地下黑市中,以尽早的知道黑客们正在研制的恶意软件,并了解整个系统的运作方式。Trustwave的研究已经进行了几年之久。如今已有很多内容可供展示,包括黑客团伙的敛金数额以及网络犯罪生态系统确切的运作方式。

Trustwave的安全研究副总裁齐夫·马多尔将研究结果整理进他给客户的一份演示文档中,披露了一个隐秘黑客世界的交易和运作方式。

论坛--网络罪犯们出售货物的线上集市

论坛就是‘克雷格列表的地下论坛形式’,在上面可以看到这些犯罪分子是怎样为自己想出售的恶意软件做广告的。这是一个黑客和黑客团伙兜售货物的集市,木马、僵尸网络和其他恶意软件都能在这儿找到。不过,要进入到这些论坛非常困难,需要经过重重审查,以及其他罪犯的信任。

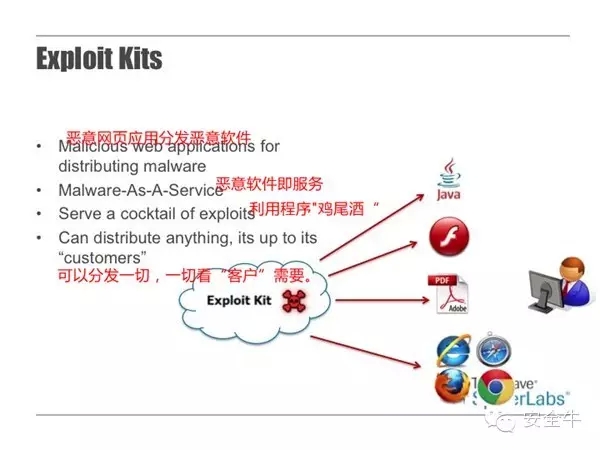

漏洞利用工具包

漏洞利用工具包是网络罪犯得以成功实施大规模黑客活动的基本生活资料,它们有着各种方法分发恶意软件,包括使用漏洞利用代码“鸡尾酒”的隐身网页应用。

漏洞利用工具包为网络罪犯所钟爱是因为它们能提高犯罪成功率。以前,平均只有10%的用户成功中招,而如果采用新的更好的漏洞利用工具包则可以将成功率提升至40%之多。

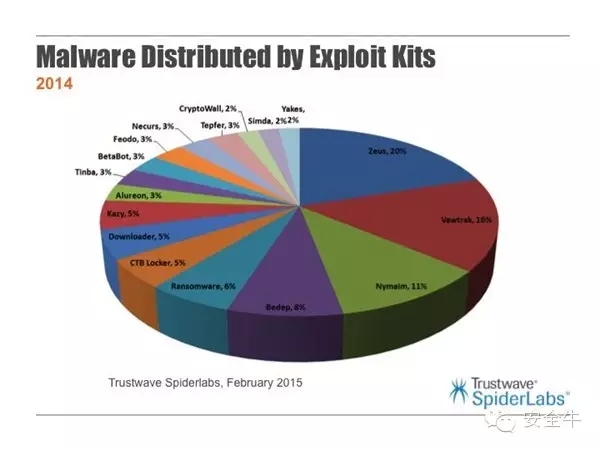

漏洞利用工具包里有什么?

这是一张漏洞利用工具包成分列表。这些东西就是网络罪犯付款购买的各种恶意软件,之后便会被他们进一步投放到毫无防备的受害者电脑中。

实探在线黑客团伙

这是一个真实世界的案例,让我们看看一个名为RIG的俄罗斯黑客团伙,是怎样推广他们的漏洞利用工具包及其效果的。广告词是用俄语写就,但Trustwave翻译了其中重要部分。比如,RIG自夸其漏洞利用代码“拥有利用大量网络流量的能力”。

这类漏洞利用工具包的要价基于租金。因此,一名黑客可以在世界上任何地方租用该工具包一天、一周或一个月,租金从30美元到500美元不等。500美元听起来似乎很多,但对于丰富的利润来说,这真心不算贵。

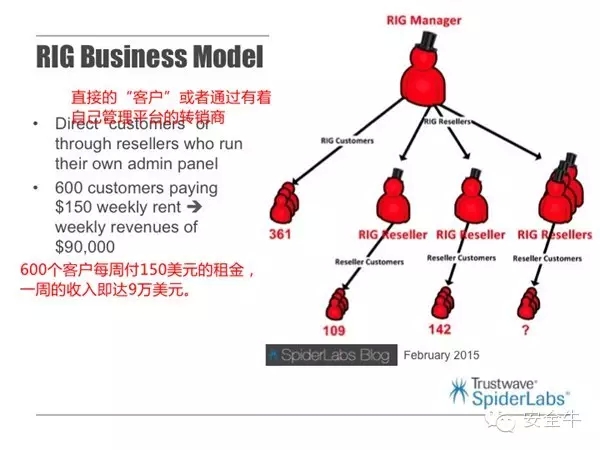

商业模式

RIG的商业运作模式与零售业颇为相似,有仓库,也有经销商。一名RIG经理可以以不同的价格直接出售漏洞利用工具,或卖给其他的经销商。

经销商再以更高的价格出售给其他黑客。RIG在一周内能从这一个经理手中总共敛入9万多美元。

其他商业模式

最普遍的商业模式就是RIG类型的——一级一级分销漏洞利用工具。但黑客团伙直接销售给顾客的新模式正在崛起。

不过,采用这种新模式,黑客团伙(本案例中是Magnitude)是免费供给顾客他们的漏洞利用工具包。他们得到的,是客户分享给他们的一定比例的恶意软件访问量。分享比例基于恶意软件累积的访问量。而黑客团伙在得到支付过来的访问量时,就可以用任何想采用的恶意软件感染受害者了。

因此,如果买家想使用漏洞利用工具包,他们得将之注入到一个网站,但5%~20%不等的访问流量就直接送回到可对受害者为所欲为的原始卖家手中了。

这种商业模式非常聪明,购买者不需要投入任何金钱,黑客团伙则可以从抓到的访问流量中获取大量金钱。

这种形式的租赁系统在目前依然较为普遍。

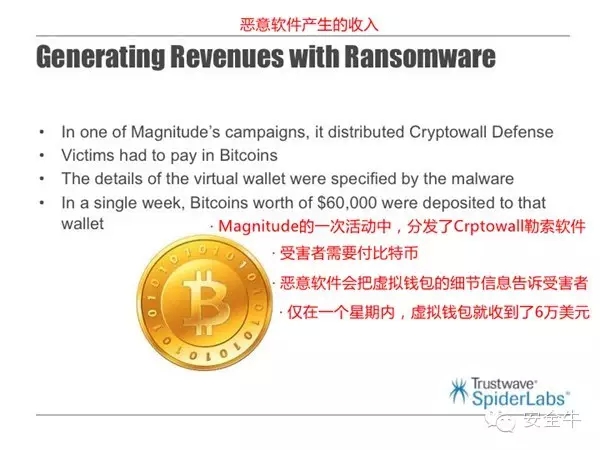

勒索软件

通过漏洞利用流量感染受害者主机的恶意软件Magnitude被称为‘勒索软件’。它遵循一个简单的概念:如果受害者被成功感染,其电脑上的文件就会被加密,意味着受害者无法访问所有这些数据。

很明显,受害者想要寻回对这些数据的控制权,不过,这需要付出代价。Magnitude会要求受害者用比特币支付。赎金数额则决定于使用的是哪款勒索软件。

这种网络勒索的形式是相当有利可图的。Trustwave跟踪了流向勒索软件账户的比特币流,仅仅一周就有6万美元之多。

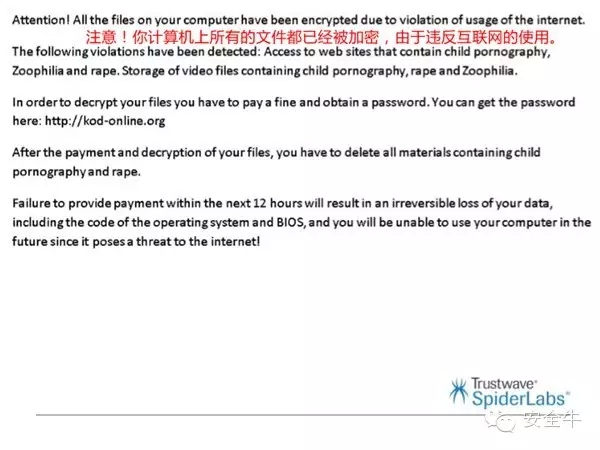

可怕的消息

这是感染了勒索软件的受害者电脑上可能出现的一条通知消息。该消息特定于色情网站。

黑客能将勒索软件的链接注入到色情网站中,然后恐吓受害者,令其相信自己因为浏览了非法网站而被敲诈了。然而,这不过是黑客迫使受害者付款的花招而已。

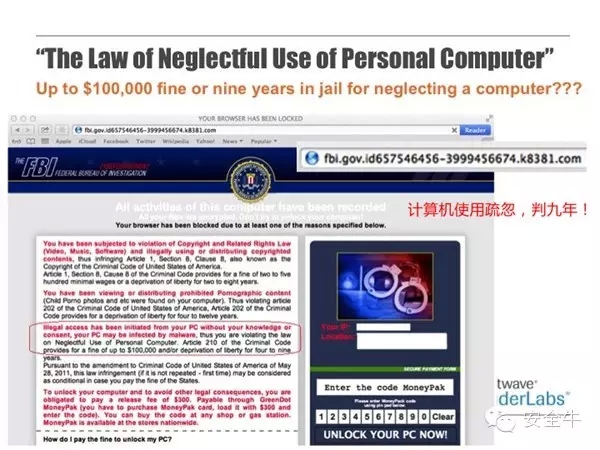

另一条勒索消息

这一勒索消息出现在美国,它是经过精心构思的。

它引用了一条完全虚构的法律条文:‘个人电脑使用疏忽’,宣称用户若放任自己的电脑感染恶意软件将面临9年监禁。

这条消息就是采用这一疯狂且完全难以理解的术语让受害者付款的。而他们也确实掏钱包了。尽管这些消息十分之假大空,但网络罪犯依然能获得大量的收益。

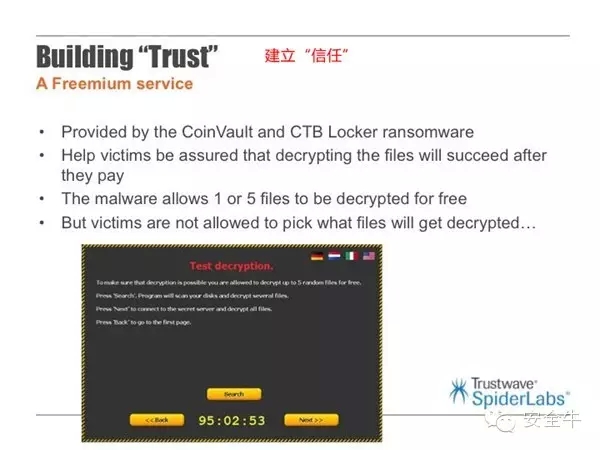

还有免费增值

黑客在分发勒索软件时取信于用户的另一种方法,是证明自己可以真正恢复他们的文件。

为做到这一点,他们会提供一种‘增值服务’,也就是让用户取回一两个之前还不能访问的文件。

网络犯罪生态系统的另一面

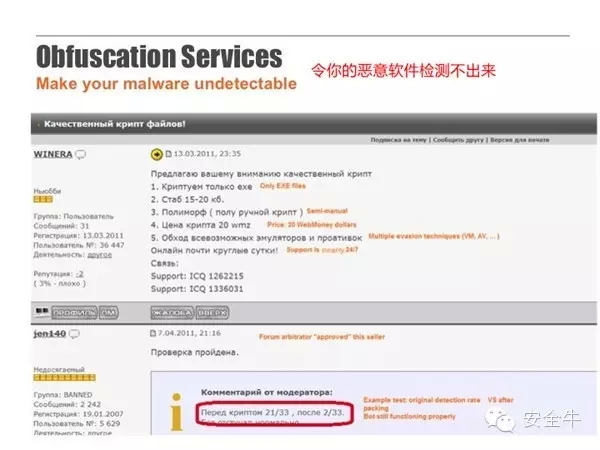

除了售卖漏洞利用工具,有些黑客还出售能使这些工具更加有用的服务。马多尔称之为‘外包服务’。例子之一就是‘代码混淆服务’。

代码混淆服务的工作方式是将恶意软件的一段代码抽出,做一些变形处理,让反病毒扫描器无法检测。安全公司每天辛勤工作就为了知道黑客在做的恶意软件是哪种,代码混淆让他们的样本库不断增长。

为保持领先一步,黑客采用混淆战术以求伪装恶意软件来让它更加有效。

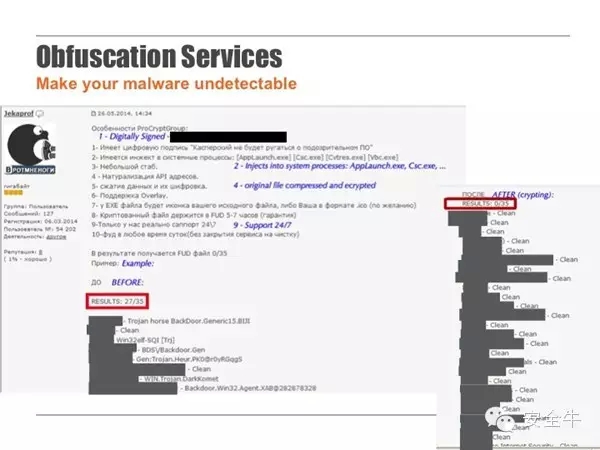

代码混淆是怎样被推销的

黑客想要证明自己的服务是成功的。我们就来看看他们是怎么推销的吧。

首先,在广告里解释一番混淆是干什么的,然后出示一张‘之前’检测出该恶意软件的反病毒程序列表,再附上一张享受了‘混淆’服务‘之后’该恶意软件能绕过的反病毒程序列表。(安全公司的名字是做过处理的。)

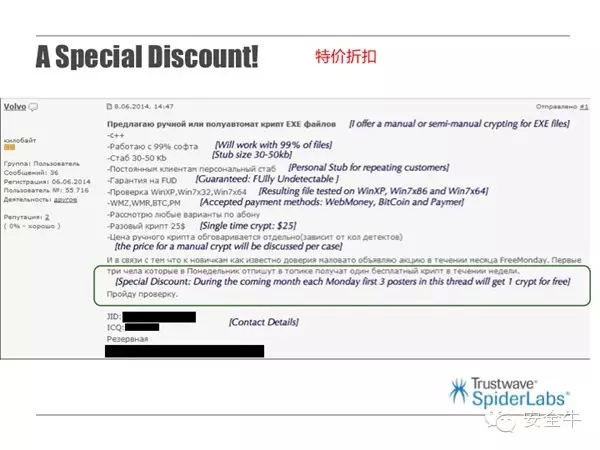

甚至还有折扣

有些黑客为招徕更多顾客而提供折扣。

另一种服务

有些黑客还提供更个性化的服务。只需3000美元,顾客便能得到一款定制黑客软件。

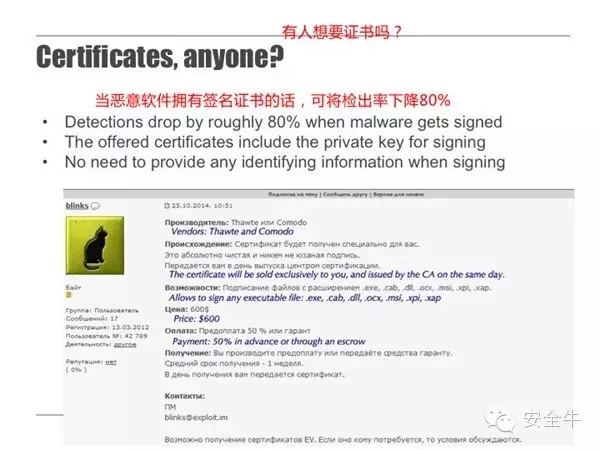

一个证书签名

使恶意软件保持不被侦测到的另一种方法是出售盗取的数字证书。通过网络传输的文件通常都有证书来保证可信度。一份签过名的证书就是知晓文件是否可信的途径。或者,它应该达到这种效果。

某些黑客服务就能让恶意软件也经过签署,将被检测率大幅降低80%。

绕开检测的另一种方法

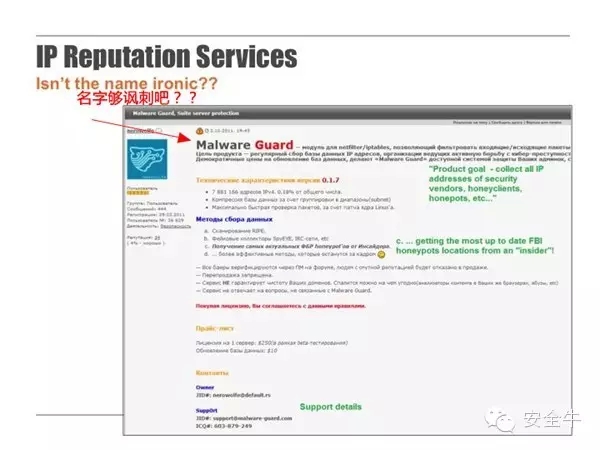

还有另一种方法:IP信誉服务。这个更难理解一点。

马多尔解释说,这基本上就是收集权威机构和安全厂商的IP地址形成一张列表。利用这张列表,IP信誉服务可以扫描试图访问恶意软件的IP地址,如果该IP地址属于这些官方地址之一,恶意软件就会装死。

所以,IP信誉服务就是一种保持低调以避过机构注意的方法。此类服务的制作者总是对他们获得此类情报的特殊渠道津津乐道,比如说,通过FBI内部人士……马多尔认为这些自爆不足为信;‘这群人彼此互骗毫无障碍。’

虚假安全服务

另一种被称为“虚假反病毒(FakeAV)”(或者“流氓反病毒(RogueAV)”)的恶意软件采用极其简单的策略:看起来像是真正的反病毒产品。

此类服务提供与市场上其他服务非常相似的界面,要求用户扫描恶意软件,然后列出长长的感染列表。当然,其中没一条是真的。受害者只是被一个除了恐吓啥都没干的服务给吓到认为自己感染了更多恶意软件而应该支付更多钱财而已。

这类服务也是令人难以置信地赚钱啊。马多尔说,使用FakeAV模式的三个黑客团伙在一年之内就收获了将近1亿美元。

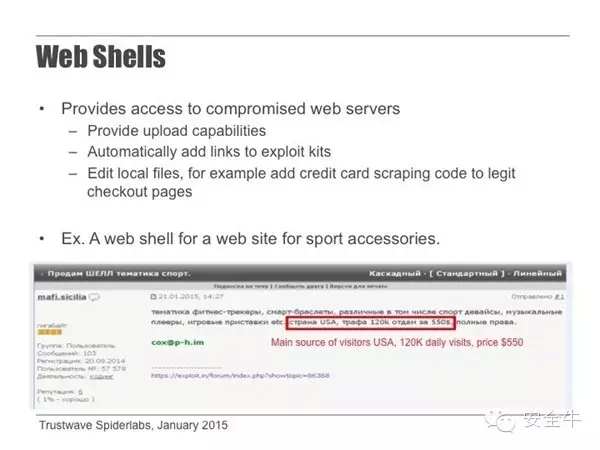

俘获网站的一种方法

还有一种黑客战术被称为web shell,实际上就是一种网页后门。

由于网站通常都维护得很烂,总的来说,黑客总能轻易找出攻入网站服务器的办法。而掌握了服务器,也就对网站有了全权控制。然后,黑客就能干些诸如编辑文件之类邪恶的事情了,甚至取到网站的信用卡信息也是有可能的。

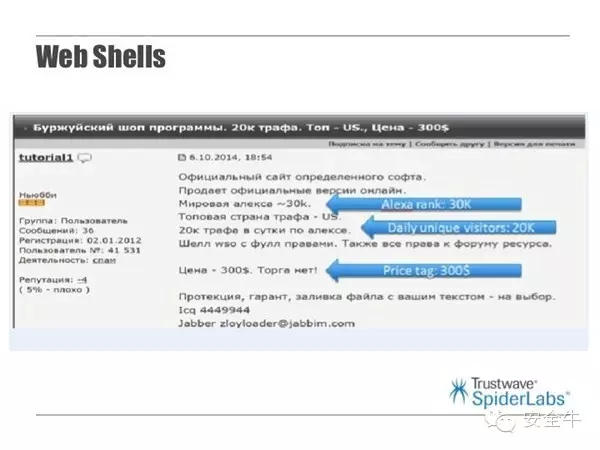

出售Web Shell

售卖网页后门的黑客需要证明被感染的服务器确实值得付钱享用。可以看一下他们展示的Alexa排名和每日访客数统计。

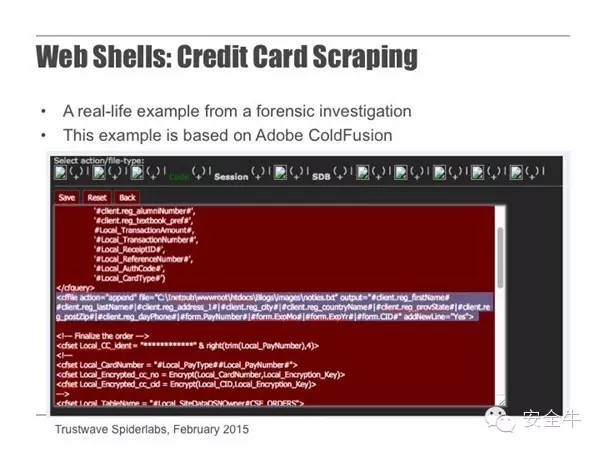

电子商务Web Shell

更具破坏性的网页后门是能够攻击处理客户信用卡数据的网站的。这里贴出的是连接进一家电子商务网站的网页后门。

鉴于黑客已经拥有服务器的访问权,每当客户刷卡购物,信用卡数据便会被黑客获悉。从这儿我们能看到黑客是怎样修改处理信用卡交易的代码的。这段代码捕捉输入的信用卡数据,将之存储到某个本地文件中供黑客取用。

据马多尔所言,他‘每个月都能看到成千上万被攻占的网站。’

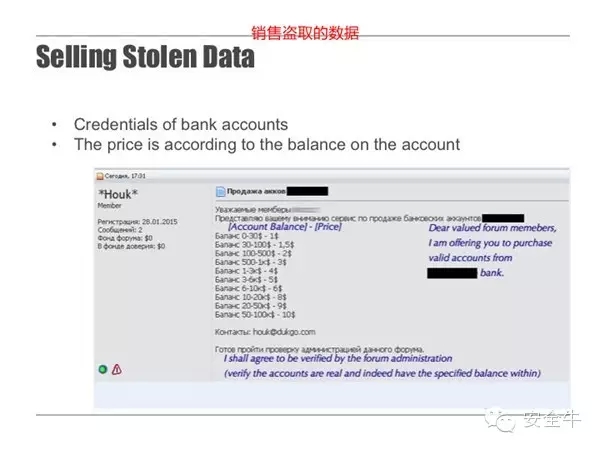

信用卡数据生意

坐拥信用卡数据的黑客,赚钱方式简直不要太多。这是论坛上贴出来的一个被盗银行账户的帖子。售卖价格随账户余额而增长。当然,售价不会有那么高。有10万余额的账户只卖10美元。

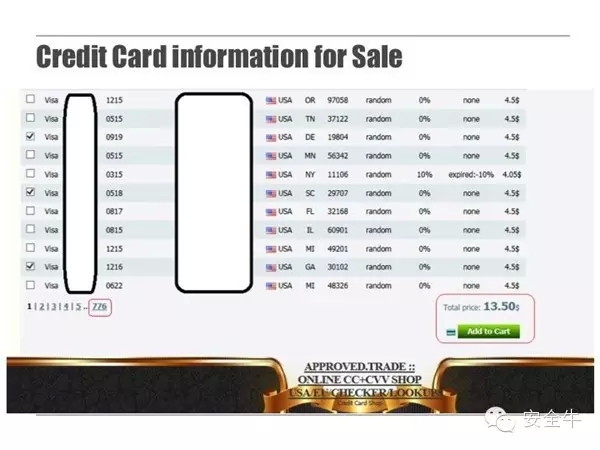

完全只为信用卡账户而存在的网站

这是售卖这一金融数据的又一种方式:整个网站都只为售卖信用卡账户数据而存在。可以被视为‘已核准信用卡商店’。

信用卡商店内幕

这里列出的是在售的账户类型。马多尔称,每隔几天就有新批次卡片入驻。当他看到这个网站的时候,在售的信用卡列表有将近800页之长。

更多的信用卡

界面看起来与其他电子商务网站无异。用户选择想要购买的信用卡,然后结帐离开,可以用比特币进行支付。

到这儿,本文的介绍可以结束了。这只是对网络黑市和恶意黑客所提供服务的匆匆一瞥,没看到的还有很多。犯罪者总能找到方法在网络上骗人,获利,赚钱……