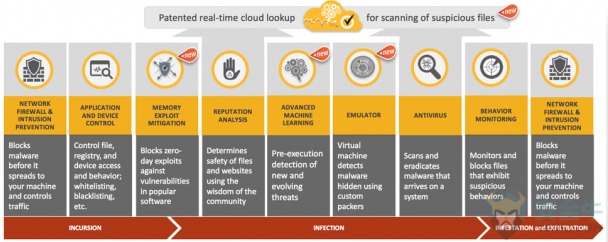

赛门铁克最新发布的SEP 14.1,在其去年引入的无特征码机器学习恶意软件检测基础上,添加了新的功能,并集成了其他赛门铁克安全解决方案。其目的,是为了在单一代理中,为终端提供端到端的防护。

其新增功能包括:

- 欺骗与设备强化;

- 与新版本赛门铁克终端检测及响应的集成;

- 2017年7月收购Skycure后新并入的移动威胁防御。

欺骗是SEP中的新面孔,就是在环境中部署欺骗器——诱饵文件、文件夹和注册表。欺骗器被设计成在成功进入系统的攻击者看来很有价值;但其实从里面得不到任何结果。其理念就是要吸引攻击者,让他在徒劳的寻找中拖慢脚步,并警报安全团队入侵者的存在。

赛门铁克产品市场营销总监解释称:

安全团队可通过观察对手的行动来学习——他们会怎样显现自己的恶意软件。然后,防御者就能缓解攻击,并在其安全态势中加入新的理解,以便防止未来类似的攻击。

赛门铁克是传统终端安全供应商中首家在终端产品中集成进欺骗技术的。“这意味着,我们为勒索软件和零日漏洞利用攻击,提供了多层防御,我们提升了客户的整体安全态势。”

如果有欺骗器触发并警报了安全团队,这意味着攻击已经发生。新集成的终端检测响应(EDR)产品(高级威胁防护,或者说 ATP 3.0),便可进场帮助进行事件响应。

该终端产品将会识别出有坏人正试图破坏某个欺骗器,并会通过一组被触发的描述性警报,通告安全运营中心(SOC)攻击者破坏欺骗器文件的方式。这有助于安全团队理解对手的意图。

比如说,系统中有没有什么没打上补丁的漏洞?这是种主动防御机制,能帮客户检测并响应实际发生,但可能到目前为止都尚未为人所知的入侵。

首先,欺骗功能检测隐秘攻击的存在。其次,它会告诉安全团队攻击者试图做什么,哪些系统文件是他们想要染指的等等(提供额外的情报以调整安全姿态,清除当前攻击和以后的类似攻击)。再次,它能大幅拖慢攻击,让安全团队可以采取行动。

然后,与EDR的集成,可驱动事件响应员收集正在进行的漏洞利用的相关数据,为锁定泄露源提供额外信息。欺骗功能与EDR及赛门铁克分析的集成,可向防御者呈现入侵的端到端视图,确保有效响应。

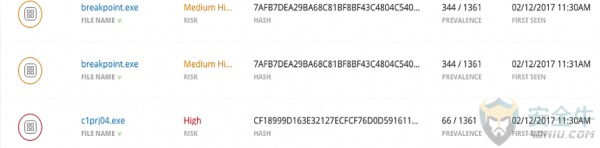

与新的 ATP 3.0 EDR搭档推出的,是新的EDR云产品——功能相同,但以云端SaaS的形式提供。该云产品不局限于赛门铁克终端环境,混合环境的客户同样可用。该产品会记录终端活动,收集可用于查找无文件攻击之类新型攻击的数据。通过预置事件响应手册,将最老练安全分析师的技术和最佳实践带往任何公司企业,大幅降低响应成本,提升调查人员的生产力。

设备强化是SEP 14的新增扩展。该功能可使客户锁定已知良好应用,监视不怎么熟悉的App,隔离可疑应用——其应用隔离功能。每个App都会被评估并给出风险评分。赛门铁克已拥有号称“全球最大民用黑名单及白名单数据库”。Office套装这种重要应用将受到保护,免受未修复零日漏洞利用的伤害。灰色App将受到监视,以便可阻止通过这些App下载的文件。赛门铁克将之称为“城堡与监狱”,好App放到城堡中受保护,可疑App送进监狱,其所作所为都将受到监控。

通过SEP移动增加的移动威胁防御,也是新增功能。这是并购Skycure后对其移动安全产品的集成与更名。SEP移动将桌面品质的安全带入了移动设备,企业环境中所用设备,无论是BYOD还是企业自有产品,无论是安卓还是iOS设备,都受到保护。

移动威胁攻击方法目前并未受到足够重视。移动设备管理器(MDM)广泛使用,但它们也就仅仅是管理器,并不提供设备防御。SEP移动则可为移动设备提供保护。

赛门铁克在本周声明中勾勒出的战略,将新产品与围绕SEP 14.1的日渐集成作为核心元素。其目的,是为了通过单一框架,提供全面终端防护。除了新产品,现有产品如今也被集成进来,比如说,并购BlueCoat得来的CloudSOC CASB。

大量安全功能的集成是非常雄心勃勃的。我们认为自己超越了终端安全界所有其他供应商;无论是现有供应商,还是适用面受限的新兴产品。

相关阅读

赛门铁克并购 Blue Coat 的益处显现

这是要在移动安全领域发力的节奏 赛门铁克并购Skycure

46亿收购了Blue Coat的赛门铁克在终端安全产品上做出了哪些改变?