公司最容易忽略的3个GDPR合规性问题,你踩雷没?

企业想要满足欧盟《通用数据保护法案》(GDPR)合规性的最佳方式,就是假设自身并不需要保留...

标签:GDPR合规性, 企业安全, 消费者数据安全从中国购买旧芯片卖入美国军方 分销商面临重罪指控

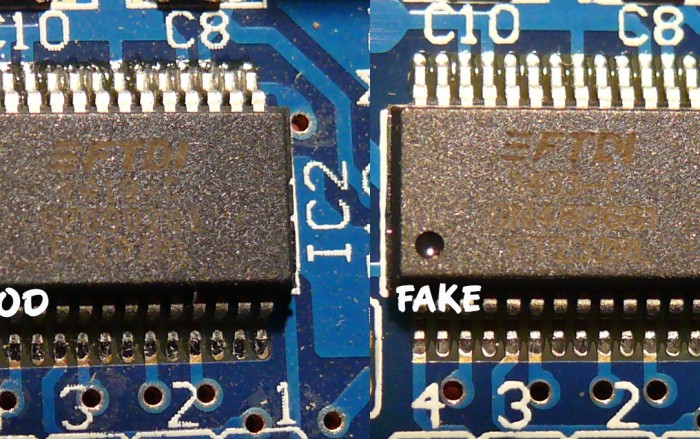

近日,美国加利福尼亚州分销商PRB Logics老板Rogelio Vasquez承认,从中国购买废弃或二手芯片...

标签:二手芯片, 军工安全, 国家安全, 美国23家安全公司:Computing评出年度“安全卓越奖”

世界知名IT媒体Computing近日评出其年度“安全卓越奖”,共20余家安全公司和一些个人奖项。 1....

标签:“安全卓越奖”, Computing, 安全厂商神奇的数字“3”:一次翻转3个比特即可实现Rowhammer攻击

来自荷兰的一组研究人员已经证实,可以避开纠错码(ECC)保护机制来执行Rowhammer内存操纵攻...

标签:rowhammer, 内存操纵攻击, 数据安全, 纠错码(ECC)保护机制