1. APT组织介绍

Saaiwc Group是一家东南亚新兴的APT组织,其活动被全球网络安全领导者之一的Group-IB于2022年发现,并将其命名为Dark Pink。在国内,研究人员称该组织为暗石组织,APT编号为APT-LY-1005。该组织最早于2021年年中开始运营,但在2022年中后期活动急剧增加。

Saaiwc Group主要攻击亚太和欧洲的攻击电信、金融、政府机构和军事组织等关键领域,常使用鱼叉式网络钓鱼技术。这种攻击方式通常是通过针对特定人员或机构的定向攻击,欺骗受害者,让其点击恶意链接或下载恶意软件。该组织的攻击手法相对较为高级,包括社交工程和恶意软件的开发和利用。为了保持隐蔽性,暗石组织还使用了各种高级技术来隐藏其活动,例如使用多层代理和定期更换C&C服务器等手段。

2. 安全事件分析

“KNOWLEDGE SHARING FOR COASTAL RESILIENCE IN THE ASIA PACIFIC REGION”是一个由联合国教科文组织与亚太经合组织(APEC)合作推出的旨在提高亚太地区沿海社区的自然灾害风险管理和应对能力的计划。

2022年2月,有攻击者通过电子邮件传播名为“KNOWLEDGE SHARING FOR COASTAL RESILIENCE IN THE ASIA PACIFIC REGION.zip.iso”的攻击样本,一旦受害者打开该样本中的相关文件,恶意代码将被释放并植入受感染计算机中,从而允许攻击者远程控制受感染计算机,该攻击主要用来针对马来西亚的相关组织。

2.1. 样本分析

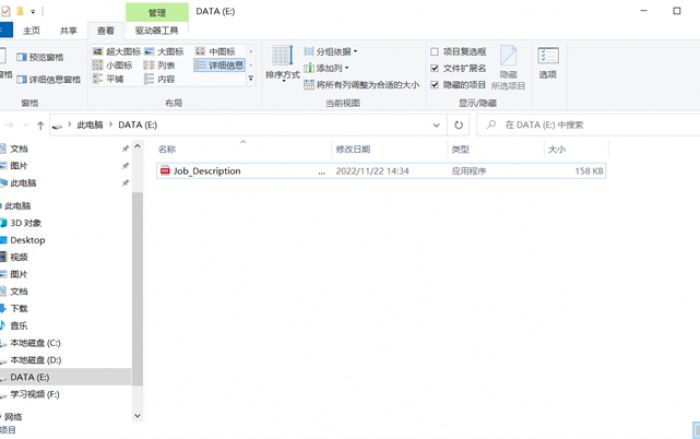

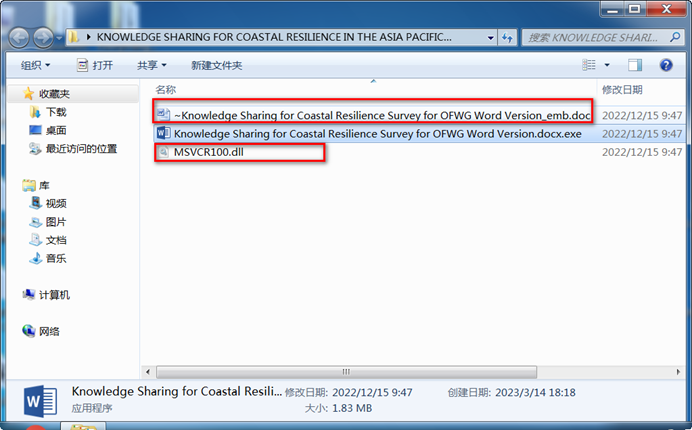

“KNOWLEDGE SHARING FOR COASTAL RESILIENCE IN THE ASIA PACIFIC REGION.zip.iso”是ISO镜像文件,解压后,修改其中隐藏文件可见。

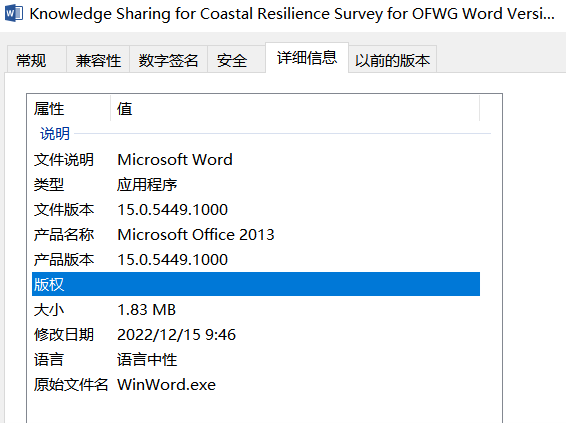

其中word图标的文件为可执行PE,原始文件名为WinWord.exe的原程序,被修改了程序的名字,且带有数字签名旨在引导用户点击。

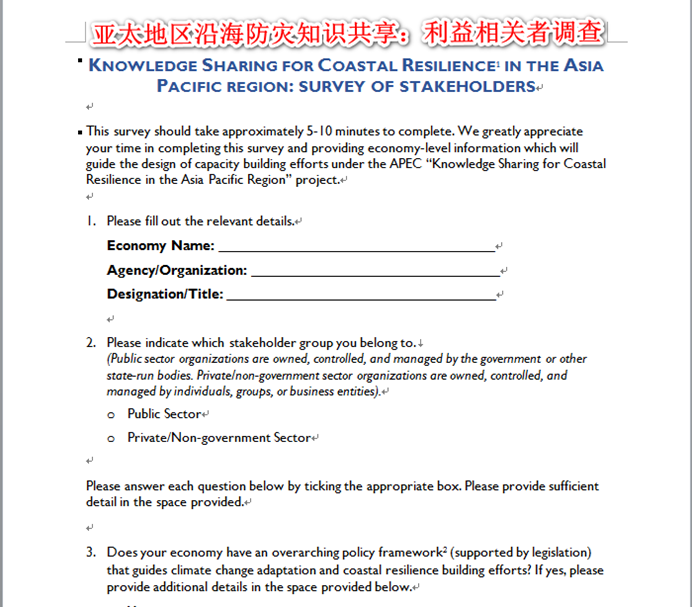

隐藏的word文件内容为,伪造亚太地区沿海防灾知识共享调查。

2.1.1. 关键样本信息

MSVCR100.dll样本信息如下所示:

| 样本原始名称 | MSVCR100.dll |

| 样本类型 | DLL |

| md5hash | f5f310ad8526c6b01b8a0d1d19184e9a |

| Sha256hash | aa5f8a0ab56e456e911e254074d8597c005f5629211f339d9ed839d0b18c3235 |

2.1.2. 关键样本分析

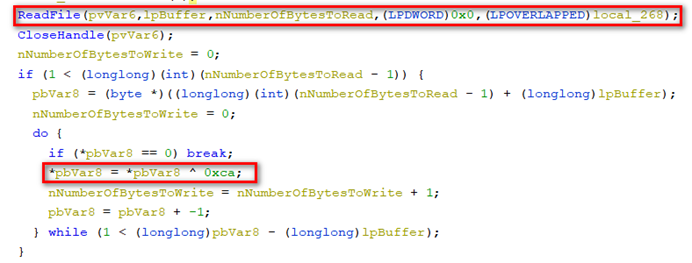

首先,MSVCR100.dll为主要的恶意行为载体,主要功能将检索同目录下的带有.doc、~、$等关键字符的文件。

其次,满足上述要求后读取文件到内存中,并使用0xca对数据进行解密。

解密后的数据被保存到%tmp%目录下,文件名为wct73DF.tmp。

然后设置注册表键,键名如下所示:

SOFTWARE\Microsoft\Windows NT\CurrentVersion\\Winlogon

此操作的主要作用是设置登录自启动,实现持久控制。

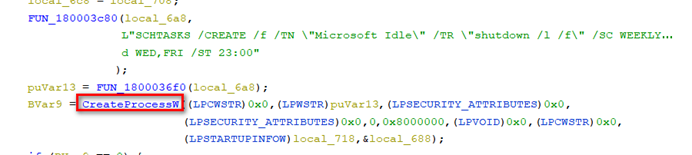

创建计划任务,用于定时执行相关指令。

最后,通过对wct73DF.tmp分析发现为.NET的木马,主要功能为以下几点:

| 指令 | 功能 |

| COLLECTBRW | 收集用户浏览器数据 |

| UPDATENEWTOKEN | Telegram API更新 |

| UPDATENEWXML | XML文件更新 |

| * | Shell指令执行 |

这里列举部分功能说明:

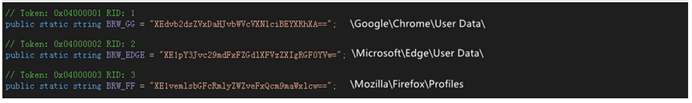

1、获取用户Chrome、Edge、Firefox浏览器数据。

2、cmd命令执行功能。

自此KNOWLEDGE SHARING FOR COASTAL RESILIENCE IN THE ASIA PACIFIC REGION.zip.iso相关文件就全部解析完毕。

2.1. 攻击方式

1.利用iso文件来投递攻击载荷。

2.采用白+黑的模式,利用WinWord执行时通过加载dll的方式,来执行位于MSVCR100.DLL中的恶意代码。

其中KNOWLEDGE SHARING FOR COASTAL RESILIENCE IN THE ASIA PACIFIC REGION.zip.iso中的可执行文件的导入表加载当前目录下的MSVCR100.DLL文件。

2.2. 样本关联

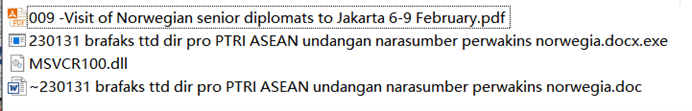

通过对该组织攻击链的持续抓捕,发现了针对印度尼西亚的攻击样本名为demo.iso

demo.iso样本信息如下所示:

| 样本原始名称 | demo.iso |

| 样本类型 | iso |

| md5hash | 0f50af41edb7e3456cba4dd05b805da1 |

| Sha256hash | 163a421dcc6d6f809c42dd8205dfe1b1d6bdda7bce1d2a40d4a1e6ea9336cb08 |

同样采用白+黑的攻击方式。

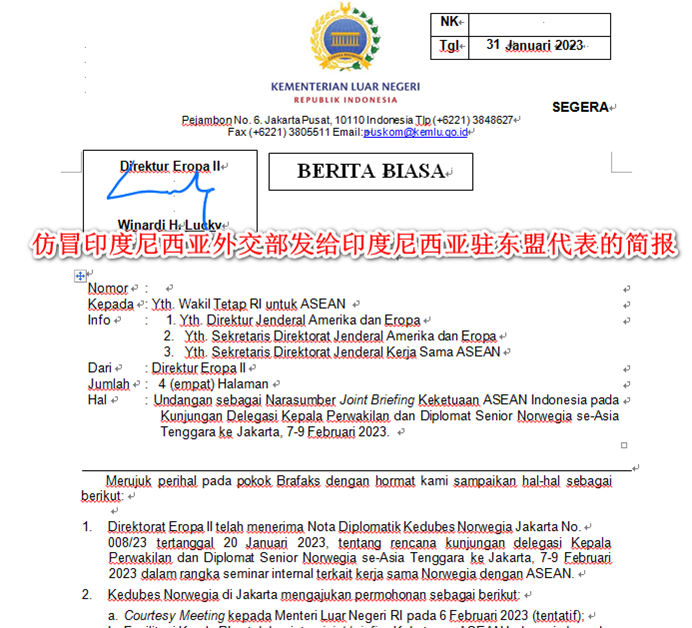

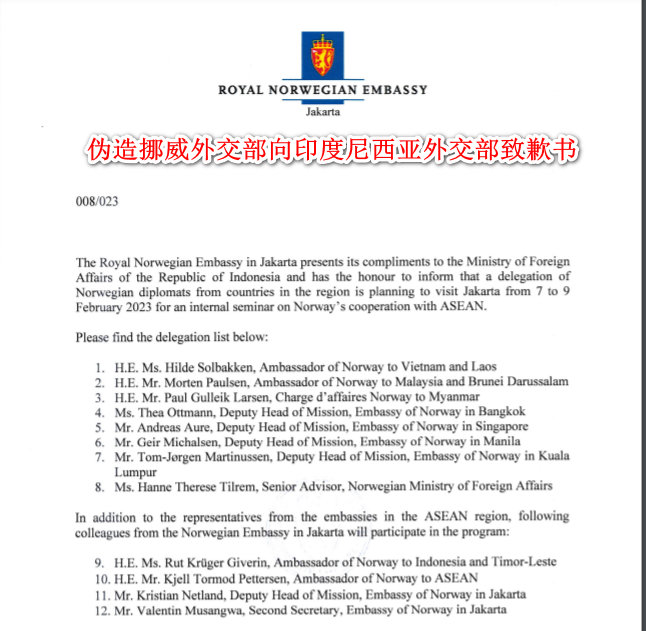

其中的word和pdf内容分别为仿冒印度尼西亚外交部发给印度尼西亚驻东盟代表的简报和伪造挪威外交部向印度尼西亚外交部致歉书。

3. 总结

我们将持续对Saaiwc Group组织进行追踪,以便更好地了解该组织的攻击技术和目标,从而提出更有效的防御措施。

为有效防范APT组织的攻击,各级组织应该采取多层次的防御策略,包括强化网络安全意识教育、部署有效的安全解决方案、实施访问控制和身份验证、定期备份数据、加强对网络和应用程序的监控和审计等,同时应定期进行安全演练和测试,以确保组织的安全防御能力处于最佳状态,并及时修复漏洞和缺陷,以保证网络安全。