近日,为辰安全实验室监测到部分智能网联汽车使用的开源项目busybox代码执行漏洞(CVE-2022-30065)。该漏洞影响多数车机娱乐系统IVI、TBOX、仪表等系统安全,截至发稿,Busybox官方已发布修复版本。

漏洞背景

Busybox是一个遵循GPL协议、以自由软件形式发行的应用程序。Busybox在单一的可执行文件中提供了精简的Unix工具集,可运行于多款POSIX环境的操作系统,例如Linux,Hurd,QNX,FreeBSD等等。由于Busybox可执行文件的文件比较小,使得它在智能汽车上运用非常广泛。 该漏洞由于是Busybox的AWK模块使用释放后的内存,并且在copyvar函数中处理特制的AWK模式时可导致代码执行。

地址:https://www.busybox.net/

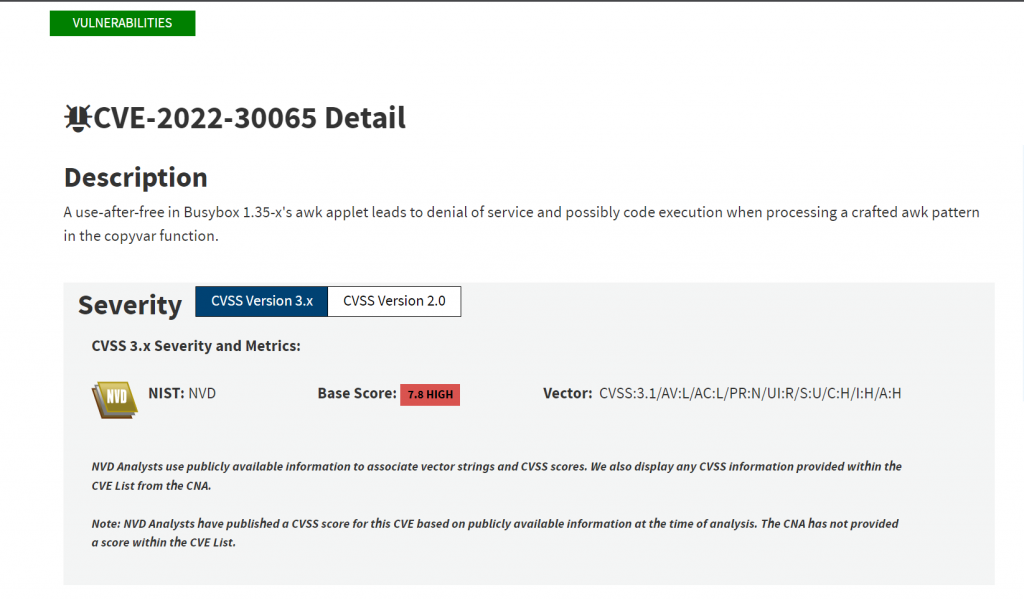

漏洞危害

该漏洞为高危漏洞,官方CVSS评分7.8,对车端可能造成重大安全风险——

- 可导致程序崩溃、权限提升,从而使车辆的业务功能失效,严重可导致车辆停止工作或者丧失控制权,系统崩溃时被执行其他攻击的风险激增。

- 可配合其它远程漏洞,通过非法控车,获取例如像车辆定位数据、车主身份信息、车辆操作历史等一系列敏感信息。黑客可利用这些信息来实施身份盗窃、勒索、追踪等恶意行为。

- 配合信息泄露漏洞如用于维持权限,则意味着黑客可以在系统中长期潜伏并继续进行攻击活动,而不被发现或清除。黑客可以利用这个漏洞来获取管理员权限并修改系统配置,或者在受感染的车辆上执行恶意代码。这可能会对车辆和驾驶员的安全造成严重威胁。

影响范围

Busybox ≤ 1.35-X的车辆将受到安全威胁“

据评估统计,超过1.58亿的智能终端上使用了Busybox 。这其中,有超过1亿智能终端上的Busybox 版本低于1.35,智能网联汽车系统中较普遍使用Busybox组件。”

修复方式

鉴于受影响车辆较多,为辰安全实验室建议尽快将组件升级至官方最新版本。

漏洞验证

为辰信安支持对当前漏洞进行检测验证。

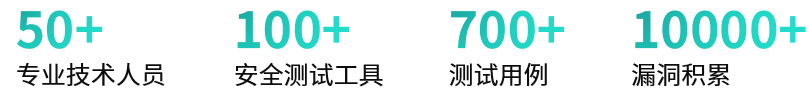

“新四化”驱动下,汽车的架构及软件正在发生深刻的变革,智能汽车网络安全的威胁不容小觑。为辰安全实验室(Vecentek Labs)依托为辰信安在汽车网络安全领域多年的先进技术沉淀和实践经验,面向整车企业、零部件企业和物联网企业提供专业可靠的网络安全服务。

实验室与国家平台、科研院所协同,基于“护车行动”持续为行业提供汽车网络靶场方面的技术支撑,开展汽车攻防演练、汽车安全众测等活动,已建成行业最完善的测试用例库、漏洞知识库和靶标数据库,成果达到了国际领先水平。

为辰安全实验室

为辰安全实验室(Vecentek Labs)面向整车企业、零部件企业和物联网企业提供专业可靠的网络安全服务,涵盖安全测试咨询、标准符合性测试、渗透测试、网络安全评测认证、数据安全评测认证和人才培养等业务,帮助行业全方位保护产品的网络安全质量,成为具有独立认证资格的第三方智能网联汽车和物联网安全测评机构。

从顶层设计到技术创新,为辰信安始终领跑智能汽车网络安全赛道。以20余年嵌入式操作系统和10余年汽车电子相关的技术及经验沉淀,构筑出覆盖智能汽车网络安全全生命周期、全要素的安全防御体系,相关产品和服务已大规模量产。

为辰信安产品体系

为辰信安也将持续秉承“让设备更可信,成就美好未来”的企业愿景,为车联网网络安全产品提供更多行业经验,为智能汽车网络安全产业赋能。

本文数据来源:

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2022-30065

文章来源:为辰信安