一文读懂日志易SIEM安全大数据分析平台

1. 背景概述

随着网络安全法、等级保护2.0的推广实施,公共通信和信息服务、能源、交通、水利、金融、公共服务、电子政府等重要行业和领域纷纷加强安全信息化建设,对云计算、大数据、物联网、移动互联和工业控制等信息系统做到全方面防护。但是,通过历年数次网络安全对抗演练,我们也发现了一些企业普遍存在的安全短板。

- 综合分析能力薄弱,告警降噪能力不足

- 联动处理自动化不足,告警结果未与安全设备形成联动

- 新技术、新架构覆盖范围和检测技术不足

- 资产信息不完善,未能与攻击信息自动关联

- 内网防护策略不足,横向渗透风险高

- 日志处理能力不足,海量日志溯源效率低,未能做到全攻击链日志采集

2. 功能介绍

日志易SIEM安全大数据分析平台,是兼具关联分析和异常分析能力的安全分析平台,全面支持各种威胁类型(已知威胁、可疑威胁以及未知威胁)的检测、分析与响应。平台基于日志易自研的高性能日志搜索引擎Beaver,通过流批处理计算框架对企业的日志、流量数据进行深度关联,并结合资产信息、漏洞信息进行威胁自动化响应处置,提高用户在安全运营方面的决策能力。

(1)全方位日志采集

具备百万级EPS日志流处理能力,以及PB级日志秒级溯源跟踪能力。

(2)统一威胁处置

- 内置1000+复杂事件处理检测规则

- 提供统一威胁处置界面,自动关联资产、漏洞信息,并可直接对告警事件配置工单任务和阻断动作

(3)东西向内网流量异常检测(NTA)

- 支持常见网络层协议与应用层协议

- 支持对解析后的流量进行分析并进行威胁发现

(4)端点进程取证

以Windows/Linux系统日志(Windows上结合Sysmon事件)进行分析,分析其异常进程、异常登录、异常账号变更等。

(5)调查取证

- 提供分析工具,可以将威胁告警和异常事件映射到时间维度上,从而实现事件之间前后因果关系的分析

- 以某个威胁告警为入口,对整条攻击链进行溯源(自动递归追溯)。同时,在下方对整条链路的威胁告警进行威胁阶段递进的关联分析,目的是为了发现横向扩展的行为

(6)任务管理

通过任务管理功能,推动安全事件处置流程的闭环,形成多角色多用户协同响应,同时支持对接用户内部的工单系统。

(7)流程编排及自动化响应(SOAR)

- 全界面化Playbook编排

- 自动根据数据源、根据匹配条件,如SIEM/态势感知平台等的事件类型,选择对应的响应Playbook进行处置

- 自动执行IP查询、IP阻断、账户锁定、文件HASH信誉查询、发送工单、发送邮件等动作

- 通过API联动防火墙、WAF、EDR、AD等设备

(8)威胁情报对接

可对接商用威胁情报与开源威胁情报。

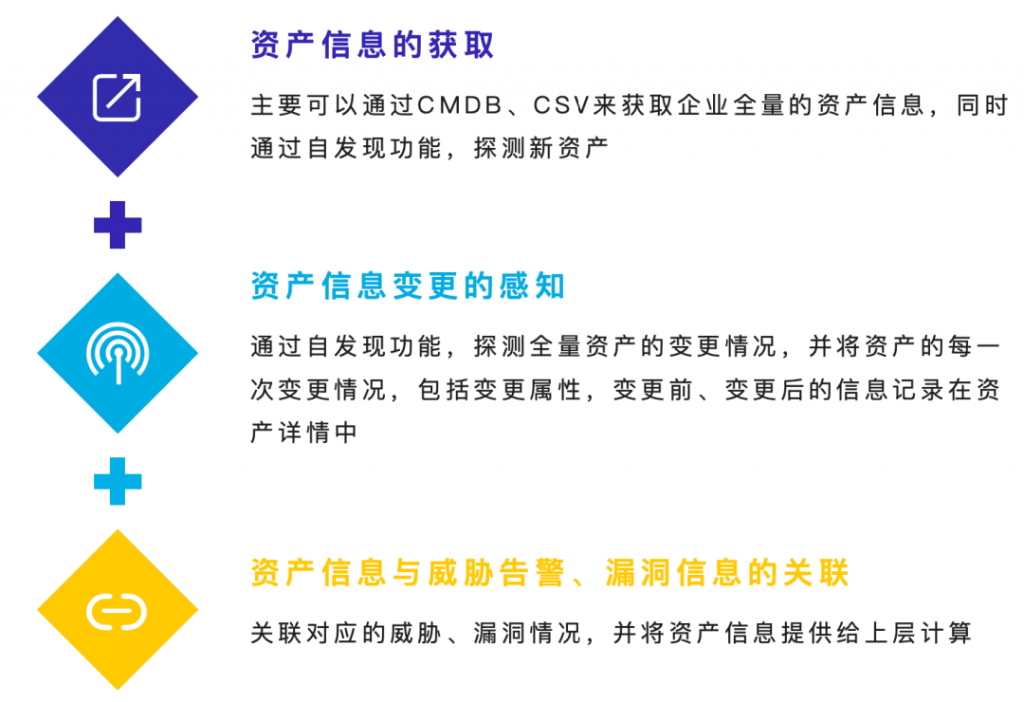

(9)资产管理

可感知全网资产的动态变化,为威胁处置提供资产信息进行关联。

(10)漏洞管理

对接常见漏洞扫描器,能够实现以下场景。

- 对属于误报的漏洞(经常反复出现),可以通过将该漏洞“加入白名单”的方式,减少漏洞噪声

- 对一些真实存在的低危漏洞,虽然仍被检测为漏洞,但可选择“自动忽略”或“自动修复”

(11)态势感知大屏

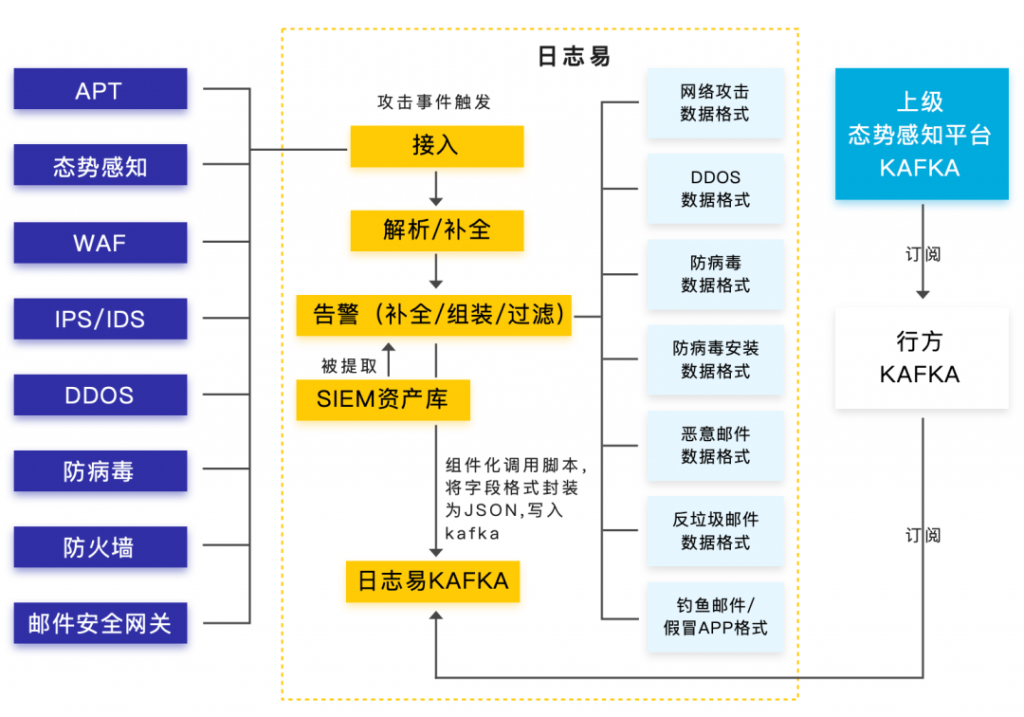

(12)多数据管道分发保障

- 根据上级日志格式规范对同一数据来源ETL成不同数据格式

- 通过多数据管道将格式化后的日志分发到不同目的源

3. 平台亮点

- 自主研发的高性能日志搜索引擎Beaver每天可处理几十TB新增日志,与开源ES、Hadoop组件相比,无漏洞隐患。

- 灵活的安全数据中台可根据第三方产品数据格式要求建立多条Pipeline,将安全数据按照定制格式进行清洗,并主动推送到第三方平台,如Kafka、HBase等。

- 强大的数据分析能力采用最新流式处理框架Flink实现CEP分析,同时利用SPL强大的大分组、大时间跨度统计分析能力,结合白名单自学习功能为Web层、主机层提供异常检测和合规分析的能力。

- 完善的数据采集能力不仅能对接网络设备、安全设备、操作系统日志,还能对接中间件、数据库、应用日志,同时兼容容器化、微服务等新型技术。

- 机器学习能力提供20多种机器学习算法,包括聚类、分类、回归分析、时序预测等类型,实现深度智慧安全分析。

- 可视化安全运营自定义组件提供40多种可视化组件,可通过界面拖拽方式组成自定义个人安全运营分析报表。

关键词: