一、工具简介

1、冰蝎(Behinder)

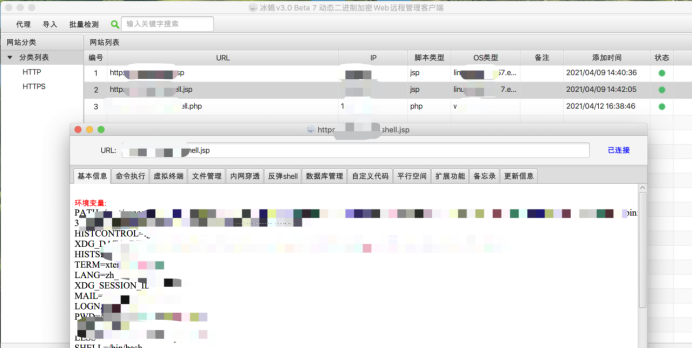

冰蝎是一款目前比较流行的Webshell管理工具,在2020年更新的3.0版本中去除了动态密钥协商机制,采用预共享密钥,载荷全程无明文。因其优秀的加密传输特性,被攻击者广泛采用。冰蝎相较其它Webshell管理工具,具备如下优点:支持跨平台运行、多采用加密传输、版本更新频繁等。目前冰蝎已更新到v3.0 beta7,新版本增加了Java内存马注入、支持多种Web容器、反向DMZ等功能。

冰蝎客户端是Java语言编写的,通过Java库产生TLS流量。比较独特的是,冰蝎对默认的TLS协商过程进行了自定义的设置。冰蝎产生的TLS流量与正常访问网站时产生的TLS流量在单流和多流行为特征上差异很小,无法通过简单的方法进行检测。

2、哥斯拉(Godzilla)

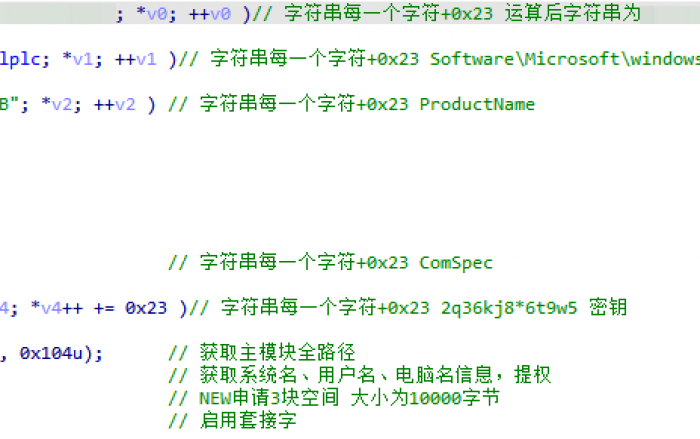

哥斯拉是一款比较新的Webshell管理工具,其1.0版本于2020年8月18日发布,最新版本为2.96。哥斯拉号称全部类型的shell均可绕过市面所有静态查杀、流量加密可绕过市面全部WAF,且自带众多插件。支持对载荷进行AES等各种加密,支持自定义Http头,支持内存shell,提供丰富的Webshell功能。

哥斯拉客户端运行在Java平台上,通过调用Java库产生TLS流量。哥斯拉Webshell上线、执行各类功能命令时产生的TLS流量,在密钥协商、服务端证书等方面均和正常流量非常相似,通过简单的规则无法有效检测。各种自定义配置也会对哥斯拉的加密流量特征产生影响。

3、CobaltStrike

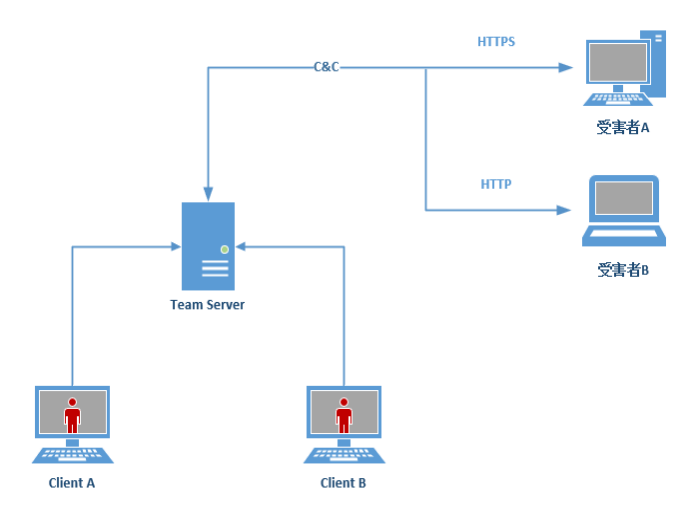

CobaltStrike,是著名的渗透测试平台,简称CS。支持多种协议的受控主机上线方式,集成了提权、凭据获取、端口扫描、OFFICE攻击、钓鱼等多种功能,其最新版本为4.3,简单架构如下:

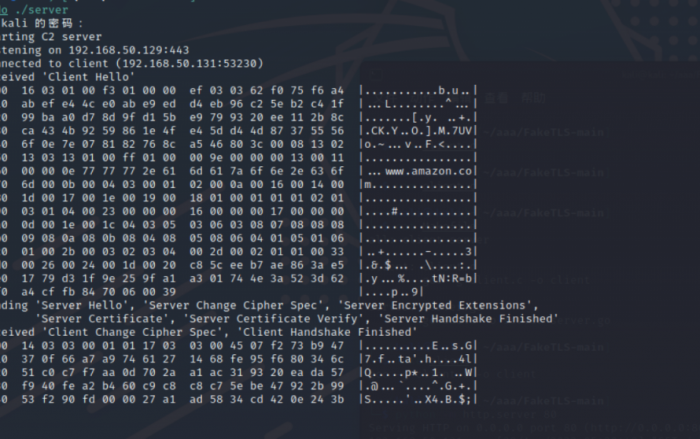

Team Server为团队服务器及Beacon 控制器,用于存储搜集各种数据、管理日志等。团队中的所有成员可以使用自己的Client端登录到Team Server实现协调作战。Beacon 是CobaltStrike 的 payload,常用的通信方式有HTTP、HTTPS和DNS隧道,除了DNS隧道,其他通信方式的回联端口均可自行设定。

CobaltStrike在两个环节可以使用SSL协议进行加密通信,一是Client与Team Server交互,另一个是HTTPS类型的Beacon 与Team Server交互。Client与Team Server采用TLS协议进行加密通信时默认端口为50050,默认证书为自签名证书,有明显的字符特征,但无论端口还是证书均可以修改。在使用HTTPS类型Beacon时,CobaltStrike也允许用户进行灵活配置,如修改心跳间隔、修改默认的SSL证书等。

二、TLS恶意加密流量检测维度

冰蝎、哥斯拉和CobaltStrike等黑客工具支持大量自定义配置,使其流量特征多变,上述工具使用TLS协议加密通信时,检测难度又进一步提高。

针对TLS加密流量,我们从如下几个维度,构建各类规则、机器学习模型进行综合检测判断。

加密协商维度:对TLS协议协商过程进行检测,其中包括客户端协商特点和服务端协商特点;

证书维度:对TLS协议中使用的客户端/服务端X.509证书进行检测;

背景流量维度:对TLS加密会话本身所关联的其他明文协议数据进行检测;

加密单流行为维度:对TLS加密单次会话的载荷行为进行检测;

加密多流行为维度:对TLS加密多次会话的载荷行为进行检测。

与传统的木马直接回联C2相比,冰蝎、哥斯拉等Webshell工具的服务端加密协商、服务端证书等流量特点与正常访问几乎一致。CobaltStrike的证书等特性也可以定制,导致难以单纯从单一维度进行判断。但是上述黑客工具在客户端加密协商、加密单流行为和加密多流行为等维度,与正常TLS加密流量相比,仍然存在细微的差别。对上述恶意加密流量进行深入分析,可通过规则+模型相结合的方式进行检测。

三、观成ENS有效检出

观成ENS系统(Encrypted Network-threaten Sensor,缩写ENS)是观成科技将机器学习与安全检测技术相结合,自主研发、具有完全自主知识产权的一款对恶意加密威胁进行有效检测与防御的创新型安全检测产品,目前已支持对冰蝎、哥斯拉、CobaltStrike产生的恶意加密流量进行有效检测。

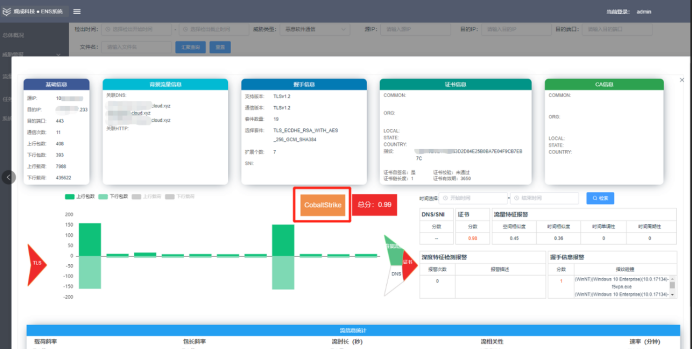

冰蝎(Behinder)v3.0 Beta7 Webshell加密流量检测结果:

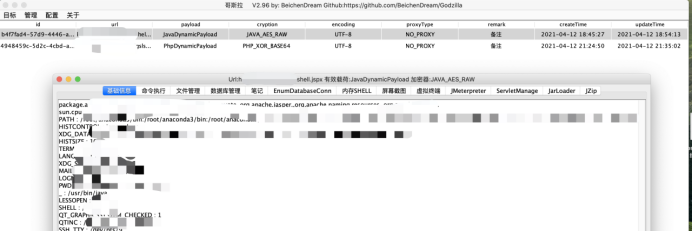

哥斯拉(Godzilla)v2.96 Webshell加密流量检测结果:

CobaltStrike v4.x TLS加密流量检测结果: