L君最近犯了愁,因为屡试不爽的销售拜访方式失效了。以前L君想要拜访某位负责人,向门卫保安报备该园区里任何一位联系人,便能进入园区办公楼,从而接触任何一个部门领导,并且能在园区内随意走动。然而最近的保安系统升级,任何一次拜访都会开通一条到被拜访人办公室的安全通道,在安全通道内接触不到园区内任何其他的物品或人,连周边环境也不可见。如果想同时顺序拜访两位或以上领导,则需要在园区内通过被拜访人之间的特殊信任关口进行访问;如果30分钟之内没有任何交流,则安全通道关闭、退出园区,下次拜访需再次到门卫认证并开启新的安全通道。

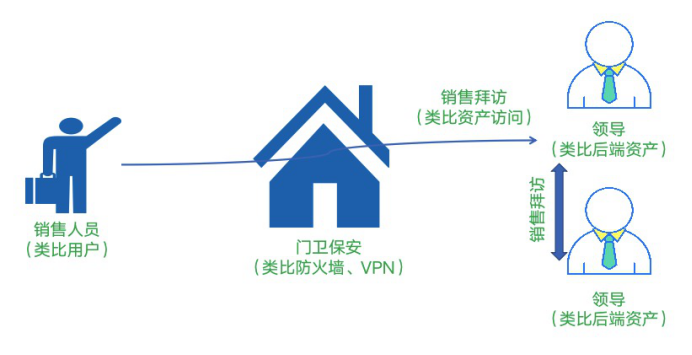

在传统网络中,假如IT的防火墙或VPN可以类比升级前的门卫保安,被访问人类比后端服务资产,销售拜访则对应了后端资产的访问请求,如下图所示。

黑客越过防火墙之后,就好比销售“骗”过了门卫保安,便可以在内网中访多种数据资产。而升级后的保安系统,则可以类比于零信任框架,通过Software Defined Perimeter(软件定义边界,即SDP)很好地解决了上述安全问题,做到“门卫保安不好‘骗’,被访问人不可见”的防护效果。

下面我们一起探究零信任实现框架SDP是什么,为什么安全,有哪些关键技术和防护场景。

SDP是什么

Gartner在零信任网络访问市场指南报告中称:“SDP是围绕某个应用或一组应用创建的基于身份和上下文的逻辑访问边界。应用是隐藏的,无法被发现,并且通过信任代理限制一组指定实体访问,在允许访问之前,代理会验证指定访问者的身份,上下文和策略合规性,这个机制将应用资源从公共视野中消除,从而显著减少攻击面”。

SDP架构分为三个部分,即客户端、控制器、网关:

- SDP客户端:通常是安装在用户终端上的一个软件,功能包括设备验证,和SDP网关建立隧道等

- SDP控制器:可以充当客户端和后端资产之间的信任协调人,对用户请求进行身份验证和授权验证

- SDP网关:负责授权对之前隐藏的未知资源访问。狭义上SDP网关是和客户端之间TLS连接的终点,向控制器确认客户端是否可以访问指定资源的,是否可以和应用系统建立连接。广义上还包含东西向微服务之间的访问。

SDP为什么安全

由RSA组织的四次SDP黑客大赛上,每次开赛前都会向黑客介绍SDP架构及以上三个组件。2014年第一次大赛持续了一周,超过一百万次端口扫描,但从监控日志来看,没有任何一个黑客成功连接到目标系统。第二次大赛进行了一个月左右,组织者特意提供了SDP各个组件的IP地址,作为攻击目标。虽然来自104个国家的黑客发起了1100万次攻击,但还是没有黑客挑战成功。2015年第三次SDP黑客大赛上组织者降低难度,结果依旧与前两次一样。2016年第四次大赛主要验证了SDP的高可用,承受住来自191个攻击者的上百万次攻击,业务不中断。

从下图典型的SDP框架图,SDP之所以安全,是因为控制器、客户端、网关组成铁三角架构。并采用SPA单包授权使得服务隐身、漏扫失效,mTLS双向认证屏蔽了中间人攻击。那么SDP关键技术有哪些,值得我们一起深入。

关键技术

- SS(服务隐身)和SPA(单包授权认证)

网关后面的服务端口默认关闭,实现服务隐身。网关接收到了客户端发出的SPA包,验证合法之后,才会对这个客户端的IP开放指定端口。但端口放行后,短时间内没有操作自动关闭,下次访问同样的服务,放行端口动态变化。

- mTLS(双向认证)

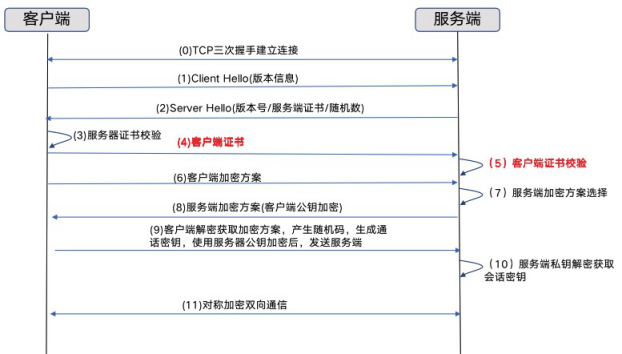

网关和客户端双方都有证书验证,确保通信双方都能互信。并且在协商过程中采用加密技术,避免第三方攻击。协商过程如下:

- ABAC(基于属性的访问控制)

通过属性来感知用户的访问上下文行为,并动态调整用户信任级别。在实际实现中,这些属性可以包括用户身份,终端类型,设备属性,接入方式,接入位置,接入时间等。值得一提的是不同于常见的将用户通过某种方式关联到权限的方式,ABAC则是通过动态计算一个或一组属性来是否满足某种条件来进行授权判断。

- RBAC(基于角色的权限控制)

每个用户关联一个或多个角色,每个角色关联一个或多个权限,从而可以实现了非常灵活的权限管理,这样用户只能访问具有权限的应用。

防护场景

场景一、安全加固(现网安全)

威胁分析:

- 现网安全接入网关设备通常采用旁路部署方式,逻辑上部署在用户和被保护的服务器之间

- 网关到服务器之间使用明文传输,存在安全隐患

- 改造难,老旧业务系统没有厂家维护;采用硬件网关的方式实现访问链路的https协议成本较高;通过中间件的形式进行业务系统改造,对业务厂家的要求较高,易出现对接难、对接时间长的问题

解决方案:

- SDP网关贴近化部署,网关代替应用监听业务服务端口,实现对所有访问流量的访问控制,有效屏蔽非授权用户对内网应用系统的直接访问等威胁

- 采用国密算法,端到端全流程加密,规避最后100米的风险

场景二、应用零信任化(本地应用、云计算安全)

威胁分析:

- 应用服务端口暴露在网络中,对内网可见

- 应用与应用、应用与微服务、微服务与微服务互相访问,存在东西向渗透威胁

解决方案:

- 应用端口默认关闭,即服务隐身,SDP网关负责开启与关闭

- API网关以插件化的形式部署在应用服务器上,严格控制东西流量

场景三、远程安全办公(数字化转型、物联网等安全)

威胁分析:

- 供应链攻击,供应链合作伙伴用户沦为网络钓鱼攻击的目标,从而渗入内网

- “薅羊毛”攻击,羊毛党赚的是商家平台的补贴差价,薅一次羊毛需要跑通6个环节:评估风险并找到适合下手的活动-获取手机号-用手机号注册帐号并通过平台的认证-购买秒杀工具-操作薅羊毛-分羊毛。其主要防御点在于身份认证的策略

解决方案:

- SDP控制器对账号和设备及生物识别进行多因子认证与授权(MFA),形成零信任动态防御体系

场景四、5G融合(5GC、MEC安全)

威胁分析:

- 5G将涉及海量已连接的设备,导致终端和用户多样化,威胁面扩大

- MEC侧开放数据接口滥用及漏扫,导致可用性降低

- 5GC与EPC融合的NSA时期,越权管理,恶意网络功能注册,导致机密性降低

解决方案:

- SDP网关与5GC和MEC深度融合,通过SDP控制器对5G身份安全技术要素(隐藏标识符、用户唯一永久身份标志SUPI等)进行统一认证与管理

- MEC业务隐身,通过SDP网关统一入口,实现安全访问

零信任展望

- 标准与规范

零信任现在缺少安全标准和规范,以及对解决方案的评估机制,可以从国家层出台相关政策,发起标准制定流程。

- 技术应用

一方面,技术上需要深入研究与突破,魔高一尺道高一丈,需要不断演进SDP架构;另一方面,技术与5G、AI、IOT等融合应用的解决方案实践与成熟。

- 产业发展

推进零信任架构与传统架构之间的衔接,传统安全厂商网络安全产品与零信任架构的适配方案。