随着信息化的迅速发展,业务变得越来越开放和复杂,固定的防御边界已经不复存在,网络攻击行为向着分布化、规模化、复杂化的趋势发展。仅仅依靠防火墙、入侵检测、防病毒等单一的网络安全防护技术,已不能满足企业安全防护的需求。

一、云主机安全问题层出不穷

根据普华永道发布的《2019年全球信息安全调查》显示,2019年已超过60%的企业使用某种云服务,预示着南北流量向东西流量转变,同时云平台聚集大量的应用系统和数据资源,使云平台的安全问题成为业界关注的重点。

云时代带来的多种优势促使企业纷纷“上云”。然而,如果忽略“上云”带来的隐患,且没有及时规避的话,则企业“上云”带来的是更多“剪不断理还乱”的安全问题。提前认识和了解企业面临的云主机安全问题对于企业来说,至关重要。

01 – 云服务的兴起使安全边界进一步模糊

随着云服务的日渐兴起,越来越多的业务上云,虚拟机成了安全的重灾区。虚拟化模糊了传统的安全边界,加上采用特征库比对的传统安全防护机制会大量消耗系统资源,所以在虚拟化环境中不适合采用传统的安全产品。

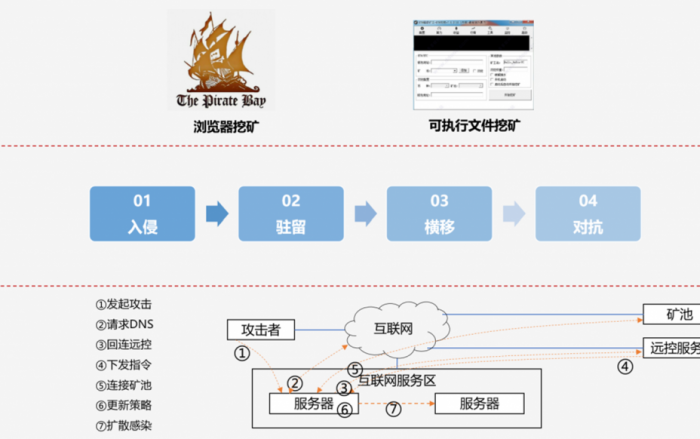

02 – 云平台已成为攻击的重灾区

由于云服务的便捷性、可靠性和低成本,越来越多黑客利用云主机作为跳板机或控制端进行网络攻击。根据CNCERT/CC监测到的数据显示,云被用于发起DDOS攻击、植入网站后门等的攻击IP地址长期存活,且非常活跃。

03 – 勒索病毒活跃程度居高不下

2019年针对企业的勒索病毒攻击越来越多,勒索病毒攻击已成为全球范围内严重的网络安全威胁之一。同时,勒索病毒网络犯罪团伙的攻击行为也变得越来越有针对性和目的性,如,将目标锁定在各国政府、企业等范围;甚至部分有组织有目的的黑客团伙会通过网络攻击活动破坏部分国家基础设施,以及这些基础设施上的数据,从而导致部分重要基础设施无法正常运行。

04 – 采用传统安全解决方案问题重重

传统安全解决方案在传统的IT架构中发挥了较好的作用。但随着云计算的发展及虚拟化技术的应用普及,传统安全解决方案就存在一些较为突出的问题。

传统安全解决方案无法自适应这些新的架构,无法接入虚拟化环境,需要重新进行开发;并且传统安全解决方案防御点经常是独立运作或者用户经常只部署单个防御点,各个防御点之间无法较好地联动,导致花费了大量经费部署的安全防御措施最终还是无法防止黑客的入侵。

05 – 东西向的流量攻击日渐汹涌

早期数据中心的流量,80%为南北向流量,现在已经转变成80%为东西向流量。数据中心网络流量之所以由“南北”为主转变为“东西”为主,主要是因为随着云计算的到来,越来越丰富的业务对数据中心的流量模型产生了巨大的冲击,由此带来流量流向的转变。

云平台内部不可视,用户无法管控虚机上的流量和应用;虚机之间缺乏威胁隔离机制,网络威胁一旦进入云平台内部,可以肆意蔓延等。

二、企业如何防守云主机安全

从整个攻防流程来看,主机安全防护主要发生于网络攻击的后半段,即针对绕过防火墙后的威胁。

安全狗新一代云主机入侵监测及安全管理平台——云眼借鉴Gartner提出的CWPP设计思路,采用先进的端点检测及响应(EDR)技术模型、自适应安全架构及ATT&CK在Server EDR中的应用相结合的理念,构建的新一代(云)主机入侵监测及安全管理系统,解决私有云、混合云中主机安全监测及防护问题。

其中,云眼中融入的Server EDR 解决方案具备安全事件检测、安全事件调查、遏制安全事件,以及将端点修复至感染前的状态四大基本功能。通过记录监控多个端点和事件,分析跟踪多维度的异常行为,实现受害主机的全面风险评估,深层次解决运维管控难题,因此基于自适应架构的持续响应理念。

在安全狗Server EDR能力的支持下,通过采集大量终端与网络事件等数据,并存储在终端本地或者集云端数据库中,对这些数据进行 IOC 比对、行为分析和机器学习,可以持续对这些数据进行分析,并最终识别威胁和快速进行响应。

10月26日,国际权威机构就中国地区范围内的安全厂商展开的终端安全检测相关报告中,安全狗也凭借出色的Server EDR能力成功入选。

针对云服务器安全的防护,企业可以结合云眼的功能,并且从以下几个方面着手进行:

主机安全应检测

主机承载着关键数据及核心业务系统,一旦受到攻击,整个信息系统中最具价值的部分将面临失窃和被破坏的风险;主机安全防护体系面临保障主机所承载的关键数据及核心业务系统的完整性、机密性及可用性等挑战。

为保障主机安全,需构建以计算环境安全为核心的纵深防御体系,加强主动评估风险及主动预警响应能力。

云眼支持对用户登录监控、完整性监控、操作审计、进程监控、资源监控、性能监控;从静态防护、事件驱动,向动态防护、风险驱动、主动防御转变。

基于ATT&CK模型的入侵检测技术

另外,基于入侵威胁的角度分析,主机上存在的威胁主要为两大类,第一类是系统中必然存在的漏洞,主要体现在资产维度上,第二类是人为的威胁,主要体现为黑客攻击。

根据ATT&CK模型,黑客攻击行为可拆分为Reconnaissance(侦查)→Weaponization(武器化)→ Delivery(传输)→Exploitation(挖掘)→ Installation(植入)→ C2 : Command & Control(命令和控制)→ Actions on Objectives(操作目标)。基于ATT CK模型的分析,可在黑客入侵的不同阶段设置锚点,对入侵威胁进行发现。

云眼融入了ATT&CK模型中关于主机层面的“攻击流程+攻击行为+响应方案”形成快速识别风险及形成闭环处置。支持识别并处置的入侵威胁事件包括:病毒木马、网页后门、反弹shell、异常账号、日志异常删除、异常登录、异常进程、系统命令篡改、本地提权等。

基于CWPP模型的落地思路

由于云计算的发展,现在企业内部数据中心环境复杂化,往往存在公有云、私有云、混合云及物理环境,亟需一套适应多种数据中心环境的解决方案。

云眼产品在主动监测的基础上,升级了CWPP的安全能力,不仅能适应多种数据中心环境;还新增了主动防御技术,关注了文件完整性监控及进程的可信设定,在对安全性要求相对较高的场景里,云眼采用主动防御技术,进一步提升网络安全防护能力。

闭环安全管理

在安全防护过程中,常常会遇到以下几个棘手难题:

1)如何禁止非法进程,防止别的主机中招?

2)非法端口,如何快速封堵?

3)扫描攻击、暴力破解,怎么应对?

云眼基于安全运维角度出发,提供强大的安全防护功能支持端口安全防护、防护控制、暴力破解防护、扫描防护、病毒防护、IP黑白名单设置、访问控制、进程行为控制、反弹shell监控、进程白名单、本地提权防护。

通过对各类攻击事件的采集分析生成攻击趋势图、攻击分布图等图表,直观展现各类攻击事件。支持根据攻击事件危害程度自动匹配风险等级,并提供详实的攻击特征描述,用户可以此为参考对攻击者IP进行加黑处理,也可导出攻击事件做后续攻击分析。