2019年,中国教育信息化市场规模突破4300亿元。随着教育信息化走进2.0时代,2022年要求基本实现“三全两高一大”,教育系统、教育设备、教育环境等纷纷融入信息化元素的同时,数据安全威胁也被带入到这片“净土”之上。

高校数据安全现状

从2016年徐玉玉案,隐私数据安全进入公众视野;到2017年,WannaCry肆虐,国内十余所高校成“重灾区”;再到2018年,江苏常州大学怀德学院发生大规模学生信息内部数据泄露;2020年郑州西亚斯学院近两万名学生信息再遭泄露。教育行业数据安全威胁可谓群狼环伺。

教育行业是一个包含巨大信息流的行业,越是高等级、研究深入的高等院校产生的信息越是机密,也越有价值。因此保证教育数据的完整性、机密性不容忽视。2020年,教育部印发《2020年教育信息化和网络安全工作要点》提出:制定教育部直属机关数据安全管理办法和教育系统加强数据安全的指导意见,建立覆盖数据全生命周期的安全管理机制。

高校数据安全风险

据2019年数据显示,教育行业泄漏事件中67%来自外部,33%来自内部(其中1%是内外勾结,1%是合作伙伴泄漏)。业务系统或存储系统存在漏洞导致数据被非法窃取成主因,而各业务系统之间无管控的共享数据继而大大增加这种风险,值得注意的是,大部分时候管理员可能都不清楚哪些系统中存有与自己业务有关的数据。

数据识别安全风险:

- 哪些是敏感数据,敏感数据分布在哪里;

- 哪些系统中存有与自己业务有关的数据。

- 谁可以使用敏感数据,其身份是否合法合规;

- 数据分片分散存储且备份存储多片,不便做数据安全风险评估。

数据安全内控风险:

- 假冒合法应用程序进行数据读取操作;

- 高权限DBA用户违规访问敏感数据;

- 敏感数据违规导出、系统对象操作无控制,数据被窃取;

- 来自运维管理端的数据库登录安全威胁;

- 违规人员/黑客恶意删库、高危操作无控制。

数据安全外部风险:

- 基于业务系统漏洞的SQL注入攻击;

- 基于漏洞的数据库攻击;

- 勒索病毒攻击;

- 弱口令攻击、撞库攻击。

流动数据安全风险:

- 业务变更和新业务上线频繁;

- 直接用生产数据测试;

- 数据用于教育课题分析、科研项目分析;

- 脚本处理数据,脱敏质量差,测试效果差;

- 数据正常流动到弱安全区域,数据失控;

- 流动数据让安全边界失效;

- 数据泄露后无法追溯、二次泄露等。

数据库运行安全风险:

- 核心业务系统数据库种类多,数量多;

- 数据库内置账号多,高权限/僵尸账号分析不明确;

- 用户权限及对象权限不明确,没有定期实施漏洞及基线检测;

- 无法了解数据库空间、缓冲区空间、数据库连接时间等;

- 数据库崩溃或者数据库的性能降低无法预警和分析;

- 缺少定期巡检和变更审核,无法保证数据库的正常运作。

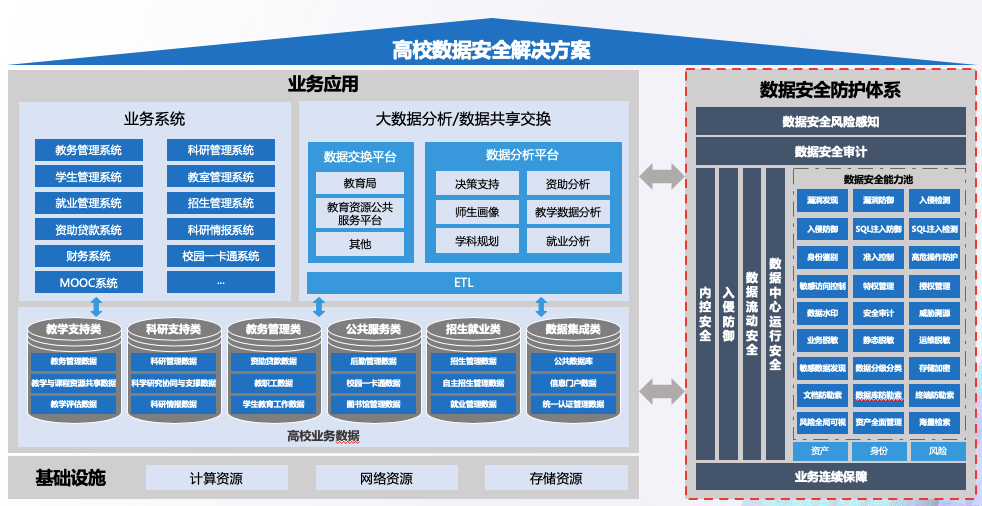

数据安全解决方案

数据发现与分级分类

以暗数据发现与分类系统对高校杂乱无章的海量数据进行梳理,并基于安全角度对数据进行分类分级,以便将结果运用于教育数据安全防护以及数据治理的开展。

内部安全管控

数据库防水坝针对内部复杂的运维场景,对数据进行分级分类,实现特权账户管理和三权分立,以合规准入、访问控制、误操作防范、动态脱敏等功能,实现内控合规,保障数据安全。

数据库安全审计对数据库的各类操作行为的监视并记录,实现对目标数据库系统操作的全面精准审计,未知威胁分析告警、快速检索、准确溯源。

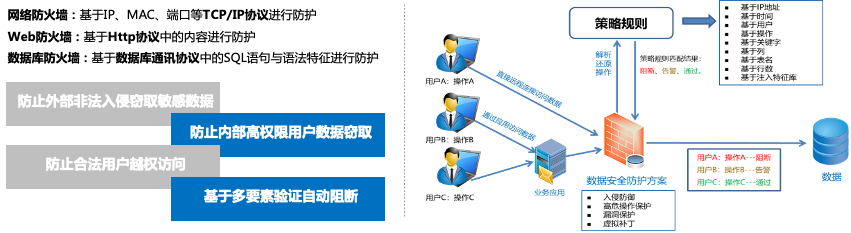

外部威胁防御

数据库防火墙,发现针对数据库的各类攻击行为和安全隐患,包括利用数据库漏洞进行攻击、利用应用程序进行SQL注入攻击等,防止外部黑客入侵数据库。

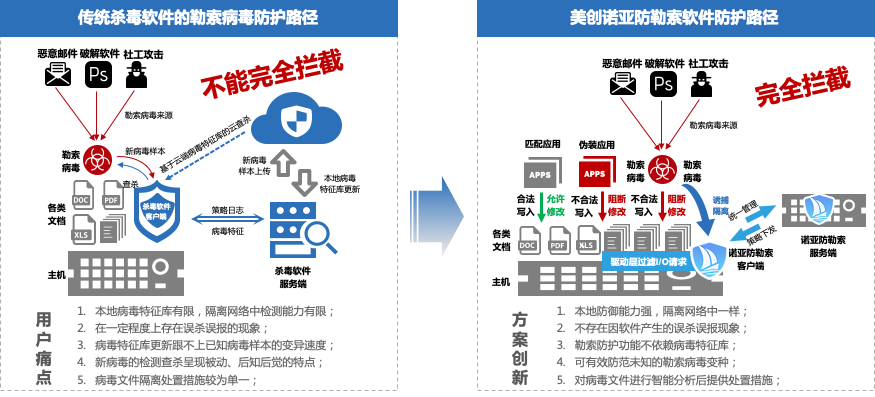

诺亚防勒索系统,从操作系统层面监控对文件的写操作,任何未经授权或被篡改的应用程序均无法对其进行修改,保证数据彻底免除勒索病毒的困扰。

漏洞扫描系统,对包括SQL注入漏洞、权限绕过漏洞、缓冲区溢出漏洞、访问控制漏洞、拒绝服务漏洞等进行检测,提升漏洞与风险管理能力。

流动数据安全防护

以脱敏、加密和水印技术为核心的源端安全控制办法,对敏感数据按需进行漂白、变形、遮盖等处理,支持教育行业的测试开发、科研培训、数据共享、上报等动态或静态数据脱敏需求。

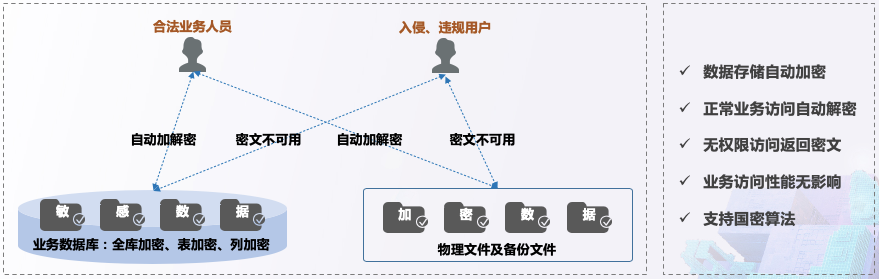

利用数据库透明加密防止明文存储引起的数据泄密、突破边界防护的外部攻击、内部用户的数据窃取。

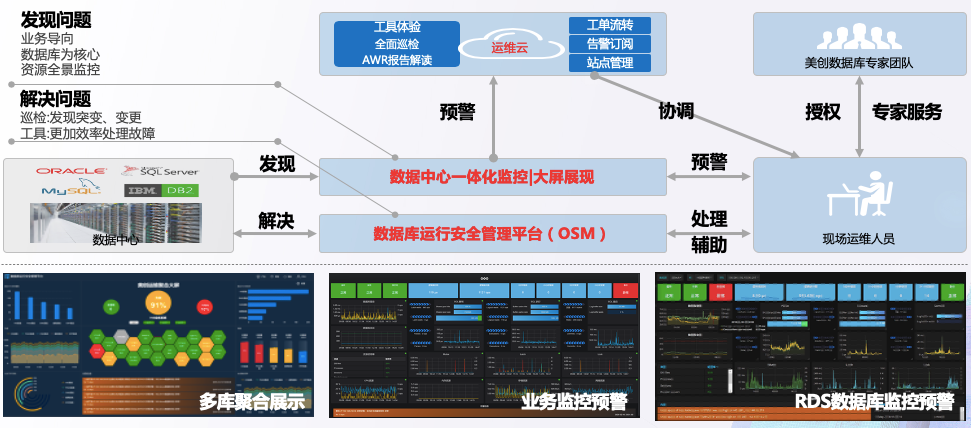

数据库运行安全

数据库运行安全管理平台,对当前数据库存在资产现状、账号进行识别和分析,找出当前核心库潜在的闲置账号、僵尸账号、特权账号及合法账号及其权限等,并辅以数据库漏洞及安全基线核查,分析当前核心库的运行安全状态。