雷池(SafeLine)下一代Web应用防火墙,是因算法而不同的WAF。

当市面上几乎所有主流和非主流WAF都在用正则表达来进行攻击检测拦截的时候,雷池(SafeLine)创新的使用智能语义分析算法,将计算机编译原理相关的词法、语法、语义和威胁建模进行组合,从语言的角度去识别攻击拦截,将精准程度实现了质变的提升,从而开创了WAF的一个代际更迭。

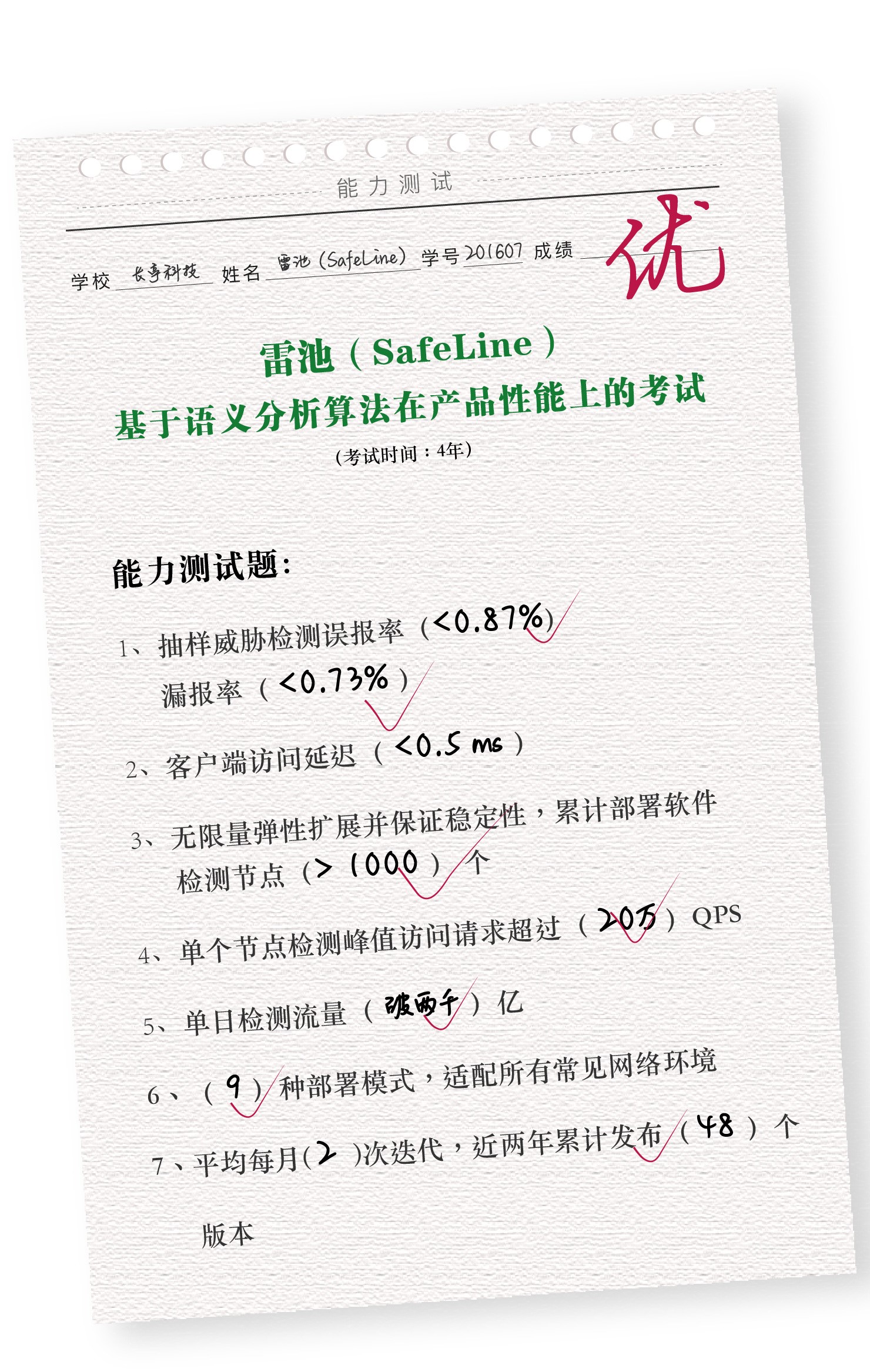

2016年,咨询机构Gartner在《Web应用防火墙魔力象限》中称,四年未见WAF产品创新,市面产品仅停留在“足够好”阶段。同年,雷池(SafeLine)下一代Web应用防火墙正式发布。

四年以来,雷池(SafeLine)服务了数百家企业级用户,智能语义分析算法在不同行业、不同网络架构的场景下,经历了涅槃般的考验,成为了业内普遍认可的创新标签安全产品。2020年,雷池(SafeLine)迎来一次重磅升级,为企业用户呈现一个“瑞士军刀级”新型WAF,无论从检测拦截的精准程度,还是Bot防护、威胁情报等能力的联动,或是复杂场景下的集中管理,抑或是多样环境的部署形式,这里将完整展示一款从底层创新的产品潜能。

算法的价值

我们来看一组雷池(SafeLine)基于智能语义分析算法在产品性能上交出的成绩单:

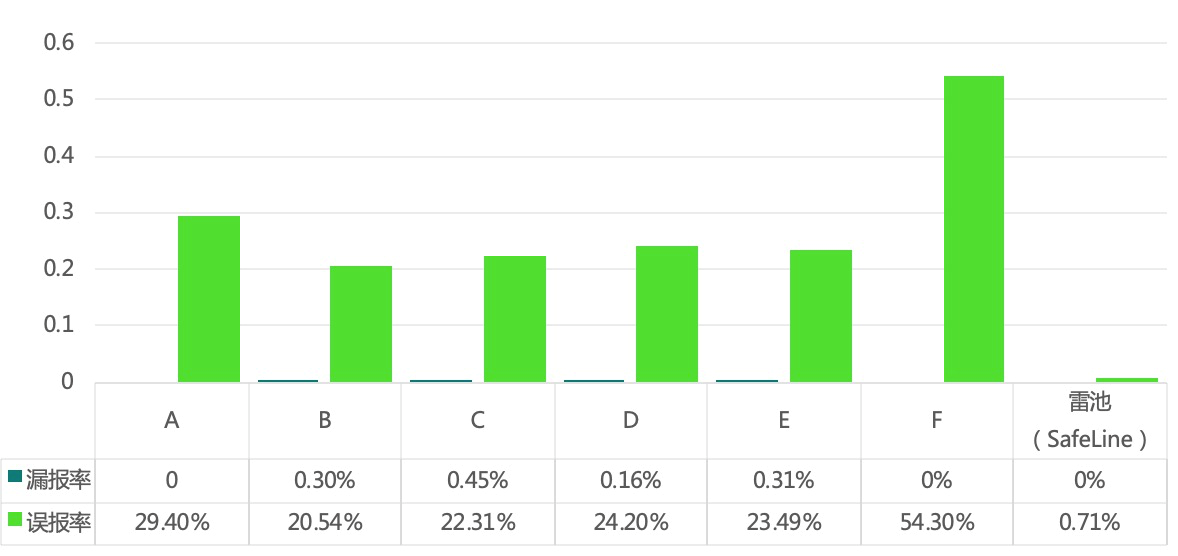

当年我们自己打了一个测试包,把雷池(SafeLine)检测引擎的能力和国内外主流WAF产品进行测试比较,结果如图。

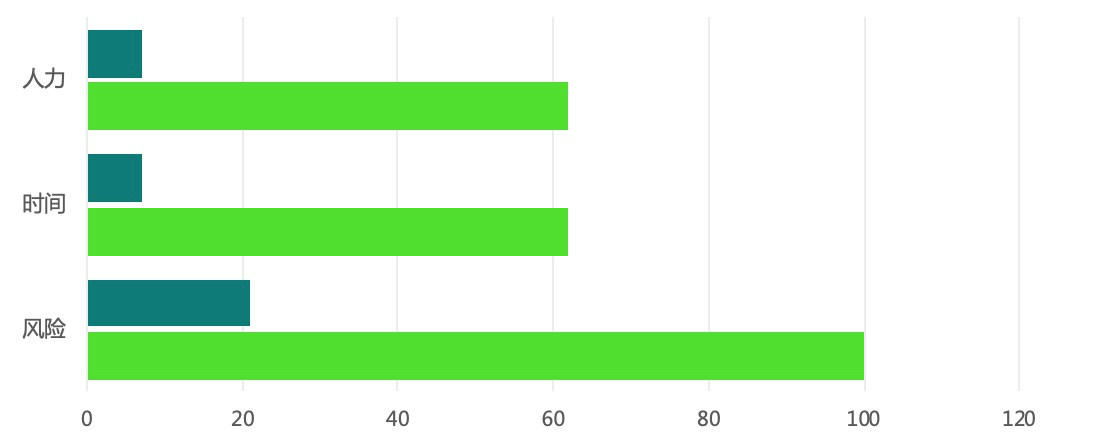

我们对第一年采购了雷池(SafeLine)的客户使用进行了抽样了解,下图展示了雷池(SafeLine)在几个维度效率上的提升。附:这些客户至今仍是雷池(SafeLine)的用户,部署节点早已数倍增加。

此处,我们不准备用文字长篇累牍盛赞算法的价值,提供几个Chop,诚邀感受!

长按识别图中二维码,体验对应Demo

基于算法,适配更灵活的架构

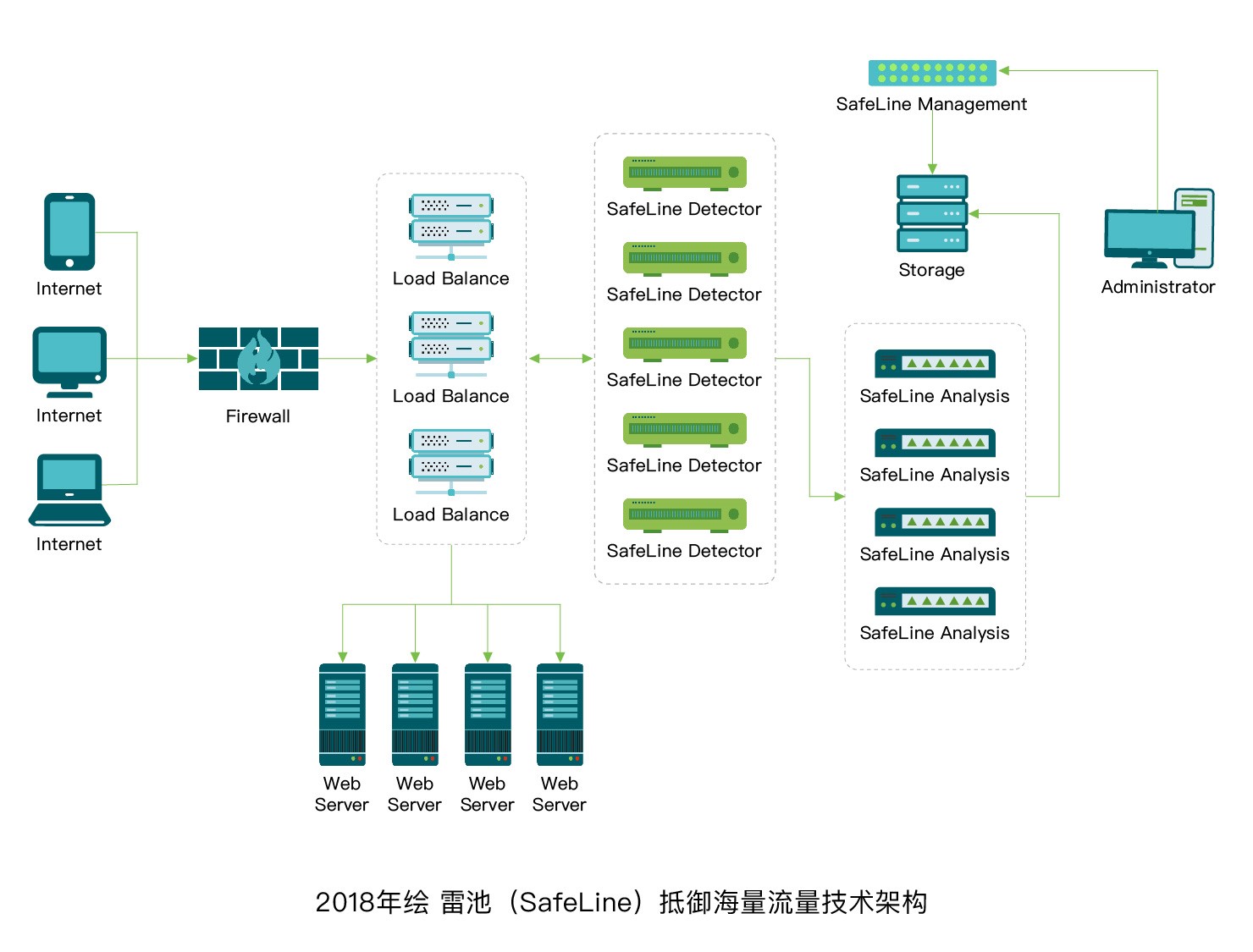

现阶段无论是基于视频业务的互联网企业,还是垂直行业的银行业务,海量用户+巨大流量+业务变化产生的频繁应用上线/下线,几乎成为各行业共同标签。雷池(SafeLine)在设计之初,就面临要解决这个问题,在产品的研发设计同事看来,当时的创新是一种势在必行。

传统的WAF把很多功能组件装进一个盒子里,对CPU和内存的消耗非常大。雷池(SafeLine)采用了模块化结构,将功能组件装进独立的模块中,它们以规范一致的姿态被部署在一起。这种设计带来的最大特点是:弹性、可扩展、轻松实现规模化集群。各模块以子引擎形式各司其职,有威胁检测模块、分析模块、存储模块、管理模块等等,分布式部署在用户环境中,提升计算效率的同时保证了高可用。

为什么雷池(SafeLine)需要再次升级

我们早已处于一个基于现代商业的数字时代,丰富的应用带来海量的流量。越来越多的企业级用户从单一IT环境,向传统机房+私有云+公有云+跨云+跨地域+……的复杂场景过渡。

Gartner在近两年的WAF魔力象限调研中发现:架构基于某种技术,但操作起来都很笨重;WAF的强工作负载能力欠缺,水平扩展操作上看起来很笨重。毫无疑问,想要处理更高的流量和更复杂的业务,并在高速基础上进一步提升现有防护效果,用户对WAF提出了更高的要求。

这次,我们奉上了瑞士军刀级产品,以智能语义分析算法为底座,展示下一代WAF的能力上限。

算法+模块化底层架构+容器云原生

最灵活的部署方式应对复杂商业场景

当前,由于技术和业务的发展,各行业企业的分支机构和业务对接机构众多,为了保障业务可用性,一般至少两地三中心,同时还需要考虑到分区、分层等问题,若是涉及到自建私有云、政务云、混合云的需求场景,复杂度还将大幅提升。此时,WAF部署本身已十分不易,如果还需大量的规则适配,工作量可见一斑。

雷池(SafeLine)基于容器的底层架构搭建而成,由于其天然的分布式和灵活的特点,已具备国内同类产品中最全的部署方式,同一企业可根据需求搭配不同的部署方式,并实现集中管理。同时,雷池(SafeLine)各容器模块分别具有不同的算法功能,互相之间调度配合,在极低能耗的基础上,实现高可用、高效率。雷池(SafeLine)上线后,不需变更标准引擎防护配置,即可覆盖绝大部分差异化场景,大大降低了高复杂环境下的应用门槛。值得一提的是,基于产品自身的模块化结构,雷池(SafeLine)已实现Kubernetes WAF能力,帮助用户在云原生环境下有更安全的防护。

算法+前沿技术

检测性能极限再次拉高

语义分析算法在WAF品类中如今已经被更广泛的应用,众多产品中都能看到同类概念。雷池(SafeLine)已经开始落地与机器学习等前沿技术结合优化检测引擎能力,进一步提升智能防护水平。

机器学习现阶段在WAF中的应用,更多集中在流量检测用来进行Bot防护,而雷池(SafeLine)的做法是,语义检测根据模型判定威胁,发现攻击行为,而机器学习则被用于建立正常业务的模型,反向排查发现异常流量,两套机制互相对比验证,共同判断,将误报漏报精准程度再次提升一个量级。

算法+功能拓展+开放API

多维能力汇聚延伸防护范围

新技术、新应用的蓬勃发展,驱动了安全创新变革,雷池(SafeLine)不断拓展WAF产品的外延,集成更多的安全能力解决多种技术场景问题。越来越多的API开始成为企业核心业务接口,雷池(SafeLine)自动识别API资产,基于智能语义分析引擎的强大检测能力结合机器学习的业务建模,从识别、检测到溯源提供完备的防护。面对Bot流量大幅度提升,雷池(SafeLine)通过特征识别、主动验证、白名单、自定义管理等方式实现更为精细的Bot管理,与此同时结合DDoS云防护解决方案,通过安全防护策略有效防御流量层的DDoS攻击。而在与阿里云安全威胁情报库完成对接工作后,雷池(SafeLine)的防护范围再度扩展,强耦合进一步提升检测效率。

在产品联动上,雷池(SafeLine)灵活的架构和完全开放的API展现出更多实现空间:负载均衡作为企业常用的流量分发设备,搭配集群部署模式,能辅助提供高可用性,进一步确保业务的连续性;雷池(SafeLine)与蜜罐联动,把恶意攻击请求转发给蜜罐,能延缓和溯源攻击,与此同时,二者产生的日志进行联动分析,可在整体层面上进行更精准的研判;扫描器扫出的服务器漏洞可在雷池(SafeLine)上进行验证和防护,而针对0day 漏洞,扫描器可将漏洞扫描报告一键导入雷池(SafeLine),生成针对性策略,甚至设定虚拟补丁等。

在雷池(SafeLine)“瑞士军刀体系”中,各模块功能侧重点不同,在智能语义分析算法的“刀闸”中,企业用户根据自身网络环境、业务特征、当前安全需求,灵活选配工具,在雷池(SafeLine)打通的功能联动中,实现“1+1>2”的作用。

算法+未来=不可计算 无限可能

雷池(SafeLine)防御APT级别的能力蹭蹭涨,无需升级/处理即可防御的漏洞:

- 2020年3月,通达OA远程代码执行漏洞;

- 2019年10月,ApacheSolrVelocity模板远程代码执行漏洞;

- 2019年10月,泛微e-cologyOA系统SQL注入漏洞;

- 2019年8月,DjangoJSONField/HStoreFieldSQL注入漏洞(CVE-2019-14234)

- 2019年6月,致远OAA8系统远程代码执行漏洞

- 2019年6月,WebLogic远程代码执行漏洞(CVE-2019-2725补丁绕过),当时为0day状态

- 2019年3月,Zimbra远程代码执行漏洞

- 2018年8月,Struts2远程代码执行漏洞(S2-057/CVE-2018-11776)

- 2018年7月,WebLogic任意文件上传远程代码执行漏洞(CVE-2018-2894),

- 2018年7月,微信支付Java版本SDK存在的XXE漏洞