悲剧轮番上演,教训越来越惨重,近日某企业市值迅速蒸发约12.53亿港元,最高将有300万家商户面临业务停摆,祸起该公司运维管理人员。

类似的删库事件不断上演,反映出疫情当下,远程办公安全管理不可掉以轻心,相比便捷和高并发,远程访问安全管控更为重要。

绿盟远程办公服务,有效预防“删库事件”

绿盟科技远程办公服务,由EAL4+高安全级别认证的绿盟防火墙,以及EAL3+安全认证的绿盟堡垒机等组成,具备安全合规、简单易用、疫期免费等特点。有效解决疫情当下,中小企业远程运维办公困境,降低企业营业成本,保障企业平稳运行。

绿盟远程办公服务提供通信加密、事前识别、事中监控和事后审计等多种技术保障远程运维办公安全。

绿盟防火墙基于新一代64位多核硬件平台基础,采用最新的应用层安全防护理念,结合先进的多核高速数据包并发处理技术,对远程办公访问通信数据进行强加密。安全通信防护能力通过国家密码管理局认证,具备权威《商用密码产品型号证书》。

绿盟堡垒机以满足等级保护下身份鉴别、访问控制、安全审计等监管要求为核心,基于“账号、认证、授权和审计”4A管理理念,执行三权分立和最小访问权限原则,实现精准的事前识别、精细的事中控制和精确的事后审计,为企事业单位提供一套完善的运维安全管控与审计解决方案。

在精准事前识别方面。支持对运维环境中存活设备资产自动发现并纳管;自动发现运维过程中的异常设备账号信息,包括幽灵账号、孤儿账号等,对运维人员进行双因素身份鉴别等技术手段,使得事前运维访问满足合规要求,防范身份滥用、盗用和混用等现象。

在精细的事中控制方面。支持访问策略和工单系统双向双通道权限管理,运维人员访问行为必须经过管理员授权,管理员客户实时在线查看运维操作过程;对于核心设备、关键操作等支持金库“一人运维,一人监管”模式,实时查看运维操作过程的同时,对运维执行的每一条命令进行精细授权控制,可实时阻断高危操作。

在精确的事后审计方面。支持完整录屏方式回放审计运维行为,详细的审计日志不但是事故后向提交公安机关报案,举证不分行为的有力证据以外,同时为运维事故快速定位故障点,为事故快速恢复解决提供参考依据,挽回相关客户损失或对客户定损提供可靠参考。

删库事件背后,数据安全是刚需

通过此次删库事件可以看出,数据未来将成为企业核心资产,数据安全问题越发严重,也急需解决。在远程运维办公环境下,数据安全是远程办公核心危险之一,失去原有IDC封闭环境,DMZ安全区管控后,核心资产服务器将受到外来不明数据的威胁,绿盟发现用户在数据库运维安全管理上需要专业针对性的解决方案,因此绿盟在原有远程办公方案上,补充增加针对数据库运维安全解决方案。

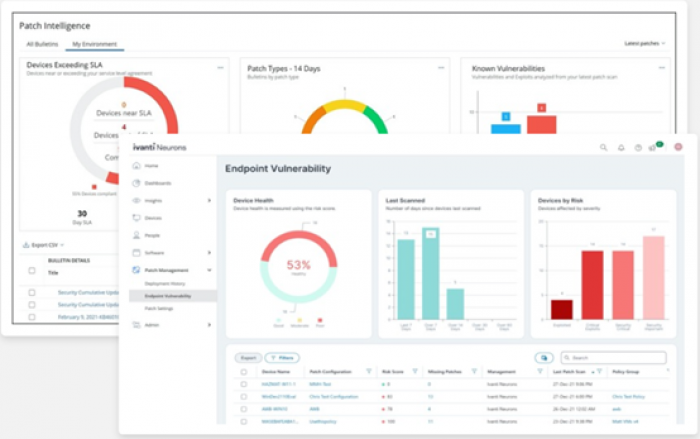

绿盟数据库审计系统(NSFOCUS DAS)是一款具备完全自主知识产权的专业、实时数据库审计产品。能够多角度分析数据库活动,并对异常的行为进行告警通知、审计记录和事后追踪分析。可独立于数据库进行配置和部署,这种方式能够在不影响数据库的前提下达到安全管理的目的。

适用客户

1、 中小企业群体用户。

2、 存在Oracle,SQL Server,MySQL等数据库存储系统,数据库运维需要第三方运维,或自家DBA运维,需要实时接入办公的企业。

3、 具有下游代理商、上游供应商信息管理系统的企业,例如制造业等行业用户。

应用价值

1、 防火墙接入后,用户可VPN拨号接入内网,用户如同在办公室环境使用办公系统,内网办公系统无需暴露到互联网上。

2、 堡垒机旁路方式接入用户网络,无需改变现有网络拓扑,数据库访问行为支持SQL+录屏双层审计,可SQL命令快速定位录屏播放。

3、 数据库审计DAS旁路方式接入用户网络,无需改变现有网络拓扑,基于访问Agent对数据库运维行为进行管理,完整审计数据库操作命令。

部署简介

在企业核心出口上串联部署防火墙,旁路部署堡垒机和数据库审计DAS。可分别在防火墙和堡垒机上注册唯一访问身份标识,设置访问控制权限和审计访问行为。各地疫情居家办公用户群体VPN拨入NF防火墙,登录堡垒机OSMS运维数据库,所有数据库运维流量被DAS审计和监管,防范数据库运维过程中删库、删表等违规操作。

如何获取

绿盟远程办公服务申请流程如下:

1、 拨打400-818-6868转1热线,说出“绿盟远程办公服务”暗号,留下您的联系方式进行申请。

2、 编辑邮件发送至csc@nsfocus.com,邮件标题为“绿盟远程办公服务+联系人+联系方式+联系人职称+所在区域”。

3、 审核通过后当地销售会跟您主动联系,免费为您提供测试机,快速构建远程办公环境。

4、 本次活动最终活动解释权归绿盟科技所有。