在过去,入侵检测能力的度量是个行业难题,各个企业的安全负责人每年在入侵防护上都投入了不少钱,但是几乎没有人能回答CEO的问题:“买了这么多产品,我们的入侵防御和检测能力到底怎么样,能不能防住黑客?” 这个问题很难回答,核心原因是缺乏一个明确的、可衡量、可落地的标准,所以,防守方对于入侵检测通常会陷入不可知和不确定的状态中,既说不清自己的能力高低,也无法有效弥补自己的短板。

MITRE ATT&CK的出现解决了这个行业难题。它给了我们一把尺子,让我们可以用统一的标准去衡量自己的防御和检测能力。ATT&CK并非一个学院派的理论框架,而是来源于实战。安全从业者们在长期的攻防对抗,攻击溯源,攻击手法分析的过程中,逐渐提炼总结,形成了实用性强、可落地、说得清道得明的体系框架。这个框架是先进的、充满生命力的,而且具备非常高的使用价值。

尽管MITRE ATT&CK毫无疑问是近几年安全领域最热门的话题之一,大多数安全行业从业者们多少都听说过它,但是由于时间、精力、资料等原因,能够深入研究ATT&CK的研究者在国内寥寥无几。青藤因为公司业务的需要,早在几年前就已经开始关注ATT&CK的发展,并且在去年正式开始系统性地对ATT&CK进行研究。经过一年来的研究、学习和探索,青藤积累了相对比较成熟和系统化的研究材料,涵盖了ATT&CK的设计思想、核心架构、应用场景、技术复现、对抗实践、指标评估等多方面的内容。

研究得越多,愈发意识到MITRE ATT&CK可以为行业带来的贡献。因此,编写了这本小册子,作为ATT&CK系统性学习材料的第一部分,希望让更多的人了解ATT&CK,学习先进的理论体系,提升防守方的技术水平,加强攻防对抗能力。也欢迎大家一起加入到研究中,为这个体系的完善贡献一份力量。

——青藤云安全CEO 张福

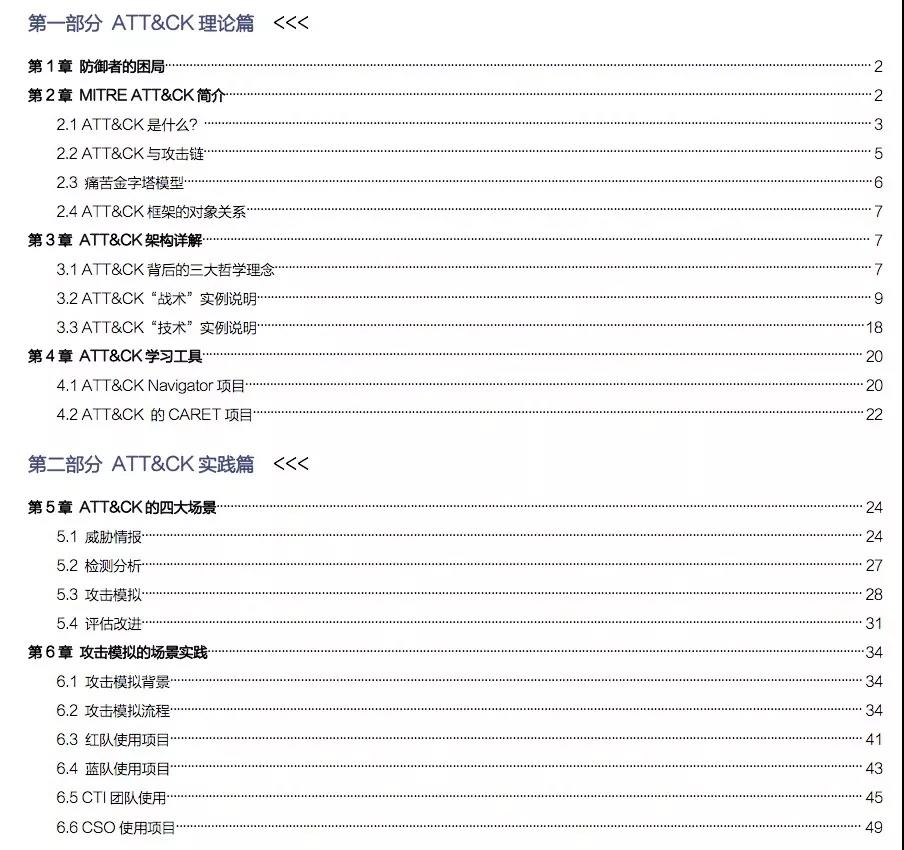

以下为本手册的内容架构:

本手册共分为三个部分,共9个章节

第一部分

介绍ATT&CK框架的概念及其背后的哲学理念、ATT&CK框架与Kill Chain和痛苦金字塔的关系,以及ATT&CK框架各个对象之间关系;然后通过两个实例——攻击组织APT28和恶意软件Wannacry的攻击过程来了解攻击者对ATT&CK框架12个战术的使用情况。在此过程中,读者可参照附录A中对ATT&CK框架12个战术的介绍、使用场景,及附录B中上ATT&CK技术与数据源的映射关系,来阅读两个案例,通过具体案例来加强对12项战术及常用技术的了解。此外还重点介绍了交互式导航工具ATT&CK™ Navigator项目和技术分析库CARTET项目。这两个项目都是学习ATT&CK框架的重要工具。

第二部分

介绍ATT&CK框架的四大应用场景,包括威胁情报、检测分析、差距评估、攻击模拟。对于不同安全成熟度的组织机构,四种应用场景的实现方式也有所不同,因此,无论您所在的组织机构安全成熟度如何,ATT&CK框架都能有效提升您的安全防御水平。并以“攻击模拟”为例,通过一个具体实践流程,详细解释了组织一次攻击模拟所涉及的7个步骤,以及红队、蓝队、CTI团队、CSO在整个模拟对抗过程中可以使用的一些开源工具。

第三部分

主要介绍ATT&CK三个创新组件,Sightings、Evaluations、SOC评估。ATT&CK Sightings是2019年MITRE新推出的一个项目,旨在收集关于技术、软件的直接和间接观察数据,Evaluations项目是MITRE提供的一项测评服务,比较适合终端安全厂商参与;SOC评估更适用于拥有SOC团队的较为成熟的组织机构。

本指南中收集整理了诸多与ATT&CK相关的内容,而且有相当多的实践内容,对于一线安全从业者而言是一本不错的安全工具书籍,希望读者可以从中得到启发,有所收获。当然,由于时间和精力有限,本指南中有关ATT&CK框架的内容并不详尽,比如Mobile、ICS、PRE-ATT&CK等,也可能包含有纰漏之处,欢迎各位读者提出反馈。