桃李春风一杯酒,江湖夜雨十年灯。

看过古龙的人都知道,他的作品中有这么一位人物,通晓江湖事,著有《兵器谱》,名唤百晓生。乱世出英雄,如今网络安全江湖今非昔比,风云变幻,也出了这样一位“百晓生”。攻防较量日趋焦灼,许多网安义士想要“惩奸除恶”,与宵小一决高下,必然要做到:知己知彼,百战不殆。而网安江湖“百晓生”——威胁情报,则早已成为攻防双方决策的重要依据。江湖中早有妖风,黑客组织借僵尸网络为祸人间,如跗骨之蛆,伺机而动。“百晓生”《兵器谱》中僵尸网络排名几何?绿盟科技近期发布的《2018年度BOTNET趋势报告》已有著述。

黑客的拿手伎俩——僵尸网络

在面对互联网威胁的过程中,Botnet即僵尸网络,作为互联网领域中持续时间最长的一类威胁形式,以其泛用性、灵活性、高可操作性等特征,成为攻击者的主要攻击手段之一,因此对僵尸网络进行研究是必不可少的获取情报的途径。

僵尸网络的招数变化

绿盟科技伏影实验室基于2018年持续追踪和研究所获得的数据,发布了《2018年度BOTNET趋势报告》,从Botnet在程序结构、运维方式、经济模式等多个层次上发生的显著变化进行了阐述:

- Botnet程序代码结构普遍趋向成熟,开始呈现高度的模块化特征,其恶意行为从执行DDoS攻击扩展为结合挖矿、勒索等模块的多元化攻击;

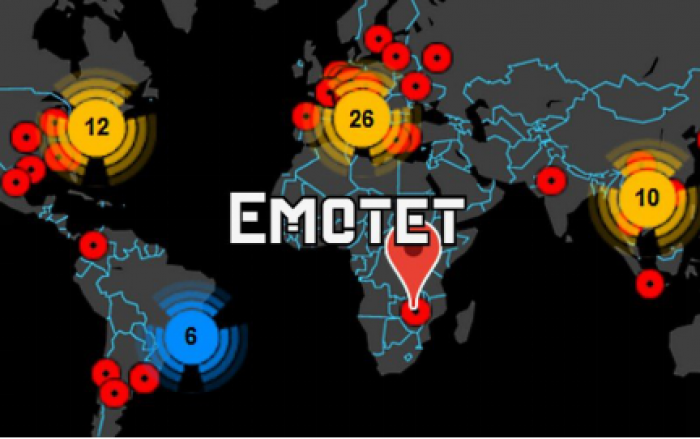

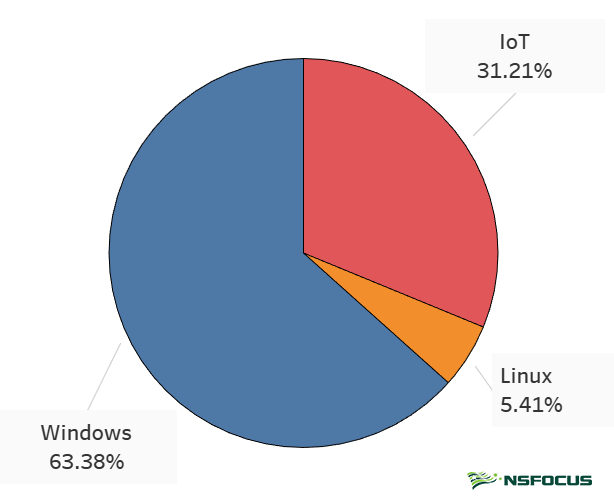

- 新平台安全性的羸弱使得Botnet扩散传播更为主动,Windows平台老家族活跃度下降,IoT平台家族则迅速成长壮大;2018年,Linux及IoT平台家族的C&C服务器数量在整体数据中占比从上年度的4.4%提升至31%,产生的攻击数量占观测量的92%;

- IoT平台家族控制的肉鸡发出的攻击与高倍数反射DDoS攻击技术相结合,达到隐藏攻击源,产生巨量攻击流量的目的,加大了DDoS攻击防御难度;

- Botnet开始向少数成熟且功能完善的家族集中,黑产团伙倾向于使用稳定的Botnet家族版本及C&C服务器;

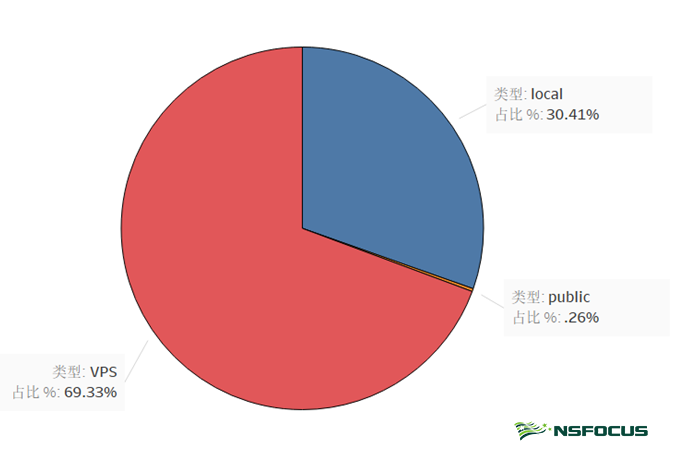

- 控制者更多地将Botnet的C&C服务器部署在互联网基础设施发达的国家和地区,借助这些区域低廉的部署费用降低Botnet的维护成本;

- 我们观察到,价格低廉、审核宽松的VPS(Virtual Private Server)降低了非组织黑产人员架设Botnet网络的成本;

- Botnet控制者在套现方面表现得更加激进,Botnet向BaaS(Botnet as a Service)方向发展,使得其攻击目标扩大至在线服务消费者以及线上黑色产业等。

网安江湖“百晓生”之所以扬名立万,就是因为他的情报是从数据中提炼而来,从情报中感知威胁,这也就是威胁情报的核心理念。

“招数”源头

僵尸网络如此凶险的招数究竟出自何门何派呢?僵尸网络最早的历史渊源可以追溯到 1993 年在 IRC 聊天网络中出现的 Bot 工具——Eggdrop,它能够自动地执行如权限管理、记录频道事件等一系列功能,帮助 IRC 网络管理员更方便地管理聊天网络。黑客受到这种工具的启发,1999 年 6 月,在因特网上出现的 PrettyPark 首次使用了 IRC 协议构建命令与控制信道,从而成为第一个恶意僵尸程序。

招数特点及斑斑劣迹

僵尸网络在江湖中又为何如此臭名昭著?主要还是由于来势汹汹,杀伤面积大。从2010年起,僵尸网络开始迅速发展;2016年Mirai僵尸网络对美国的电信服务商Dyn进行攻击,导致美国1/3地区的人们无法连接到互联网,此时僵尸网络的影响力已逐步扩大;时间到了2018年,攻击者利用upnp漏洞传播的僵尸网络,在短时间内就控制了10W多台路由器,如果结合高放大倍数的反射攻击,造成的损失将是无法估计的,远远超越2010年前的僵尸网络所带来的危害,短短8年间,僵尸网络的时效及影响范围已经达到了耸人听闻的地步。诸如此类的攻击不断的升级,在这些高威胁来临时,对防护类设备提出了新的考验,也影响了威胁情报在网络安全领域的发展方向及落地方式。

“江湖通缉令”

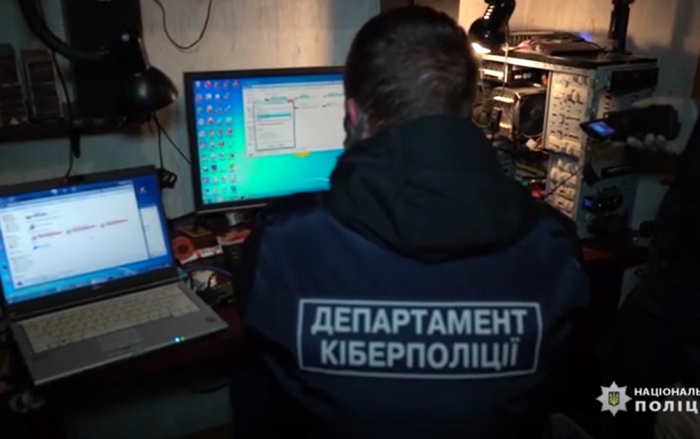

在国际上,工业界和政府部门非常关注僵尸网络对因特网带来的严重安全威胁,微软公司在2004年发起了国际反僵尸网络工作组,2006 年 6 月,美国陆军研究办公室 ARO、国防高级研究计划署 DARPA和国土安全部 DHS 等 3 个部门联合在 GA Tech 举办了僵尸网络专门研讨会,汇集学术界、政府部门和工业界的研究人员对这一安全威胁进行了深入探讨,并汇总出版了《Botnet Detection: Countering the Largest Security Threat》。

2014年11月,受法国军方支持,由民间组织建立了名为BotConf的僵尸网络对抗技术论坛,汇聚了全世界研究僵尸网络的安全研究人员,在此会议上发布了包括DGA算法的检测手段等众多研究成果。

2018年,由各大国际网络安全厂商及电信服务商组成的CSDE理事会发布了《INTERNATIONAL ANTI-BOTNET GUIDE》,用以研讨如何与僵尸网络攻击进行对抗。

“百晓生”的千里眼和顺风耳

百晓生《兵器谱》的背后是千千万万个数据来源织就的恢恢法网,跟踪与监测着黑客家族的一举一动。在2018年绿盟科技伏影实验室共监控到攻击命令10万余条,其中有效攻击目标数量为40万余次,相较去年(20万余次)增长了66.4%,受影响的行业包括新闻、投资、影视、消费、云服务、游戏等,严重影响人们正常的工作生活。伏影实验室依托绿盟威胁情报平台,输出了大量的僵尸网络控制、攻击信息,能够协助终端设备快速定位威胁来源,迅速截断恶意请求的流量,加大恶意流量的辨识效果,有效的提升了僵尸网络的检测率和阻断率,保证各类业务正常运行。

伏影实验室通过对Botnet的整体监控与分析,获取了活跃攻击方式、主要攻击目标、主流攻击手法等第一手情报,对关联组织进行分析与画像,进而实现对网络攻击的告警与预防乃至对黑产组织的定位与打击。

江湖小贴士:

结合2018年度观察结果,为了有效打击Botnet,我们建议充分利用各机构、各部门现有的网络资源进行协同治理。确定需要防御的资产以及可能暴露这些资产的攻击面,从而更好地净化网络空间。