公司介绍

CloudKnox是一家位于美国加利福尼亚州森尼韦尔的初创高科技公司,成立于2015年9月。公司已经完成A轮融资,累计融资1075万美元。

介绍该公司前,我们先提如下几个问题:

– 谁可以访问云环境?

– 这些用户都有哪些权限?

– 用户使用这些权限可以做什么?

– 用户实际使用过哪些权限?

– 风险是什么,我们如何可以降低风险?

当前的云平台大多采用基于角色的访问控制(RBAC)的访问控制模型,不同的角色具备不同的权限,然后赋予用户特定的角色以使其具备相应的权限。但是在云环境中,按照这样的策略所赋予用户的权限有可能过大。2017年2月,亚马逊AWS因为一名程序员的误操作导致大量服务器被删,最终导致Amazon S3宕机4小时。这说明,在云环境中,尤其需要对高风险权限的操作进行限制。

CloudKnox专注于访问控制领域,致力解决上述问题,关注于用户身份所具有的权限和其实际使用的权限,希望通过对用户操作时所用的身份、权限的梳理,并最小化其身份所需要的权限,从而降低未使用的权限泄露所带来的风险。

产品介绍

该公司提供一个云安全平台(CloudKnox Security Platform),用于混合云环境中的身份授权管理(Identity Authorization Administration,IAA),以降低凭据丢失、误操作和恶意的内部人员所带来的风险。目前该平台已经支持主流的云计算环境,如Microsoft Azure、VMWare vSphere、Amazon Web Services、Google Cloud等。

CloudKnox Security Platform有五大关键能力:

(1) 对于身份、权限、活动和资源的可视化和洞察力;

(2) 对身份进行基于活动的授权(Activity-based authorization),授权对象包括服务账户、API keys、第三方合作伙伴等;

(3) JEP(Just Enough Privileges)控制器可自动调整用户的权限,从而降低高权限用户所带来的风险;

(4) 在混合云环境中进行异常检测和身份活动分析;

(5) 提供高质量的活动数据用于合规性报告,提供强大的查询接口用于调查问题。

下面通过该平台的一些截图来对其功能进行介绍。

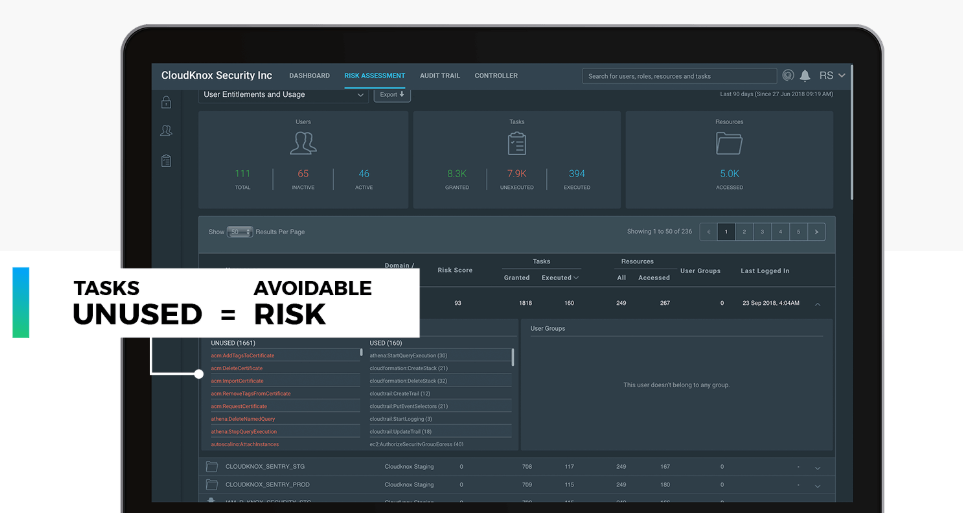

(1)CloudKnox Security Platform对用户的行为进行持续地监控,用户行为蕴含着系统对该用户进行该操作的授权。通过持续监控,平台可把用户所具有的权限分为两类,使用过和未使用过,如下图所示。

安全管理员在开始时会授予用户若干权限,但有些业务权限可能并不会被用到,且又存在被攻击者窃取并滥用的可能,造成不必要的风险,换言之,如果能裁剪这些未使用的权限,则将风险最小化。

(2)该平台会对上述风险进行评估,如果未使用的权限越多,或这些权限被滥用导致的风险越高,则整体风险分数越高。

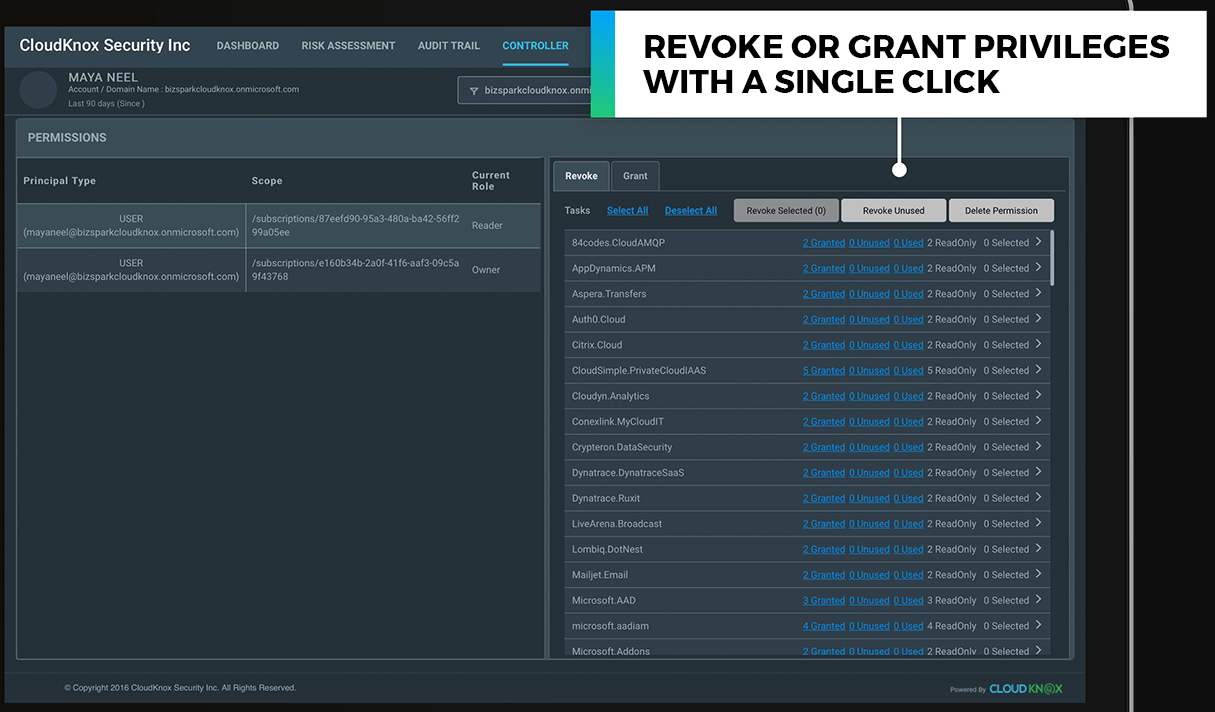

(3)发现上述风险后,管理员可以通过点击鼠标来对身份所具备的权限进行取消或授权。

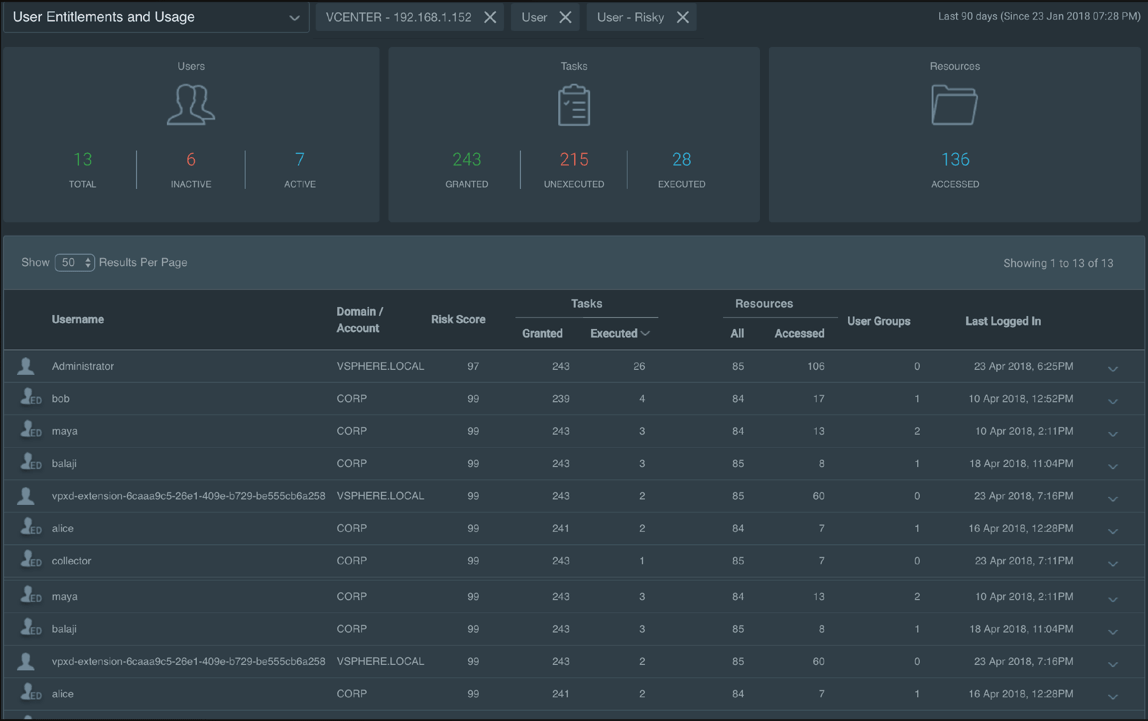

(4)可以直观看到用户的威胁分数等信息,也可以将其导出成CSV、PDF等格式的文件。

点评

传统的权限管理具有固定、不持续的特点,容易造成管理和运营的脱节。通过分析我们发现,CloudKnox的思路是一个用户具备某个权限,但是平时又不使用这个权限,则可以认为这个用户不具备这个权限并予以撤销。这其实也是对最小特权原理的一种实现方式,CloudKnox所提出的JEP,本质上也就是最小特权原理,但这种运行时进行闭环式的评估,比传统的权限管理更有实用性和更好的用户体验。

但实际环境中,身份、权限关系复杂,即便一些权限一直未使用,在某一刻也有可能需要使用。这一刻有可能对应凭据丢失、误操作和恶意的内部人员的操作,但也有可能是正常用户的需要。虽然管理员可以对已经撤销的权限进行再次授权,但从用户需要这一权限到管理员进行核实确认并授权中间会有一定的时间间隔,而这一间隔,有可能使得一些关键业务响应不够及时。另外,当身份、权限众多时,管理员的工作量有可能很大。笔者从CloudKnox的公开资料中暂未看到对于这些问题的相关描述。但总的来说,通过对用户的实际未使用权限进行限制,确实可以有效降低凭据丢失、误操作和恶意的内部人员所带来的风险。