民间俗语:一早三光、一晚三慌。

大意:早上起来早一会儿,可以看到日、月、星“三光”,诸事可沉着有序、忙而不乱;若是起来晚了,人的精、气、神便都容易慌乱。

11月30日,万豪国际集团发布声明称,其公司旗下某品牌酒店客房预订数据库被入侵,约5亿人次信息或遭泄露,该事件再一次将个人信息泄漏问题推至风口浪尖。

实际上,酒店信息泄漏事件近期早已屡见不鲜, 8月下旬暗网中文论坛中出现一个帖子,声称售卖国内某大型酒店集团旗下所有品牌酒店的数据,安全人员对公开数据进行测试发现,数据均为真实存在。并且,安全人员通过数据交叉验证的方法进行检测,同样发现被泄露数据绝大部分为新数据,而非老数据混杂售卖,意味着有约1.3亿个人身份数据在此次事件中被泄露。

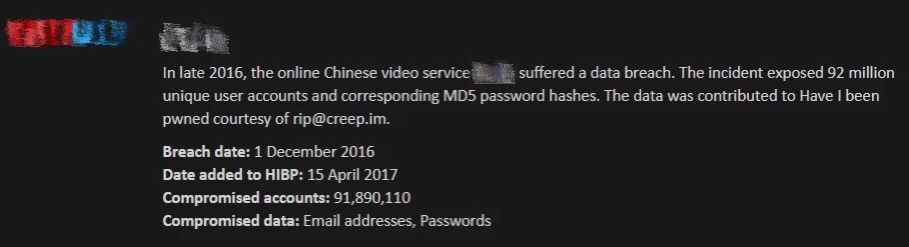

如果再深入一点就会发现,其实个人信息早已在互联网各行各业通过不同的方式泄漏到令人发指的地步。在著名的信息泄漏查询网站“have I been pwned?”上收录着互联网上泄漏的各类数据库,并提供了相关清单和查询服务。在这上面能找到国际著名公司各式各样的数据泄漏记录,并且泄漏的数量都相当可观。

看到这,相信很多人会有一个疑问:这些数据究竟是如何泄漏的呢?

事实上,各类信息的泄漏往往代表着一次次攻击事件的成功实施。换句话说,这些数据都是攻击者对相关企业或组织进行了有预谋的入侵行为之后,偷取出来并公开获利及扩散的,这也暴露出企业针对攻击者的意图及行为感知过于滞后的问题。

任何形式的网络攻击都需要一个过程,攻击者一般需要通过前期信息收集、脆弱性分析、探测,最终实施攻击流程。而上述的这些泄露数据的企业往往是到攻击者实施攻击时甚至是之后才会感知到相关威胁,最终造成相关损失。换句话说,如果能够将攻击者意图提前感知,通过在其早期信息搜集、脆弱性探测过程中获取相关黑客情报,提前做好相关防范,便可以大幅降低相关安全和损失风险。

基于上述考虑,业内推出了“威胁情报”的概念:“对敌方的情报,及其动机、企图和方法进行收集、分析和传播,帮助各个层面的安全和业务成员保护企业关键资产。”

从 2016 年到现在,业内出现了对威胁情报的多种不同的落地方法,其中最为普遍的落地方法有两种,一种是与已有的SOC(安全运营中心)做结合,利用SOC采集到的各类数据进行威胁情报分析;另一种是基于EDR(端点检测与响应),在各端点上采集情报并分析当前端点是否存在威胁。

无论是SOC也好,EDR也罢,其所防护、采集的数据来源均为企业内网,换句话说,如果在SOC和EDR里发现威胁情报,往往意味着攻击者早已完成前期信息收集、脆弱性分析和探测,并正在实施内网攻击流程。而从上述的威胁情报概念来看,威胁情报需要了解攻击者动机、企图和方法,越往前置的阶段,威胁情报价值越高。

那么,威胁情报应该如何落地才能实现真正意义上的安全前置呢?

默安科技的“幻阵”解决方案基于攻击欺骗原理,通过在线上真实业务平台的应用层实施不同的诱捕方案,真正实现在攻击者的前期信息搜集和探测阶段感知攻击者意图,并进行相关强力真人溯源。

在应用层,通过将幻阵伪装的特定页面(如虚假后台登陆、虚假管理系统等)映射到真实业务闲置二级域名或url(如admin.xxx.com、login.xxx.com、www.xxx.com/admin等真实业务未在使用的二级域名或url),实现对正在使用子域名爆破、爬虫遍历等形式探测线上真实业务的攻击者进行威胁情报感知和强力真人溯源;同时该方案可选择向Github等站点散布互联网诱饵文件,诱饵内容欺骗攻击者访问这些伪装页面。

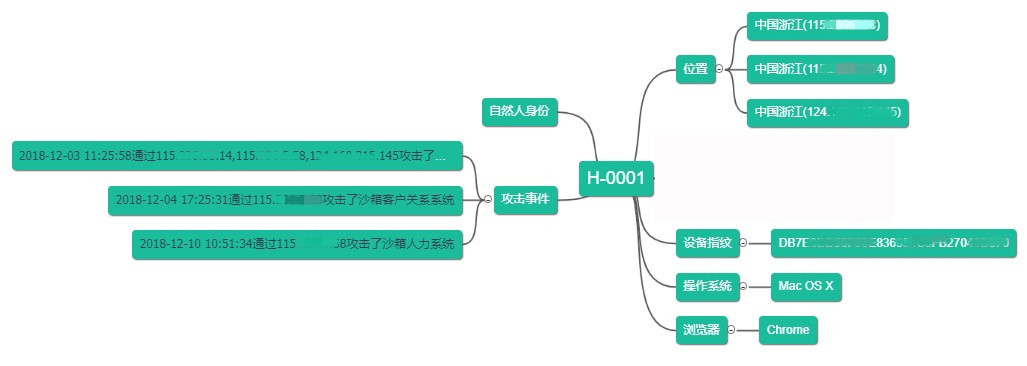

“幻阵的伪装页面溯源能力利用默安科技独有专利溯源技术,可实现对攻击者的真实IP、设备指纹信息进行溯源和展示,凡是对伪装页面采取行为的攻击者,将被在其本机植入多处包含设备指纹的僵尸cookie,用于防抵赖与设备追踪,实现对正在进行互联网信息搜集和探测的攻击者进行诱捕及溯源。

同时,“幻阵”的威胁情报方案还可以在获取到攻击者设备指纹后,通过与WAF等第三方安全产品联动实现对攻击者的线上真实业务访问范围进行限定。即一旦某攻击者在伪装页面上进行过恶意行为,利用其被记录的设备指纹,可对其在真实业务上的行为进行控制;一旦发现其访问了真实业务的核心功能,即可与WAF等设备联动将其访问转向到WAF页面,从而阻止其对真实业务的进一步探测和潜在攻击。

“幻阵”通过在真实业务部署各类基于攻击欺骗的感知能力与溯源技术,能够在攻击者进行信息搜集和探测时就感知到攻击者的动机,并联动阻断其进一步的企图,同时通过溯源技术获取攻击者信息,将对攻击者的感知提前到攻击流程的更早阶段,真正让威胁情报实现安全前置。

相比于爆发即已处于“救火”阶段的SOC和EDR威胁情报方案,“幻阵”能够让企业具有更加充裕的时间了解攻击者意图,在攻击前进行加固,有效防止攻击事件的发生。