安全(查杀)引擎与恶意攻击的攻防拉锯战,从单机时代的恶意软件加壳 vs.静态黑特征匹配,发展到了互联网时代基于漏洞的利用vs.基于行为黑、白特征的混用。如今,则是在国家安全这一大背景下的新型攻防对抗。

1月17日,奇安信在京发布了最新安全引擎“天狗”,并将其归属为第三代(安全引擎)。其最为突出的是技术目的的变化,即以应对受信程序作恶、未知漏洞利用为核心目的,而且减少用户对终端的安全运营能力如补丁管理、权限控制的依赖。

那么,从能力角度看,“天狗”引擎有哪些重要的不同?

下面两段,概括性的介绍了奇安信副总裁,同时也是“天狗”引擎研发负责人徐贵斌的部分演进内容。

1. 受信程序的恶意指令

漏洞攻击的实质,是利用漏洞控制可信程序执行恶意指令。对可信程序进行限制也一直是安全工作的重要方向。最有代表性的,就是最小权限原则。

所以,“天狗”首先要做的,是利用 AI 能力,批量的,以进程、程序和文件为单位,进行权限收集和设置。要明确的区分是,基于角色、对人的行为的访问控制,是零信任要做的事情。

但是,访问控制与授权,是一个长期存在的问题。对权限的控制,不只是人为来规定,更需要底层安全技术的支撑。即使程序的样子、行为在用户看来是没有异常的,但进入内存指令层这样一个相对微观的世界,也会有明显的区别。这样做的益处是可以摆脱对文件和行为特征的依赖,大范围应用可能的阻碍是性能消耗的容忍程度。

除了性能外,内存的恶意指令检测还要重点考虑的是误报率和检出率的平衡。而且,因为客户环境中部署的安全软件经常会影响程序指令的执行,这对于恶意指令检测是种干扰,所以现场的适配过程现阶段也是必须的。

2. 后门发现

后门发现是此次“天狗”在技术上的一个重要创新点。

后门不似漏洞,它和实现正常功能的代码段是没什么本质区别的。“天狗”对后门的检测思路在于这段特殊功能的使用。正常情况下,功能的研发是为了满足大多数用户的需求而设计的,所以几乎每个正常功能都有大量群体在使用。而后门是为了应对特殊情况,隐藏起来的功能,所以也就只有极少数人,极少机会去调用。

而无论是正常功能的使用,还是后门的调用,都将在内存中形成独特的指令调用序列,“天狗”利用AI技术,实现了对多用户的分布式指令调用序列的学习与计算,从中发现与正常功能调用不同的后门调用。

漏洞是程序的缺陷,后门是不公开的功能;后者具备更强的不确定性,特别是在国家安全时代,有更大的风险。当然,照此逻辑,如果一个后门到目前为止从来没有被使用过,也就不会被发现,在检出率上一定无法达到100%,但这样的后门,到目前为止也没有产生实质性危害。而安全工作要做的,是通过体系化的防护,将风险降低到容忍度以下。特别是“天狗”,可以说是基于 AI 和漏洞视角,强化了对利用漏洞、后门进行攻击的检测和发现能力。

实战应用:应对Win7停服后的安全挑战

奇安信的特点是重视服务,重视实战效果。“天狗”也是如此。

据奇安信总裁吴云坤介绍,“天狗”从2018年就开始研发,半年前已经在10万终端进行部署测试。

作为一个底层安全技术,“天狗”一个重要特点就是不依赖特定操作系统。在政企用户的不同信息化场景,可以更灵活的提供能力支撑。

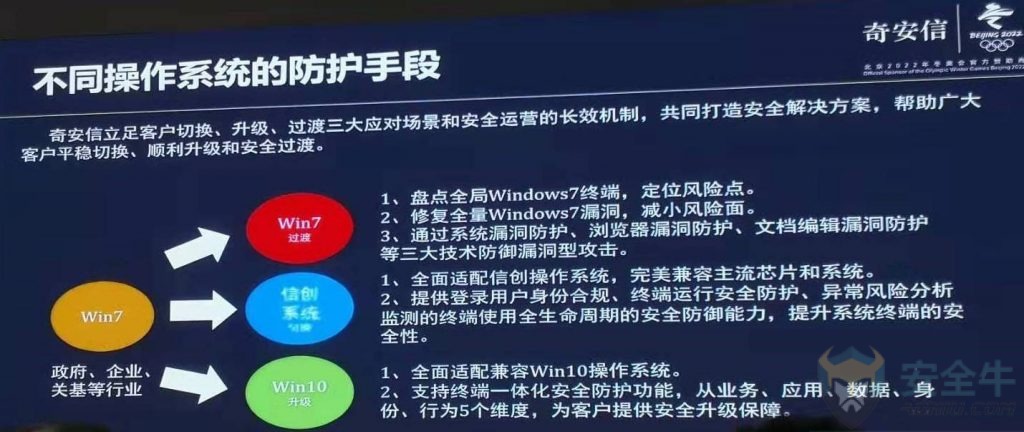

目前,微软已经停止对Windows 7、Windows Server 2008提供支持。这与国内Win7终端占有率达57%以上,关键信息基础设施Win7终端达60%的现状有明显的冲突。在失去官方补丁支持后,“天狗”引擎从在另一维度提供的防护能力,对拥有大量无法迁移Windows 7和Windows Server 2008主机的客户而言,就十分关键。

据奇安信集团副总裁张聪透露,目前集成了“天狗”终端和服务器安全防护系统,已经在多家大中型企业及机构稳定运行超过半年,而这些终端的操作系统大量是已经停服的Windows 7和Windows Server 2008。奇安信已经针对 Win7操作系统的过渡(保留停服系统)、切换(信创系统)和升级(Win10)三个场景提出了系统性的方案。未来,结合集成“天狗”引擎漏洞防护模块的奇安信天擎,可以为不同需求的客户提供长效的安全运营保障。