根据IBM本周的报道,近来崛起的僵尸网络Mozi推动了物联网(IoT)僵尸网络活动的显著增长。

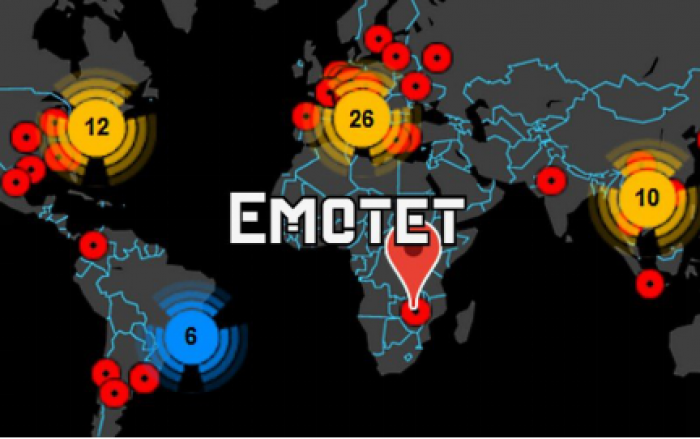

IBM的研究人员指出,Mozi的代码与Mirai及其变体重叠,并重用Gafgyt代码,在过去的一年里迅速“登上王座”,在2019年10月至2020年6月期间观察到的物联网网络攻击流量中占90%(下图),不过Mozi并没有试图将竞争对手从被侵入的系统中删除。

IoT物联网攻击的急剧增加的主要原因是全球IoT设备数量增加,从而扩大了攻击面。IBM指出,目前全球约有310亿台IoT设备,每秒钟部署大约127台设备。

IBM认为Mozi的成功基于命令注入(CMDi)攻击的使用,利用了物联网设备的配置错误。

几乎所有观察到的针对IoT设备的攻击都使用CMDi进行初始访问。Mozi利用CMDi,使用“wget”shell命令,然后篡改权限,以方便攻击者与目标系统进行交互。

在易受攻击的设备上,下载了名为“mozi.a”的文件,然后在MIPS体系结构上执行。攻击目标是运行缩减指令集计算机(RISC)体系结构的机器–MIPS是RISC指令集体系结构–并且可以为对手提供修改固件以安装其他恶意软件的能力。

Mozi的传播利用了许多设备的漏洞,包括:

·CVE-2017-17215(华为 HG532)

·CVE-2018-10561/CVE-2018-10562(GPON 路由器)

·CVE-2014-8361(Realtek SDK)

·CVE-2018-10562(GPON路由器)

·CVE-2014-8361(Realtek SDK)

·CVE-20 2008-4873 (Sepal SPBOARD)

·CVE-2016-6277(Netgear R7000/R6400)

·CVE-2015-2051(D-Link 设备)

·Eir D1000无线路由器命令注入

·Netgear setup. cgi未身份验证RCE

·MVPower DVR命令执行

·D-Link UPnP SOAP命令执行

·影响多个CCTV-DVR供应商的RCE

Mozi僵尸网络是基于分布式草率哈希表(DSHT)协议的点对点(P2P)僵尸网络,它可以通过IoT设备漏洞和弱telnet密码进行传播。研究人员指出,Mozi主要利用位于中国的基础设施(84%),能够使用硬编码列表暴力破解telnet账户凭据。

Mozi使用ECDSA384(椭圆曲线数字签名算法 384)来检查其完整性,并包含一组硬编码DHT公共节点,可用于加入P2P网络。

僵尸网络可用于启动分布式拒绝服务(DDoS)攻击(HTTP、TCP、UDP),可以启动命令执行攻击,可以提取和执行其他有效负载,还可以收集bot信息。

“随着较新的僵尸网络(如Mozi)的加速运营和整体IoT物联网攻击活动激增,使用物联网设备的企业需要意识到不断变化的威胁。命令注入仍然是攻击者的首选主要感染媒介,更改设备默认设置和使用有效的渗透测试无论如何强调都不过分。”IBM总结道。

相关阅读