机器学习、人工智能及自动化技术几乎渗透到了每个企业数字化战略中,强大的网络空间安全基础设施对于企业在当今市场竞争中取得成功至关重要,企业用户正在比以往任何时候都更加注意在网络空间安全方面的投资。不久前,专注于科技产业市场研究的Canalys发布的报告显示,2018年全球在网络空间安全技术方面的支出预计将超过370亿美元,这比2017年增长了9.1%。网络空间安全已经成为成为最大的增长点。

SMB与蠕虫卷土重来 分层防护全面可视

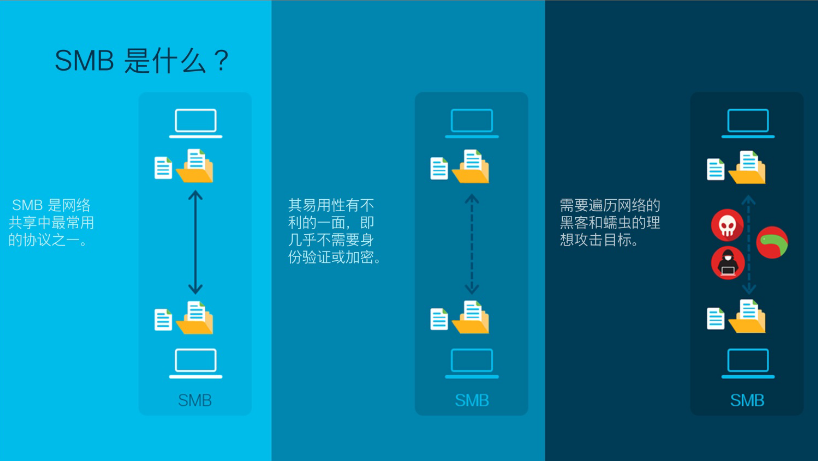

网络空间威胁形势严峻、网络安全攻防战正愈演愈烈。尽管如此,网络威胁趋势仍然有迹可循,它存在着明显的周期性规律——有些恶意软件会以技术迭代的方式不断出现,而有些攻击类型和攻击方法虽已过时,但仍会借助某些新的载体出现。以最为熟知的网络共享为例,这种技术可以让用户通过网络共享文件和文件夹。网络共享一直是计算机蠕虫最常攻击的目标,但是近年来攻击者逐渐弃用了这种攻击途径,转而热衷于利用邮件和受感染网站发起攻击。

大家还记得,几年前知名勒索病毒WannaCry如野火般在整个威胁形势中开辟了一条破坏之路,对世界各地的政府和各行各业造成了严重的损害,再次将网络共享拉回公众的视野中,而这次攻击的突破口是一种常用的重要协议:服务器消息块 (SMB)。

后来的Nyetya亦利用了SMB相关的漏洞来势汹汹,一旦感染随即宕机,让受攻击者无力回天。除此之外,SamSam、Bad Rabbit 和 Olympic Destroyer 等威胁利用不同的工具来侵入网络,随后它们都会利用 SMB 来遍历网络。时至今日,这些恶意威胁的直接冲击已然淡去,但这并非意味着帮助它传播的机制可以被忽略——尽管网络威胁攻击者各不相同,但足以证明基于SMB文件共享传播的脆弱程度可见一斑。

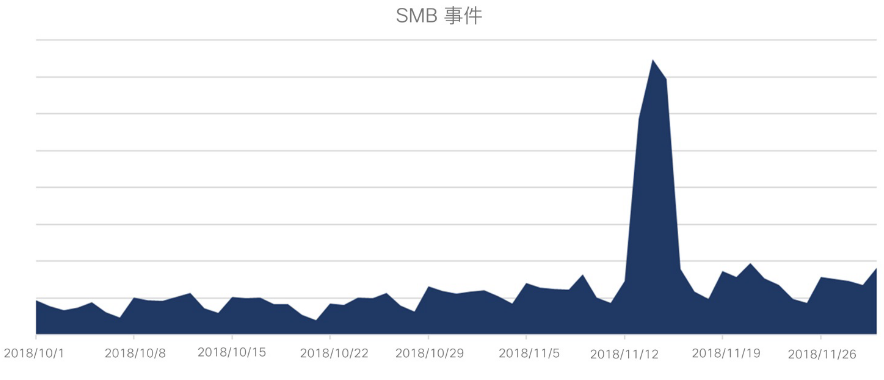

值得一提的是,2019年1月的最新调查显示,开放在互联网上的SMB漏洞主机仍有200万余个。我们的下一代IPS设备使用的多个SMB入侵检测规则一直在触发率最高的十大规则之列,而这主要源于,SMB使用的主要端口——端口 445通常处于开放状态。从2018 年10月到11月这两个月的认知情报遥测数据,可以发现终端上的SMB端口活动呈现相当稳定的模式,这表明攻击者经常使用 SMB 作为攻击途径。而11月13日SMB事件数量相比往常近乎6倍的激增,也毫无例外地印证了大量的SMB安全事件持续爆发的趋势。

高级威胁的攻击者无时无刻不在找寻渗透IT环境的途径,邮件系统往往是企业IT环境中抵御攻击时最薄弱的环节。另一方面,在全球安全威胁之下,没有任何一个安全环境可以独善其身。当前,攻击者的目标已经不仅限于IT环境,OT环境下的企业也面临着相同的威胁,SMB协议在制造业和基建设施中广泛使用,也使得其所遭受的攻击随之增多,而随着业务数据价值的提高,OT环境下的企业所面临的威胁随之增大,造成的损失不可估量。以制造业为例,遭受攻击导致的系统问题可能会对生产、营业额、人力资源和客户等发生一系列毁灭性的连锁反应。

如何防范与SMB相关的攻击呢?最简单的办法是停止使用 SMB,目前几乎没有什么理由要继续使用它。通过 SMB 连接计算机来共享文件并非明智之举,改用专用的文件服务器或基于云的产品大有裨益。除此之外,思科安全也可以为客户提供全面可视、分层防御的解决方案,帮助应对该威胁:

- 加强邮件安全:邮件是最重要的业务通信工具,同时也是网络攻击活动最主要的目标。事实上,根据思科的年度网络安全报告,攻击者已经将邮件作为传播恶意软件的主要媒介。攻击者还会利用社交工程技术发起复杂且有高度针对性的企业邮件入侵 (BEC) 和网络钓鱼活动。思科邮件安全包括高级威胁防御功能,可以更快地检测、阻止和修复传入邮件中的威胁。同时,它可以保护组织的品牌,防止数据丢失,并通过端到端加密在数据传输过程中保护重要信息。

- 思科Stealthwatch提供全面网络可视化:可以检测与 SMB 共享的连接,对此活动进行关联分析,从而向管理员发出警报

- 思科Tetration提供数据应用可视化:Tetration的零信任模式可持续监控合规性偏差,在几分钟内发现网络中的违规情况;同时对服务器上运行的进程行为进行基准测试,识别符合恶意软件执行形式的行为偏差

- 面向终端的高级恶意软件防护 (AMP):持续监控和安全追溯功能可以阻止利用 SMB进行传播的恶意威胁

- 思科网络安全设备(例如 NGFW、NGIPS 和 Meraki MX),可以检测与 SMB 攻击相关的恶意活动

- 思科Threat Grid:可以帮助识别恶意文件行为,并自动通知所有思科安全产品

作者:思科大中华区副总裁、安全事业部总经理卜宪录