近年来勒索病毒的快速兴起,给企业和个人带来了严重的威胁,360互联网安全中心针对勒索病毒进行了多方位的监控与防御。从本月数据来看,针对个人电脑进行传播的勒索病毒有所下降,针对服务器的勒索病毒又一次上涨。勒索病毒正在威胁广大网民的上网安全。

感染数据分析

通过对今年勒索病毒的感染数据进行分析统计,12月的感染量相对于11月的感染量有小幅度的下降。造成11月和12月感染趋势有所波动的原因主要有以下三个方面:

- 11月20日到11月27日通过U盘蠕虫传播的GandCrab勒索病毒持续上涨,并达到一个高峰期。虽然目前传播GandCrab勒索病毒的U盘蠕虫查杀量依然很高,但整体的最终感染量下降。

- 11月30日到12月2日这段时间UNNAMED1989 (网称”微信支付勒索病毒”)勒索病毒大规模传播,虽然杀毒软件均能有效查杀该病毒,但仍有不少用户中招。最后以加密方式被破解、作者被抓,此事件才告一段落。

- 对11月和12月勒索病毒的感染数据进行分析,在12月GlobeImposter家族和Crysis家族传播量有所上涨。

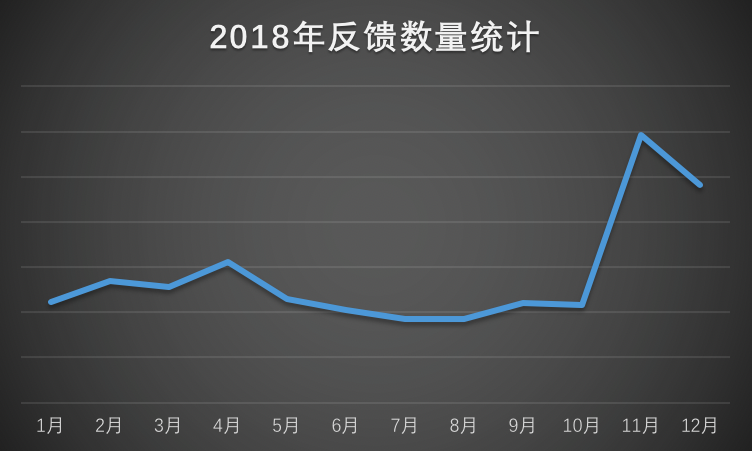

2018年反馈数据量统计

对360互联网安全中心监控的数据进行分析,在本月出现一次感染反馈快速下降是因为UNNAMED1989勒索病毒事件的出现并被快速解决。在12月5日左右出现一次小幅度的感染量上涨,是因为Satan家族在那个时间进行了一次更新,同时在这个时间节点前后,GlobeImposter家族又开始活跃起来。

12月勒索病毒反馈量趋势

对12月勒索病毒家族占比进行分析发现:本月GandCrab勒索病毒仍居首位,其主要传播渠道有两个——其一,通过爆破获取到远程桌面密码,手动投毒;其二,通过U盘蠕虫进行传播。

12月份勒索病毒反馈分布

从被感染系统占比分析,占比最高的依然是Windows7系统。相较于11月份数据来看Windows Server 2008系统的占比有所上升。

12月被感染系统统计

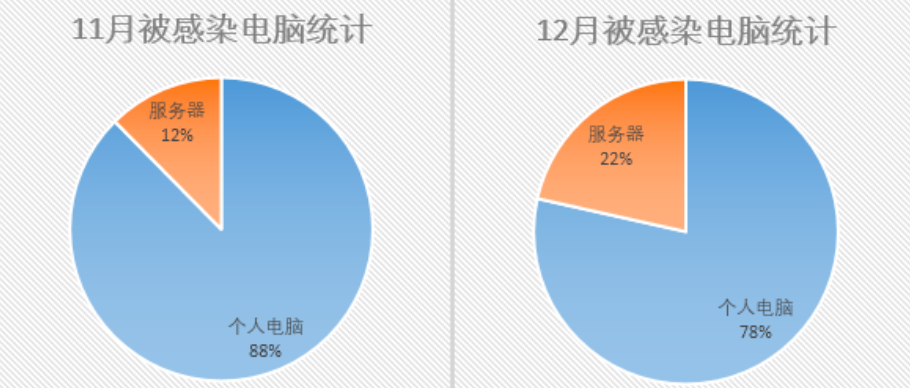

通过对11月和12月被感染系统进行分析,发现在12月个人电脑占比有所下降,服务器占比回升。

11月和12月被感染电脑类型对比图

勒索病毒最新情报

GandCrab相关情报

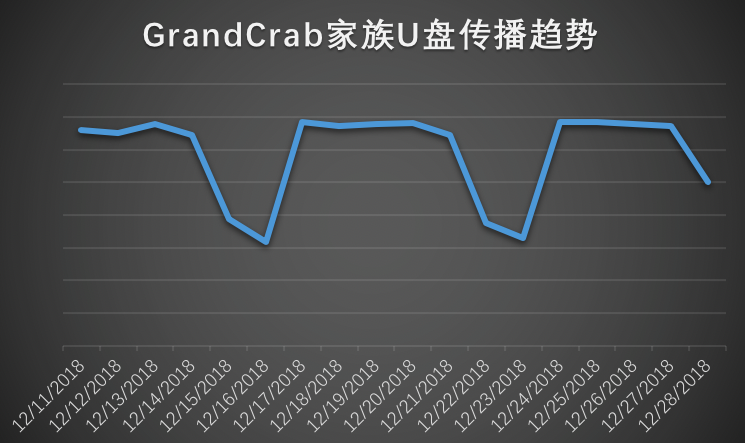

通过对360互联网安全中心的数据分析发现,GandCrab家族通过U盘蠕虫进行传播有一个周期性,每逢周末,传播趋势就会下降。

GandCrab通过U盘蠕虫传播趋势

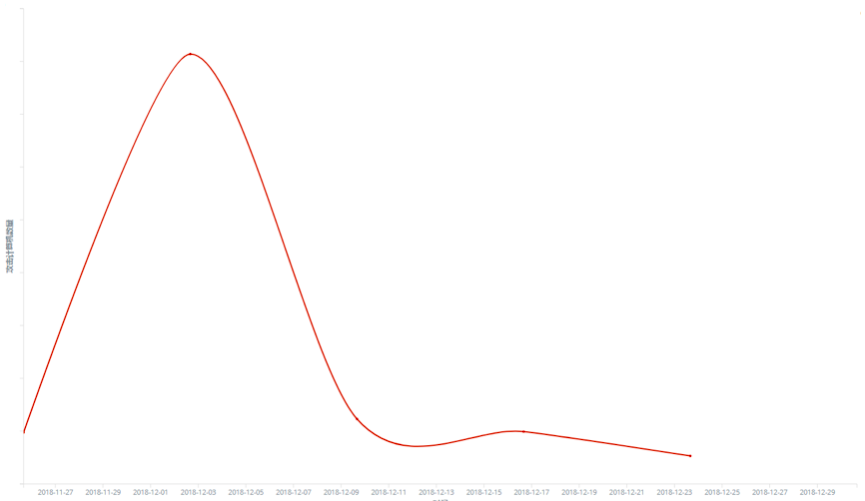

GandCrab通过漏洞进行传播在12月初达到一个顶峰,之后一下呈下降趋势。

GandCrab漏洞传播趋势

Satan相关情报

Satan在12月2日更新了使用的密钥(后缀为lucky的版本),12月6日360解密大师就针对此次更新发布了相应的解密功能。该勒索病毒作者在12月8日再次更新勒索病毒版本,但是和往常不一样的是,此后虽然有过多次的版本更新,但并未发现进一步扩散的迹象(仅针对已被感染的机器进行病毒版本更新),故此总体的传播趋势没有上涨。

Satan漏洞传播趋势

该勒索病毒作者自12月8日后更新的版本主要是对其加密算法进行更新,但可能由于代码编写的不规范,更新后的病毒在某些版本的Windows系统中无法正常运行。

Satan更新后程序运行报错

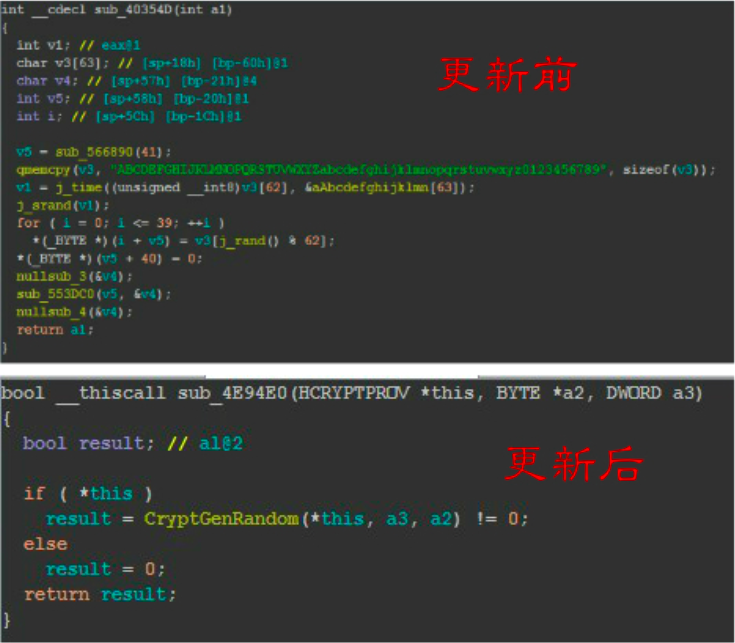

Satan更新前后代码比对

X3M勒索病毒相关情报

该勒索病毒家族的定名比较混乱,也常被称作CryptON、Nemesis、Cry36等。我们称其为X3M勒索病毒是因为其加密文件后添加的后缀使用过x3m(该后缀还被Globe勒索病毒家族使用过)。该勒索病毒从2017年开始传播,之前国内传播量极少,但在本月开始该勒索病毒在国内的传播量开始上涨。目前在国内的传播主要还是通过弱口令爆破获取用户机器远程桌面密码,手动投毒。目前该勒索病毒暂无技术破解方法。

X3M勒索病毒提示信息

敲诈勒索邮件

在本月,不少用户反馈自己收到了勒索邮件(如图12)。该邮件声称通过路由器漏洞将恶意代码植入到用户机器上,并声称监控了你的一切隐私信息,以此威胁用户,如果不付款就公开你的这些“个人喜好”。

勒索邮件内容

在这里建议用户——不要付款!此类邮件均为黑客通过僵尸网络以垃圾邮件的形式进行发布,属于诈骗邮件。目前尚未发现任何人真如邮件内容所说的被监控隐私数据。

黑客信息

以下是12月以来黑客在使用的勒索病毒联系邮箱:

| nmare@cock.li | Benjamin_Jack2811@aol1.com | colin_farel@aol3.com |

| payransom@qq.com | decryptdata@qq.com | email-lybot@rape.lol_mrscratch |

| Admin@decryption.biz | fastsupport@airmail2.cc | waltipanvi1983@aol.com |

| stopencrypt@qq.com | hellstaff@india1.com | johnsmith3210@india.com |

| fileslocker@pm2.me | travolta_john@aol1.com | tttttlocked@protonmail.com |

| decryptprof@qq.com | colin_farel@aol1.com | condneparrio1976@aol.com |

| unlock@cock.li | claymore@airmail.cc | eight@india.com |

| colin_farel@aol2.com | Fruttella1@outlook.com. | 1btcpayment@protonmail.com |

| anticrypt@countermail.com | online24files@airmail2.cc | nmare@protonmail.com |

| fairman@cock.li | dreamunricha1981@aol.com | candy@firemail.cc |

| returnfiles@airmail.cc | AndDora@india.com | HelperBTC@cock.li |

| syndicateXXX@aol.com |

表格1. 黑客邮箱

防护数据

通过11月和12月的数据进行对比分析发现,XP系统占比从8%上升到了21%。此外,对12月被攻击系统分布进行分析还发现,被攻击的服务器系统版本中Windows 2003占比最高,其次是Windows 2008,再次是Windows 2012。老版本的一些操作系统已经失去了安全支持,建议用户安装系统时使用更高版本的系统,新版本的操作系统在总体上的安全性上做的更好。

月份被攻击系统分布

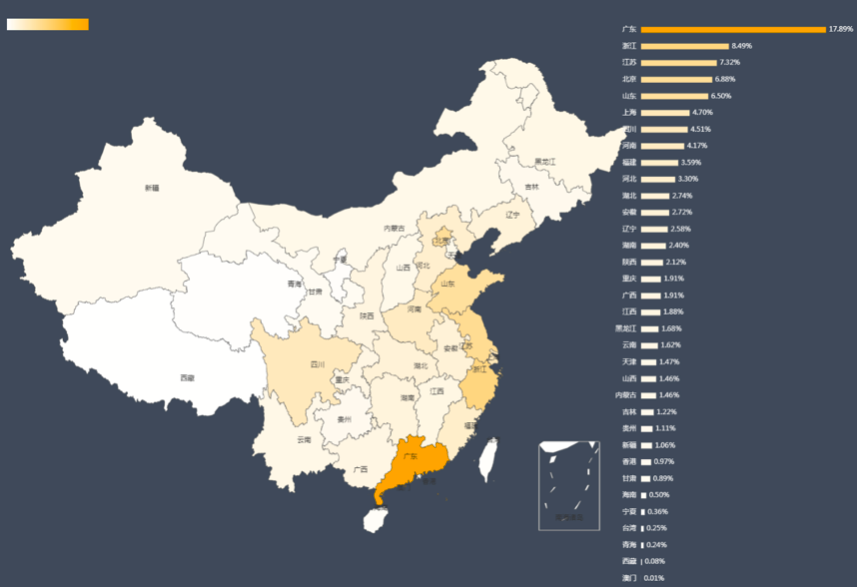

以下是12月遭到勒索病毒攻击的受害者所在地域分布图,同之前几个月的分布情况进行对比,地区的排名和占比变化都不大 。信息产业发达的地区仍是被攻击最严重的区域。

受攻击地区分布图

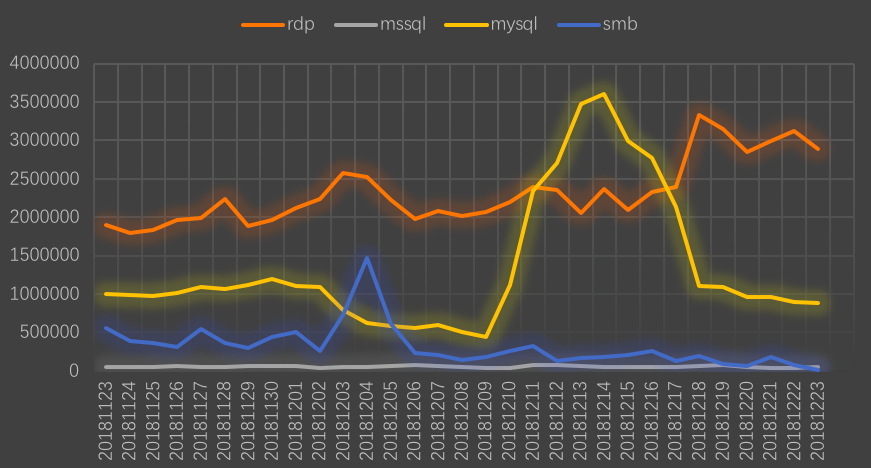

通过对360互联网安全中心弱口令攻击数据进行统计分析发现,本月除了MSSQL弱口令攻击的数据趋势平稳,其他几种弱口令攻击在本月的攻击量都有上涨。其中,上涨趋势最为明显的是MySQL弱口令攻击——12月16日,通过MySQL弱口令进行攻击的量达到了最高峰。在以往几个月的统计中,MySQL弱口令攻击量都是低于RDP弱口令攻击量的,但在本月的10日到17日期间却超过RDP弱口令攻击量。这可能造成更多的用户的机器被用来挖矿。

弱口令攻击各类型趋势图

总结

针对服务器的勒索病毒攻击依然是当下勒索病毒的一个主要方向,企业需要加强自身的信息安全管理能力——尤其是弱口令、漏洞、文件共享和远程桌面的管理,以应对勒索病毒的威胁,在此我们给各位管理员一些建议:

- 多台机器,不要使用相同的账号和口令

- 登录口令要有足够的长度和复杂性,并定期更换登录口令

- 重要资料的共享文件夹应设置访问权限控制,并进行定期备份

- 定期检测系统和软件中的安全漏洞,及时打上补丁。

- 定期到服务器检查是否存在异常。查看范围包括:

- 是否有新增账户

- Guest是否被启用

- windows系统日志是否存在异常

- 杀毒软件是否存在异常拦截情况

而对于本月又重新崛起的这对个人电脑发起攻击的勒索病毒,建议广大用户:

- 安装安全防护软件,并确保其正常运行。

- 从正规渠道下载安装软件。

- 对不熟悉的软件,如果已经被杀毒软件拦截查杀,不要添加到信任区继续运行。