macOS High Sierra(macOS 10.13 )惊现易被利用的漏洞,可令用户无需口令便获取管理员权限(以root用户登录)。

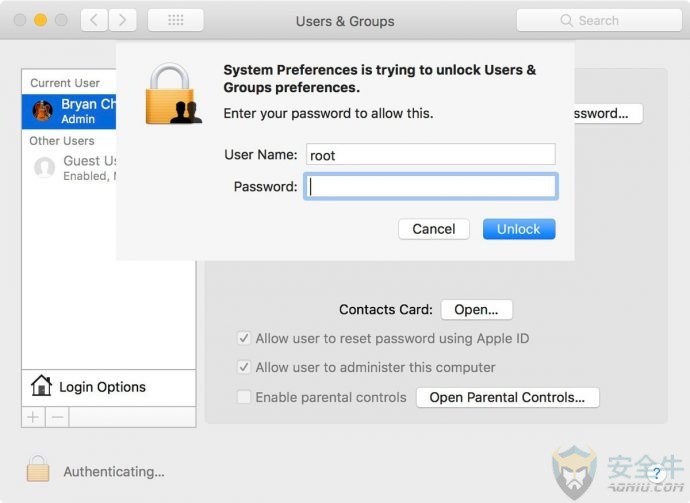

该安全漏洞通过苹果操作系统的身份验证对话框触发,此对话框会在用户需要进行网络和隐私设置的时候弹出,要求输入管理员用户名及口令。

如果在用户名处输入“root”,口令输入框空着,点击“确定”,多点几次解锁,该对话框就会消失,你就获得了管理员权限。而且该操作还可以直接在用户登录界面进行。

可以物理接触到该机器的人都可以利用该漏洞登录,做出额外的伤害,安装恶意软件等等。问题没解决前,用户最好别让自己的Mac机无人看管,也不要启用远程桌面访问。

虽然这一情况明显不是世界末日——远未达到远程漏洞或磁盘解密技术的级别,但苹果公司出现这种失误,还是真的真的让人大跌眼镜。

1天前,程序员乐米·敖汉·厄尔根(Lemi Orhan Ergin)就通过推特公布了该漏洞。苹果开发者论坛上,也早在2周前便有人在悄悄讨论这一安全漏洞。

进入系统偏好设置 > 用户&组,然后点击那把锁头做修改。用“root”用户名登录,口令留空,多试几次。结果让人难以置信哦!

——乐米·敖汉·厄尔根(@lemiorhan) 2017.11.28

你也可以用这种方法登录。2017年了,这可是国际性后门啊!

——Earle Ady (@earle) 2017.11.28

情况越来越糟,你还可以用这一编程失误来禁用FileVault(注:苹果系统里的一项保密措施)。

上帝啊,这真的能行,你可以用它做任何事,包括关闭FileVault!苹果啊,干得漂亮。

——Jon (@jonp__) 2017.11.28

不过,应急措施也不是没有。只要你设置了一个root口令,上述空口令花招就耍不起了。所以,马上设置一个root口令吧。

有管理员权限的用户,可以在终端里输入以下指令:

sudo passwd -u root

输入你当前的口令,然后为root用户再输个新口令。

媒体记者在自家办公室里今年9月发布的High Sierra系统上重现了这个漏洞。苹果发言人目前没有做出任何评论。很明显,这都是因为该操作系统不小心创建了一个空的root账户:

真是谢谢了。我们已经在2台Mac机上验证了此漏洞,还写出来了。创建新root账户,没口令,不用sudo就执行root指令。

——Paul Wagenseil (@snd_wagenseil) 2017.11.28

这可不是我们理解的无口令未来。

——Mike Hanley (@mhanley_duo) 2017.11.28

基本上,这就是苹果最新操作系统(之前被称为 OS X )最近的一个令人尴尬的漏洞了。10月,果粉指出,High Sierra还会做出暴露加密硬盘口令的事儿,甚至还会向非受信应用吐出账户凭证。

该操作系统之前的构建也有毁iMac硬盘的习惯,还会让内核级安全防护措施失效——都是漏洞代码实现的错。

只有期望苹果的工程师在明年的发布中表现更好一点,不然就只能期待iOS向Mac的转换更快点了。目前最新的High Sierra贝塔版还不受影响。

另外,强调一下,如果你开启了远程桌面访问,比如VNC、RDP、屏幕共享,你电脑的管理员权限也可以通过该漏洞获取。千万别忘了设置一个root口令。

苹果正在开发软件补丁来修正该问题——这是个好消息,因为该漏洞能从命令行触发而不仅仅是图形用户界面(GUI)。这意味着恶意软件和恶作剧App就可以悄悄地自动获取High Sierra的root权限,具备了造成真正破坏的能力。

最新动态:

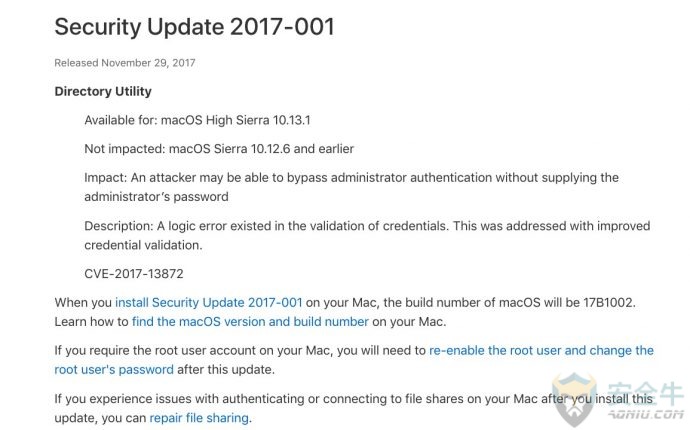

苹果已针对此漏洞,发布编号为2017-001的安全性更新。并提示用户,可以根据macOS系统版本编号是否为“17B1002”来验证漏洞是否被成功修复。

查看系统版本编号方法:关于本机->概览->鼠标左键点击macOS下方的“版本”二字

相关阅读

数秒内破解苹果Mac加密口令

苹果用户注意:Mac固件的可扩展固件接口可被黑客嗅探

苹果手机用户注意 这个漏洞能在WiFi芯片上执行任意代码