首个Android内核型木马感染35万刷机用户,中国成重灾区

俄罗斯安全公司Doctor Web近日发现了代号“Android.Oldboot.1”的Android木马,该木马可能是首个针对Android系统的bootkit(编者按:内核型病毒rootkit的变种,属于技术含量较高的蠕虫病毒种类,驻留在磁盘启动分区和内存中,很难删除)。

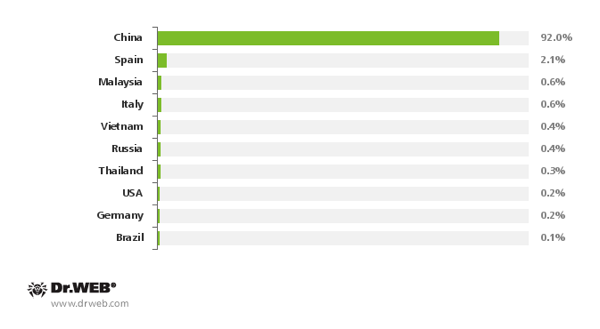

据悉该木马目前已经感染了35万个Android手机,感染分布地区包括西班牙、意大利、德国、俄罗斯、巴西、美国和一些东南亚国家,但是值得注意的是,其中92%的被感染设备位于中国。(下图)

中国成重灾区,或因刷机泛滥

Doctor Web指出,与常见的Android恶意软件不同,Android.Oldboot木马并不通过浏览网页、打开电子附件或者下载带毒应用传播,其主要传播途径是通过人工刷机(通过修改系统初始化模块的代码,将木马的一个组件写入到磁盘启动分区。)

受感染的设备每次开机都会加载代码释放libgooglekernel.so文件和GoogleKernel.apk应用,分别放置在/system/lib和/system/app目录下,表面上作为合法的Android系统服务和应用运行,实际上被用来连接远程服务器,接收黑客命令,甚至能下载、安装或移除手机中的其他应用。

Doctor Web建议用户避免购买中国手机厂商生产的系统不够“干净”的产品(安全牛点评:实际上中国手机市场的ROM刷机的泛滥并不限于中国品牌手机,热门国际品牌产品面临同样的问题)。并尽量不要自行采用第三方ROM进行刷机。

关键词: