钓鲸

钓鲸威胁,或者说针对高管的欺诈攻击,70%的公司企业都见证了这种基于电子邮件的欺诈攻击一直在持续增长。随着年初报税季的来临,诈骗犯们纷纷瞄准公司财务部门,发出貌似来自公司高管的电子邮件,钓鲸欺诈活动愈演愈烈。照片分享服务Snapchat(阅后即焚)和希捷科技公司的雇员个人信息泄露事件便是钓鲸活动的典型案例。

电子邮件安全公司Mimecast就此披露了现实世界中针对高管的10封典型欺诈邮件。

01. 忙不得面谈

该攻击源于纽约,攻击者注册了一个与公司类似的域名,用阿拉伯数字“0”代替了其中的英文字母“o”。还有其他的社会工程行动试图将对话限制在用电子邮件进行,比如说自己很忙,有会议要开,但又有任务布置给你等等,目的是为了避免被察觉。

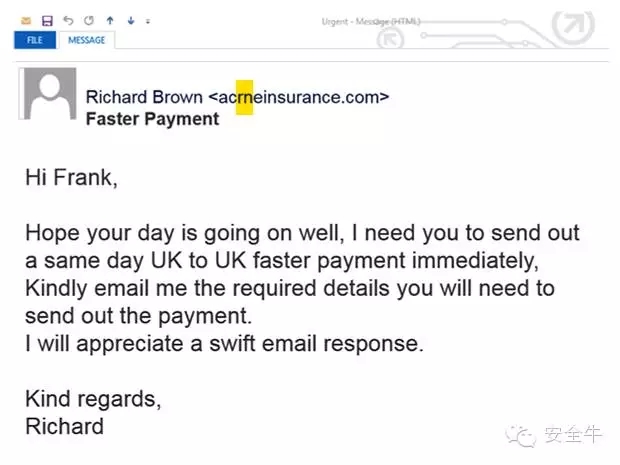

02. 钱要得很急

此邮件服务器地址可追踪到多伦多,攻击者注册了一个与被攻击对象相似的域名,用两个英文字母“rn”替换掉了域名中的单个英文字母“m”。邮件里用敦促的语气要求尽快支付某笔款项。

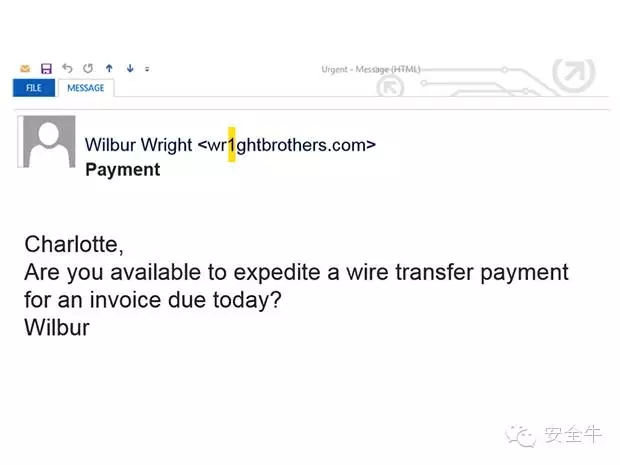

03. 很仓促的攻击尝试

这封邮件看起来很蹩脚,因为邮件地址中的阿拉伯数字“1”真的太显眼了。但事务繁忙的CEO在手头有千万件事等着安排的时候恐怕也不会仔细看。该邮件被追踪到了纽约的服务器上。

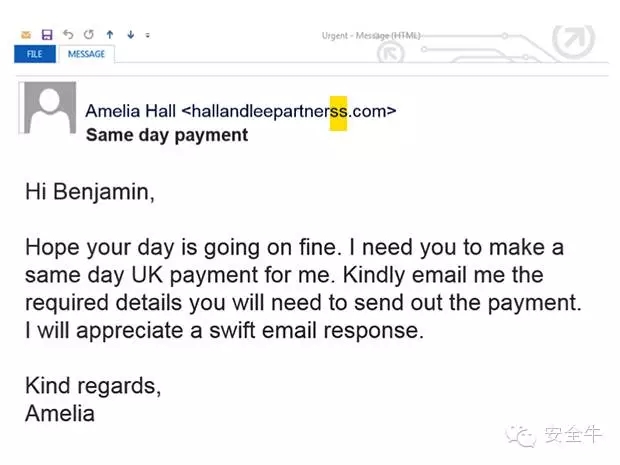

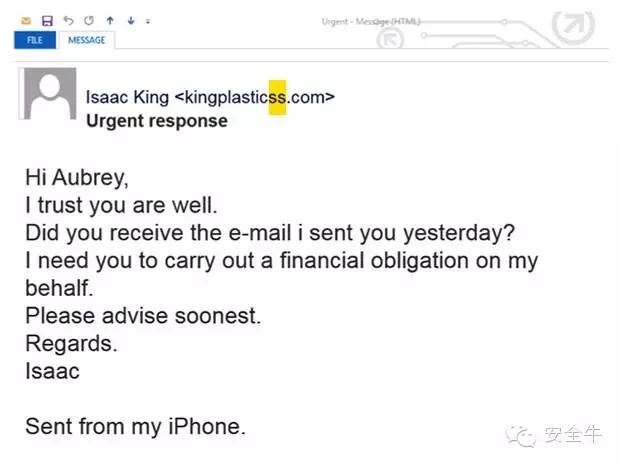

04. 晃眼的复数形式

又是相似的域名,区别仅仅是多加了一个很容易被误认为是复数形式的“s”。

05. 钓鲸之王

发出这封邮件的人估计与上一封邮件的作者是同一个,都采用了多加一个“s”的方式来伪装CEO邮件地址。不过,到底是怎样的人才会用“最快地”这种词啊?

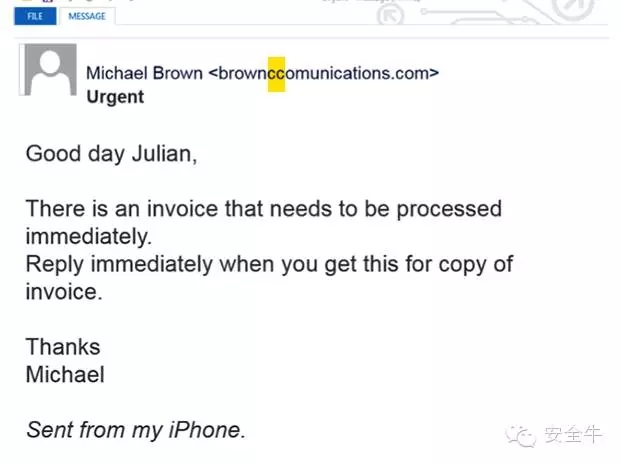

06. 我说了要“立即”

这封邮件被追踪到了南非东北部的约翰内斯堡,至少邮件发出的服务器是在那儿吧。很隐蔽地在邮件地址里用了两个“c”来伪装。

07. 应付款项,在线等

说得好像自己真的是CEO似的,还弄了个貌似CEO网页邮件服务的Hotmail账号。以后看到这种电子邮件地址,心里的警报就该拉响了。

08. 《绝命毒师》

希望CEO 们在发觉这是绝命毒师(或许不是美剧里的那位)来信之时能立即逃离。攻击者注册的邮件地址跟真实公司的地址还蛮像的。

09. Gmail就完事了?

竟然懒到直接用Gmail地址来耍CEO,不知道有公司域名这回事?

10. 还是太忙了

又一个试图用长得像CEO网页邮件服务的Gmail账号行骗的。不过倒是附加了其他的社会工程活动来将对话限制在邮件上。