通过对心脏起搏器所使用的通信协议进行分析,玛丽·莫尔发现医疗设备可泄露出大量信息。

玛丽·莫尔(Marie Moe)在四年前出现心率不齐症状之后装上了心脏起搏器。不久之后,莫尔找到了这种贴身设备的说明书,并与剑桥大学工控安全专家艾里安·莱福伊特(Eireann Leverett)一起,研究该设备的重要组件,以保证她的心脏正常跳动。

莫尔曾经供职于挪威计算机应急响应小组。她发现心脏起搏器拥有两个无线接口:近场通信(NFC)电子组件被用于在医院查房时和医疗设备交换数据,另一个则用于和床头设备通信。

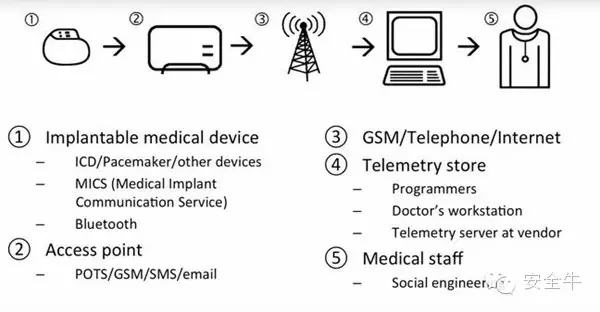

将信息从心脏起搏器传给医生的数据流

通过短信、3G、标准因特网等通讯信道,床头设备将敏感医疗数据从起搏器传送到远程服务器,然后传到医生的工作站。

莱福伊特担心,这些信道的安全性难以保证,此外,服务器往往托管在国外,这都导致了隐私方面的麻烦。

就我个人而言,我并不担心被远程暗杀,我更担心软件缺陷。

莫尔从 eBay 上购买了一个信息采集器(hub to tinker),而“它实际存储了病人的更多信息”。该设备完全可以通过互联网访问到。

“作为病人,我相信我的设备工作正常,并且每个缺陷都已被供应商纠正,但我希望看到更多测试和研究,因为我们不可能总是相信供应商。”

莫尔和莱福伊特在研究过程中找到了另外一些存在漏洞的设备,一些使用蓝牙,另一些则将关键的设备信息泄露给亚马逊云。某健康监控设备企业的开发人员在亚马逊 AWS 客服论坛上发帖称,“我们患者的生命健康受到了威胁”。他们表示,他们监控了“数百位”在家的心脏病患者,并且在过去24小时内没有收到他们的心电信号。

在测试中,所有的关键医疗设备均容易遭到黑客攻击,有时使用数米远之外的无线信号就能完成信号传输。除颤器被关闭、胰岛素泵倾泻出所有激素外,数千家医院的网络关键设备和数据库也容易遭到攻击。

我们不希望炒作医疗设备漏洞的话题。我们希望说明黑客测试能够拯救生命,而且可以在全球范围内成为拯救生命的资源。

除了莫尔之外,还有几位研究人员致力于督促关键医疗设备厂商完善安全措施。杰·莱德克里夫(Jay Radcliffe)研究了他的胰岛素泵,并在2011年 Black Hat 大会上分享了成果;自由软件倡导者卡伦·桑德勒( Karen Sandler)探索了她的心脏除颤器。雨果·堪普斯(Hugo Campus)努力攻破他的除颤器,以获得医疗数据。

这些医疗黑客去年成功游说美国国会,在限制黑客研究并入侵医疗设备的 DMCA 法案上打开了缺口。

软件漏洞不仅与网络安全有关。

根据莫尔回忆,在给起搏器设置错误的心脏拍数后,设备必须重新调试,这让她差点在考文特花园站的楼梯上晕倒。

一系列的测试显示,起搏器软件配置错误导致了该问题。