基于行为检测的挖矿木马检测技术的研究和有效实践

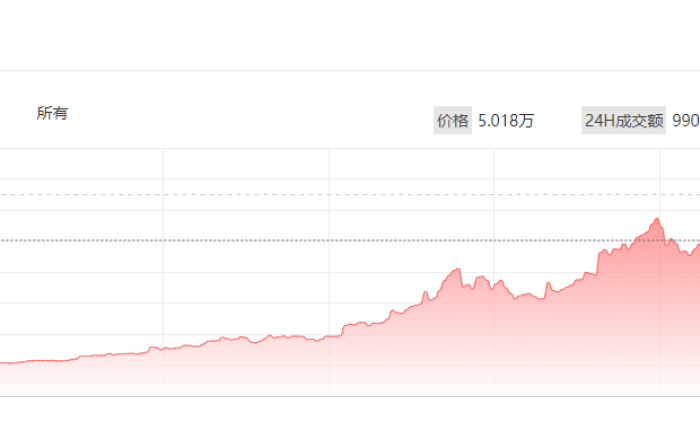

在近些年区块链技术的普及和加密货币投资的高额回报背景下,加密货币凭借其去中心化、匿名度高、全世界流通以及免税等特性,已成为当下全球最热门的投资品类。

标签:挖矿木马, 金睛云华年度挖矿木马研究报告: 2018从“蛰伏”到“鼎盛”

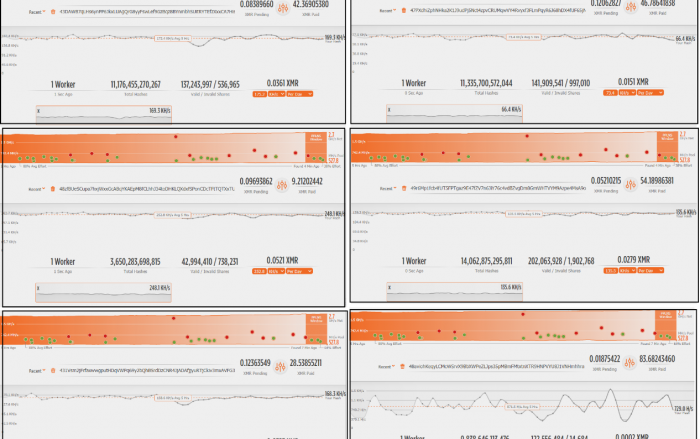

2018年挖矿木马变得更加成熟,幕后操纵者由“野路子”黑客转向商业化程度极高的黑产组织。黑产家族间的合作,使受害计算机和网络设备的价值被更大程度压榨,也给安全从业者带来更大挑战。

标签:windows服务器, 挖矿木马, 黑产图解Windows平台挖矿木马攻击趋势

挖矿木马在2018年上半年依旧保持迅猛的发展速度,本文将通过360互联网安全中心的监控数据,展示挖矿木马在2018年下半年的攻击趋势。

标签:Mimikatz, Satan, windows服务器, 加密货币, 挖矿木马, 漏洞poc从寄生虫到僵尸网络 挖矿木马大起底

和普通木马一样,“挖矿木马”也是通过特定程序非法控制他人计算机,但不同之处在于,挖矿木马的作用是通过消耗被害主机的资源来获得虚拟数字货币,相比其他木马更具隐蔽性。

标签:IOC, 僵尸网络, 挖矿木马, 黑产360发布2017年度挖矿木马研究报告 “永恒之蓝”成挖矿攻击利器

挖矿木马主要有两种敛财方式,僵尸网络和网页挖矿。早在WannaCry爆发之前,就有挖矿木马利用“永恒之蓝”进行传播。

标签:僵尸网络, 挖矿木马, 永恒之蓝