【黑客代码】恶意软件博物馆

著名的互联网档案网(Internet Archive,也称“网站时光倒流机器”)新开了一个栏目,“恶意软件博物馆”,里面展示了上个世纪80年代至90年代的各种病毒

标签:GCHQ, 密码, 恶意软件, 漏洞利用熊猫实验室:Q3每分钟产生158个新的恶意程序

约四分之三为木马,9%的是病毒,4%的是蠕虫。其中木马数量较上季度涨了13%,取代了上季度病毒数量涨幅的第一位置,病毒数量此季度下降了10%。

标签:恶意软件, 熊猫实验室前苏联国家信用卡犯罪活动创造了6.8亿美元市场

俄罗斯网络安全公司集团IB发布的报告显示,从2013年7月和2014年6月,前苏联国家信用卡犯罪活动创造了6.8亿美元市场,今天讲俄语的黑客们仍然是全球高科技犯罪最重要来源之一。分析师表示,现在东欧国家信用卡黑市看起来像任何其他合法的在线市场没有不同。

标签:恶意软件, 数据泄露从取款机上盗走近千万美元的恶意软件

针对自动取款机的攻击,安全人员已经警告了数年。最引人瞩目的就是2010年的黑帽大会上,Barnaby Jack当众演示让取款机吐钞。Jack的方法是用钥匙打开取款机的外盖,物理访问到取款机的USB端口,然后使用漏洞利用程序控制取款机。

标签:ATM, 恶意软件奥巴马医保网站遭黑客入侵 被上传恶意软件

据国外媒体报道,美国官员日前透露,今年7月时曾有名黑客入侵了医保注册网站HealthCare.gov,并上传了恶意软件。

标签:WEB安全, 个人信息安全, 安全漏洞, 恶意软件一天新增2000多恶意程序――移动互联网呼唤安全屏障

根据国家互联网应急中心的监测,今年上半年,新增的移动互联网恶意程序超过了36.7万,虽然恶意程序增长速度有所放缓,但绝对数量仍然居高不下。其中,传播移动互联网恶意程序的网站域名811个,存在移动恶意程序的应用商店大于300家。

标签:Android恶意软件, 个人信息安全, 恶意软件, 移动安全, 隐私保护中国黑客窃取MH370调查的机密资料

在马航MH370调查迟迟没有进展之际, 马来西亚调查马航MH370事故的官员的电脑最近被来自中国的黑客袭击, 窃取了关于调查的机密资料。

标签:恶意软件, 数据泄漏, 隐私保护卡巴斯基:掀开Turla网络间谍攻击行动的真面目

Turla,又被称为Snake或Uroburos,是目前发现的最为复杂的网络间谍攻击行动之一。近日,随着卡巴斯基实验室检测到Epic对其用户的攻击企图,Turla的神秘面纱终于被掀开。卡巴斯基实验室针对这一攻击行动的最新研究表明,Turla是一个多阶段的攻击行动,而Epic就是该行动中的第一个阶段。

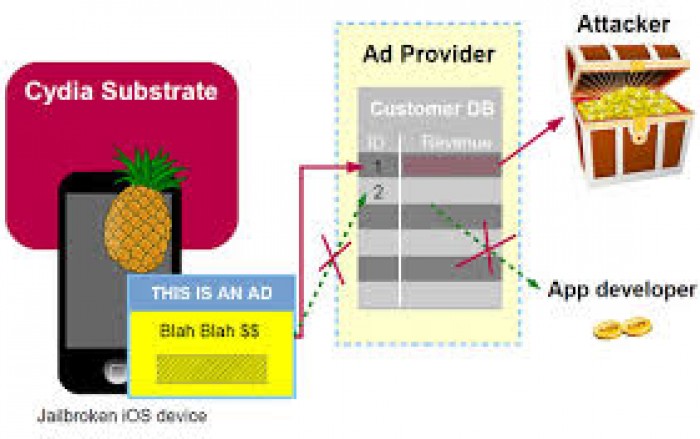

标签:Epic Turla, 僵尸网络, 安全报告, 安全漏洞, 恶意软件至少75000台越狱iOS设备感染名为AdThief的手机恶意广告应用

当你将手中的iOS设备越狱那一日起,即意味着你要承担相当大的风险,虽然你能够使用越狱前无法使用的插件与便利性,但也意味着你的iOS设备已经不设防 备。再一次,这一点被一位信息安全研究员Axelle Apvrille指出,据他称,至少75000台越狱iOS设备暴露在一种旨在投放广告的恶意软件AdThief下。这种恶意软件能够使用不同的广告 SDK及修改开发者ID,使得受感染设备无端跳出各种广告并将广告利润转至给进行攻击的黑客。

标签:APP黑名单, 广告软件, 恶意软件恶意软件采用“密写”技术, 把代码隐藏在图片像素中

“密写”技术在很多侦探小说和谍战电影中经常会出现。 间谍用密写药水把情报写在白纸上, 收到情报的上级再通过显影技术把情报还原出来。最近, 戴尔SecurityWorks的安全研究人员Brett Stone-Gross发表了一个报告, 发现了一个新型恶意软件“潜伏”, 这个恶意软件的最大特点就是, 把恶意代码通过隐藏在BMP图片的像素中以躲避杀毒软件。

标签:"密写“技术, 僵尸网络, 恶意软件间谍软件商被黑 40GB源码泄露

上周,有黑客声称入侵了Gamma Group的内网,获取了多达40GB的内部文档和恶意程序源代码。其中就包括了finfisher的代码及文档。finfisher是一个由政府和执法部门出于监视目的而使用的间谍软件。Gamma Group是一家专门给政府和执法机构提供间谍软件的欧洲公司。

标签:WEB安全, 恶意软件, 数据泄露外媒称澳大利亚外长出访欧美期间电话被黑客攻击

中国日报网8月17 日电,据俄罗斯媒体8月17日报道, 据澳大利亚《先驱太阳报》报道,澳大利亚外长毕晓普出访乌克兰、荷兰和美国就马航客机空难事件谈判期间手机电话被黑客攻击。

标签:个人信息安全, 恶意软件, 移动安全, 网络战争Palo Alto Networks揭示以企业为目标的网络威胁新来源

企业安全领域引领者Palo Alto Networks7月23日公布,尼日利亚的网络罪犯已将通用恶意软件攻击渗透到商业领域,而此前这并不是他们的主要目标。

标签:恶意软件IEEE扩大反恶意软件的倡议

IEEE的标准组织已经发布了两个新的反恶意软件倡议,旨在帮助软件和安全厂商们定位那些已经插入其他软件的恶意软件,并通过减少错误判断来改善恶意软件检测性能。

标签:APP黑名单, IEEE, 恶意软件迈克菲实验室报告显示 2014 年初移动恶意软件越发“注重诚信”

迈克菲实验室今日发布了《迈克菲实验室威胁报告(2014 年 6月)》,揭示了利用合法应用程序和服务的流行度、功能以及漏洞实施攻击的恶意软件伎俩,突出强调了移动应用程序开发人员需要对其应用程序安全性保持更高的警惕,警示用户在授予权限时务必加倍小心.

标签:安全APP, 恶意软件, 移动安全, 隐私保护企业全面狙击恶意软件需要考虑四大问题

但随着攻击者越来越狡猾,公司需要判定一下企业当前的方法是否足以防止最新的威胁。企业应当把传统的基本安全方案与更新更高级的技术结合起来,使其涉及到信息资产的各个方面,从而全面地保护内部资产。

标签:安全管理, 恶意软件企业防御恶意软件威胁需要考虑四大问题

几乎任何一家公司都理解恶意软件的真正威胁,而且也都部署了某种安全手段,例如防火墙、反病毒软件或更高级的其它措施。但随着攻击者越来越狡猾,公司需要判定一下企业当前的方法是否足以防止最新的威胁。

标签:安全策略, 安全管理, 恶意软件