2018年网络安全的三个新动向

随着网络安全的发展,2018可以预期的东西很多。勒索软件会更加复杂。你的数据能被用来以各种方式对你下手,内部人威胁和为外部威胁干活的合法承包商,要求有更多经过严格审查的内部人才。

标签:内部威胁, 勒索软件, 数据安全, 网络安全亚信安全童宁:网络威胁态势不断复杂精进 安全防护技术需持续升级

信安全已经建设了本地威胁情报中心,通过本地威胁情报智能联动防护体系来实现本地疑似威胁自动上报、威胁情报实时更新、疑似威胁自动分析与反馈,实现从“事件响应”到“持续响应”的转换,有效应对威胁回溯和威胁预测的挑战。

标签:勒索软件, 未知威胁发现, 调查取证安全解决方案转向机器学习

正如网络罪犯用多态恶意软件和无文件攻击打败了第一代特征码防御,安全人员似乎也意识到了这些问题,正积极调查或部署第二代基于机器学习的行为检测系统予以响应。

标签:勒索软件, 恶意软件, 机器学习, 终端安全勒索软件:持续进化的“朝阳产业”

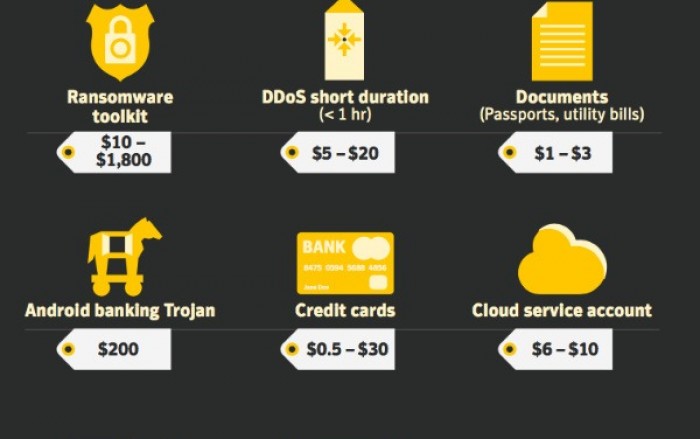

目前为止,勒索软件已经很大程度上被技术含量不怎么高的程序员掌握了,复杂性不再必要;同时,作为烟雾弹被使用的勒索软件,其加密部分将被更多的用于隐藏并模糊到更传统的网络盗窃和网络间谍活动的踪迹。

标签:Carbon Black, 勒索软件, 市场规模, 暗网, 赎金Palo Alto Networks推出全新高级终端功能 强化对勒索软件的防御

这些基于签名的产品所提供的防护功能仍旧大大落后于勒索软件的攻击速度,这些攻击可在几分钟内影响并传播到整个企业,而如果客户接收签名更新的话则需要以小时或者天来计。

标签:Palo Alto networks, Traps, 勒索软件, 终端安全勒索软件推动大中华区网络保险订单飙增

对以中小型企业为主的行业来说,由于企业资源有限,网络安全优先级不高,因而网络攻击可能造成极其严重的影响。网络保险可以保护公司免受勒索攻击,还可以补偿调查成本和赎金。

标签:勒索软件, 网络保险调查|勒索软件到底勒索了多少钱?

通过追踪区块链支付,以及与已知样本作对比,研究者们建立了勒索软件生态系统全景视图。他们发现,勒索软件的受害者在过去2年中支付了2500多万美元赎金。

标签:勒索软件, 赎金供应链安全五大关键数字风险的思考

尽管物联网(IoT)携诸多优势渗透我们的日常生活,但也给我们的供应链系统带来了网络攻击和其他漏洞利用的威胁。随着公司企业和研究人员对端到端供应链的普及宣传,供应链也逐渐成为网络攻击的一大重点目标。

标签:供应链安全, 勒索软件, 安全意识, 安全漏洞调查︱英美20%的网民仍然对钓鱼或勒索软件一无所知

安全培训人员建议企业把重点放在安全培训和安全意识工作上。这种双重努力一方面可以培养出能妥善处理自身的数字安全问题的员工,另一方面还可以帮助员工积极地发现威胁和应对问题,以免小问题酿成大事故。

标签:勒索软件, 安全培训, 安全意识, 钓鱼利洁时集团因勒索软件损失1亿英镑

没有哪家公司能保证不受任何恶意软件攻击。虽然遵循最佳实践和部署层次化安全防御措施可以减小风险,但很明显,每家公司都应备下灾难恢复计划,以便在最坏情况发生的时候能尽快响应并恢复正常。

标签:利洁时, 勒索软件, 灾难恢复平心而论:机器学习如何应对勒索软件

恶意软件作者也可获得这些安全工具,调整自己的代码,查看能否规避检测。有些网站已提供了用主流安全系统检测软件的接口。最终,恶意软件作者会开始创建他们自己的机器学习模型,对战安全人工智能。

标签:勒索软件, 机器学习Petya勒索软件攻击预警更新:赛门铁克进一步解析Petya勒索软件

网络攻击者在最初Petya入侵企业网络的过程中,使用了MEDoc。MeDoc是一种税务和会计软件包,该工具在乌克兰被广泛使用,这也表明,乌克兰企业是攻击者此次攻击的主要目标。在获得最初的立足点后,Petya便开始利用不同方式在整个企业网络中进行传播。

标签:Petya, 勒索软件, 赛门铁克直接锁定PLC!针对工控系统的勒索软件分析

工控领域厂商对于勒索软件的警惕性并不高或者即使意识到严重性也没有实际采取措施来未雨绸缪,甚至很多厂商直接回避问题,这种消极心态对于预防和解决勒索事件十分不利。

标签:PLC, 勒索软件, 工控安全勒索软件损失2年增15倍 2017年可达50亿美元

尽管支付比特币以期找回数据的勒索受害者比例在下降,勒索软件攻击相关损失总额却在激增。赎金现在反而成了所有因勒索攻击造成的损失中最无关紧要的部分。

标签:勒索软件, 安全意识, 安全防护你以为只有WannaCry滥用了NSA漏洞?早有隐秘后门走在前面

害范围可能之前认为的要大很多。至少有3个不同组织,自4月底开始,就在利用NSA漏洞利用程序来感染企业网络。

标签:NSA, 僵尸网络, 勒索软件, 安全漏洞亚信安全成功抵御全球第一只勒索蠕虫WannaCry

和传统的其他厂商不同,亚信安全将重点聚焦在事前如何预防,而基于行为监控的勒索软件防护模块在这次事件中的表现很好地佐证了这一点,让我们在没有病毒码之前,就进行了有效防护。

标签:wannacry, 勒索软件