网络安全公司ESET的研究人员今天宣布,他们发现了一个前所未有的恶意软件框架,该框架具有当今很少见的高级功能。

ESET将这个恶意软件框架名为Ramsay,表示该恶意软件工具包被设计用来感染物理隔离的计算机,可以将Word和其他敏感文档藏入一个隐蔽的存储容器中,等待合适的泄露机会。

Ramsay是一个重大发现,因为安全界很少看到能够攻击物理隔离设备的恶意软件,通常来说,物理隔离是公司可以采取的最严格和有效的敏感数据安全保护措施。

什么是物理隔离网络

物理隔离系统是与公司网络的其余部分隔离并与公共互联网断开的计算机或网络。

物理隔离的计算机/网络经常出现在政府机构和大型企业的网络中,它们通常存储着绝密文件或知识产权。

渗透物理隔离网络通常被视为安全漏洞的圣杯,因为破坏或渗透物理隔离系统的难度极大。

RAMSAY可能会“破防”

ESET在今天发布的一份报告中指出,Ramsay几乎就是专门为破防物理隔离网络而开发的。

根据ESET收集的信息,使用Ramsay工具箱的攻击可以通过以下模式进行:

- 受害者将收到带有RTF文件附件的电子邮件。

- 如果受害者下载并运行文档,则该文件将尝试利用CVE-2017-1188或CVE-2017-0199漏洞让用户感染Ramsay恶意软件。

- Ramsay的“收集器”模块将启动。该模块搜索受害者的整个计算机,并将Word、PDF和ZIP文档收集到一个隐藏的文件夹中。

- Ramsay的“传播器”模块也将启动。此模块将Ramsay恶意软件的副本添加到在可移动驱动器和网络共享上找到的所有PE(便携式可执行文件)文件中。

- 恶意软件会一直等到攻击者部署另一个可以窃取所收集数据的模块。

ESET表示,在研究期间,尚未发现Ramsay的数据提取模块。

尽管如此,ESET表示该恶意软件已被广泛使用。

ESET研究人员Ignacio Sanmillan说:

我们最初在VirusTotal中找到了Ramsay的一个实例。”“该样本是从日本上传的,这使我们发现了该框架的其他组件和版本。

已经发现了三个Ramsay版本

ESET表示,他们已经跟踪了三种不同版本的Ramsay恶意软件框架,其中一个版本于2019年9月编译(Ramsay v1),另外两个版本编译于2020年3月上旬至下旬(Ramsay v2.a和v2.b)。

Sanmillan说,ESET发现“大量证据可以得出结论,该框架处于开发阶段”,并且黑客仍在修改代码。

例如,电子邮件的传递方法多种多样,在最近的Ramsay版本中,该恶意软件还在Word文档之外收集了PDF和ZIP文件。

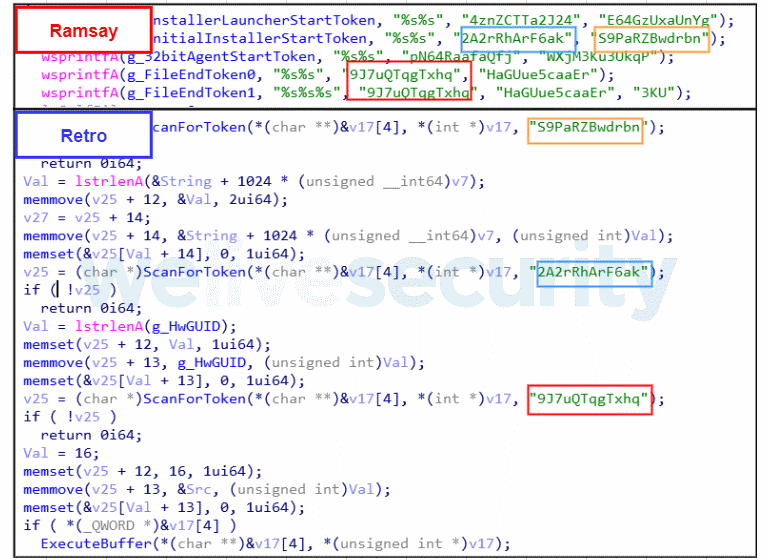

研究人员尚未正式归因于谁可能是Ramsay的幕后推手。但是,Sanmillan表示,该恶意软件包含与Retro一起的大量共享工件,而Retro是由朝鲜黑客组织DarkHotel开发的一种恶意软件。

Ramsay-Retro代码的相似之处 图片来源:ESET

相关阅读