昨日发生的12306用户信息泄露事件,应该是今年传播最快聚拢媒体报道最密集的年度新闻之一。短短几个小时之内,各大科技媒体、安全专业网站、新闻门户乃至各大广播电视都先后报道了事件,公安机关也第一时间介入调查。首先曝出消息的乌云网,被蜂拥而来的访问者人工DDoS,一连数小时无法访问。

12306官网被黑?利用struts漏洞拿到12306官网的控制权限?22G用户数据库可下载?撞库而已?一时间传言四起,媒体忙着询问消息做报道新闻,安全研究人员埋头苦干寻找泄露源头和证据,信息收藏的爱好者四处打听哪里有下载,听说事件的剁手党忙不迭的登录网站修改密码……绝对称的上是全民皆动。

从昨日乌云网曝出此消息之后,到现在正好是整整一天的时间。安全牛和大家一起回顾这24小时里都发生了什么。

12月25日 10:59分

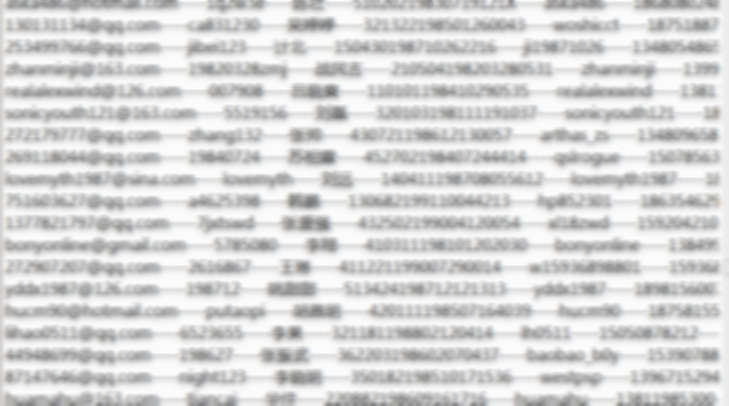

国内第三方漏洞平台乌云网曝出消息,大量12306用户数据包括用户帐号、明文密码、身份证和邮箱在内的12306用户信息在互联网上疯狂传播。

一个小时后,一些科技媒体就贴出了百十字的简讯报道。事件开始发酵。

下午2点多钟,经过初步的验证和调查,专业媒体安全牛发布报道,13万用户数据的文件真实可用,同时18G、22G的传闻在安全圈迅速流传。

下午3点多钟,12306官网发出公告,声明“网上泄露的用户信息系经其他网站或渠道流出”,“公安机关已介入调查”。

几乎是同时,安全公司知道创宇微信平台发出初步研究结果,13万用户数据为真,且很可能通过“撞库”方式得到(意味着不是直接从12306的数据库中获取),18G文件下载的事“不成立”。

至此,事件进入已有消息加倍扩张阶段,传统媒体大放异彩的时间,没有新的消息再出现。

但到了晚上,新的消息再次出现。安全圈内有人发现,12306的子域名网站发现高危漏洞。该漏洞可拿到服务器最高控制权限。早在2013年该漏洞就集中曝发过一次,但当时并未涉及到12306。

今日凌晨1点04分,许多人都已进入梦乡的时候,乌云平台贴出了该漏洞的简要信息:“12306某服务平台存在命令执行,服务器可以被入侵”;“细节已通知厂商并且等待厂商处理中”。

于是又是一个不眠的夜晚。下面一段的内容纯属猜测:

大量白帽黑帽争相验证该漏洞的有效性,但无一例外都是同一个结果:可以进入服务器,可以拿到命令执行权限,可以上传下载文件,但不可以拿到12306的数据库。别说拿到,见都见不着。

天亮了,新的一天又已开始。

12306事件24小时的进程如下:

1. 有人通过撞库手段得到了13万的12306用户数据,放到网上传播或售卖;

2. 乌云网披露12306用户信息泄露一事;

3. 研究人员发现此事很可能为撞库导致,并且没有更大数据的泄露;

4. 12306发布公告,声明信息为其他渠道泄露,公安机关介入调查;

5. 乌云披露12306存在高危漏洞。