从数据破坏攻击到工控制系统攻击,伊朗拥有强大网络攻击武器库。

1 月 3 日,据中国日报网报道,美国无人机在巴格达用导弹暗杀了伊朗少将苏莱马尼 (Qasem Soleimani)。Wired 杂志撰文指出,此举将招来伊朗黑客部队的报复,内容如下:

多年来,美国与伊朗的紧张关系一直处于危险边缘。而被普遍认为是伊朗第二号权力人物的伊朗将军苏莱马尼遭遇无人机刺杀,无疑使本就紧张的局势变得一触即发。现在,世界在等待伊朗的回应,伊朗似乎可能会重新动用该国已经埋伏多年的重器:黑客部队。

在周四的攻击后,军事和网络安全分析师警告说,伊朗很可能发起一波破坏性的网络攻击浪潮。伊朗已经花费了数年的时间培养黑客能力,不仅可以执行大规模破坏计算机设备的行动,而且还可以对电网和供水系统等西方关键基础设施进行攻击(尽管可能性很小)。

纽约夜景 图片来源:NASA

兰德 (RAND) 智库的政治科学家阿里安·塔巴塔拜 (Ariane Tabatabai) 说:

网络攻击无疑是一种选择,对伊朗来说是可行的,而且可能是唯一选择。

塔巴塔拜指出伊朗与美国之间冲突的不对称属性:伊朗的军事资源已经耗尽,而且它没有核武器或强大的国家盟友。这意味着它很可能会使用弱者与强者战斗时常用的武器,例如非国家的恐怖分子、民兵以及黑客。

如果要能够与美国匹敌,与之抗衡并制止它,伊朗就必须在一个更加平等的领域——网络空间来与美国抗衡。

国家黑客攻击工控系统打击对手并非没有成功的先例。2016 年 12 月,俄罗斯使用代号 Industroyer 或 Crash Override 的恶意软件在乌克兰首都基辅制造了短暂的大停电。2017 年,身份不明的黑客在沙特阿拉伯一家炼油厂部署了一种名为 Triton 或 Trisis 的恶意软件,企图禁用安全系统。这些攻击中的某些攻击,特别是 Triton 攻击,有可能造成身体损伤,直接威胁目标设施内部人员的安全。

他们有能力造成严重破坏。

伊朗黑客的杀手锏:一言不合就抹硬盘

2007 年,美以联合情报行动在伊朗纳坦兹铀浓缩设施中部署了名为 Stuxnet 的恶意软件,摧毁了离心机并严重打击了伊朗的核计划。自那以后,伊朗就开始不断发展网络战能力,将大量资源投入到了黑客攻击中,但并不是像 Stuxnet 这样的外科手术式攻击,而是间谍活动和大规模数据破坏。

Stuxnet 攻击之后,伊朗政府和各机构中设立了多个网络作战单元,包括苏莱曼尼直接领导的 Quds,这些黑客部队的力量还不足以抗衡美国,但它们有能力造成严重破坏,特别是在他们不担心被追溯暴露的情况下。

New America Foundation的网络安全策略师Peter Singer 指出,尽管此前伊朗的黑客的活动此前曾因隐身需要而受到限制,但他们现在可能反而试图传递非常公开的信息。

伊朗发起的网络攻击形式,很可能复制近年来该国对邻国发动的多次攻击:通过数据擦除恶意软件 (wiper) 破坏目标网络内尽可能多的计算机。伊朗曾使用 Shamoon 和 Stone Drill 等 Wiper 恶意软件在中东邻国造成大规模破坏。2012 年的一次袭击,摧毁了沙特 Aramco 油气公司的 30,000 台计算机,并进而席卷了欧洲和中东。2014 年,拉斯维加斯金沙公司老板谢尔登·阿德尔森 (Sheldon Adelson) 建议对伊朗进行核打击后,遭到伊朗黑客攻击。最近,伊朗的黑客还袭击了阿联酋,卡塔尔和科威特等海湾邻国以及意大利石油公司 Saipem 的私营部门目标,沙特 Aramco 油气公司是其主要客户。

工业网络安全公司 Dragos 的分析师 Joe Slowik 曾领导美国能源部的计算机安全和事件响应团队,他指出:

从我们迄今为止了解到的情况来看,伊朗仍然依赖针对IT系统的数据损毁攻击。

除了金沙事件外,伊朗黑客部队表现得很克制,并未对美国其他机构或设施发动数据损毁攻击,但是苏莱曼尼遇刺案可能会改变这种局势。兰德公司的塔巴塔拜说:

伊朗一直不愿追随美国及其盟友,例如澳大利亚或北约。鉴于昨晚的袭击级别,如果情况有所改变,我不会感到惊讶。

虽然 wiper 磁盘数据损毁攻击是最可能的攻击手段,但 wiper 并不是伊朗唯一的杀手锏。

伊朗黑客组织APT33的攻击目标从IT系统转向工控系统

去年 11 月,在弗吉尼亚州阿灵顿举行的 CyberwarCon 会议上,有安全研究专家指出,伊朗黑客组织 APT33 活动及攻击目标发生变化,将攻击重点从IT网络转移到包括电力、制造和炼油厂等在内的工业控制系统。

不久前,Dragos、FireEye 和 CrowdStrike 等网络安全公司也观察到伊朗黑客组织 (APT33,也称为 Magnallium 或 Refined Kitten)开始寻找进入美国潜在目标的途径,包括能源部和美国国家实验室。这些入侵企图可能是间谍活动的前奏,但也可能被用于破坏活动。FireEye 威胁情报总监约翰·霍尔特奎斯特 ( John Hultquist) 在 6 月告诉《连线》杂志说:

我们不确定这是情报收集,收集有关冲突的信息,还是我们一直以来最大的担忧,这是攻击的准备。但是,刺杀像苏莱马尼这样的领导人,事态严重,势必会挑起公开回应。

布鲁金斯学会:伊朗可能开展更具破坏性的攻击

一些安全研究人员还警告说,伊朗似乎正在开发直接攻击工业控制系统的黑客能力,而不是像 Stuxnet 震网病毒在纳坦兹所做的那样,仅仅攻击计算机,破坏物理系统。微软在 11 月指出,APT33 曾试图获得对某工业控制系统供应商网络的访问权限,这是可能是破坏性供应链攻击的第一步。德拉戈斯的乔·斯洛维克 (Joe Slowik) 表示:他们一直试图在很多地方涉足。

Slowik 还指出,神秘黑客泄露了伊朗的文件,这似乎表明它试图针对电网和供水系统中使用的工业控制系统开发恶意软件,尽管该项目似乎已被搁置。

尽管有信号表明伊朗有针对工业控制系统的野心,但斯洛维克认为,他们可能仍未准备好对这种复杂系统进行攻击。Slowik 表示,就耐心,能力和长期目标而言,工控系统的攻击难度要大得多。” 这意味着伊朗更可能发起简单易行但极具破坏性的 wiper 数据损毁攻击。

但是根据安全研究人员 Wojciech 去年 10 月在安全周刊上发布的工控系统安全报告,美国本土的关键基础设施工控系统端口大量暴露在互联网上,安全形势不容乐观。

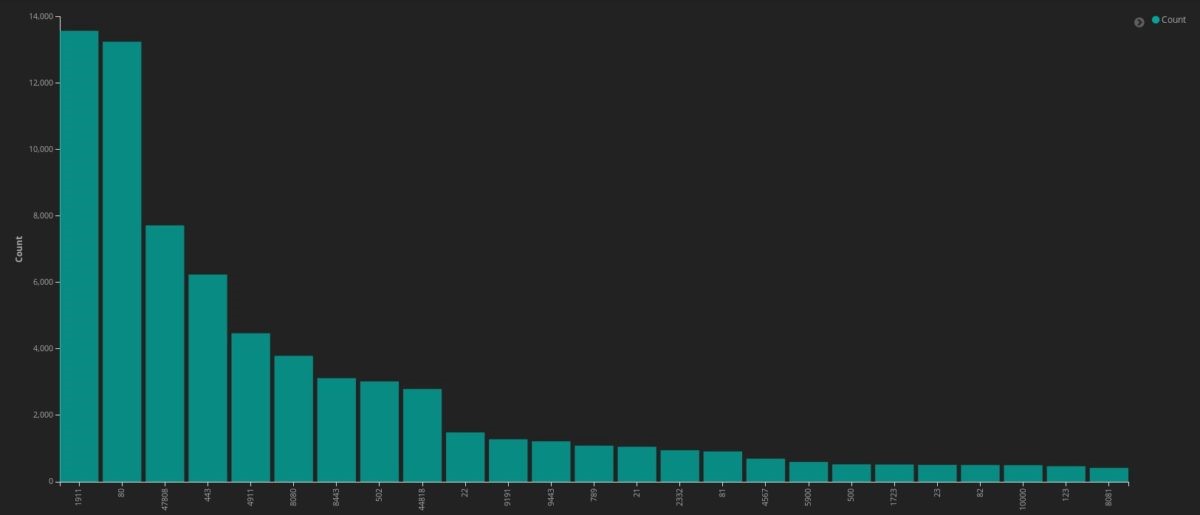

安全研究人员Wojciech用Kamerka工具扫描到已经暴露的2.6万个美国本土工控系统

美国各城市工控系统暴露情况 数据来源:Wojciech

美国本土暴露最多的五个工控系统端口:1911、47808、4911、502、44818

无论如何,伊朗观察家警告说,任何因索莱马尼被暗杀的报复性网络攻击都不会是故事的最终结局。尽管网络攻击是一种快速,低风险的选择,但当伊朗失去像索莱马尼这样的重要官员时,很可能会采取更加激烈的,实际的物理反击(一次成功的工控系统攻击,同时也是物理攻击)。

参考Wired原文地址:

https://www.wired.com/story/iran-soleimani-cyberattack-hackers/

相关阅读