任何一位航空公司信息主管有幸参观一下波音公司的安全后厨,一定会恶心得好几天吃不下饭。

马航事件以来,从发动机引擎到空管系统和机载娱乐系统 (WiFi),航空业全产业链的信息安全问题已经盖过了航空业的数字化问题。2015 年的黑帽大会上,甚至有黑客曾演示如何用 Android 手机操作一架自动巡航中的客机。在黑客草菅人命的威胁面前,航空公司蹩脚的网站和 APP 用户体验完全不值一提。

航空业的信息安全,是人命关天的大问题,但也是曝光率最低,最容易被忽视的 “灰犀牛” 区域。

年末笔者随手翻看朋友圈,看到某航空公司 CIO 晒了下面这本书:

对预算本就捉襟见肘的航空业信息安全主管们来说,这本书的主题意味着什么,不言而喻。

但笔者想说的是,不管行业形势多么严峻,亏啥别亏了安全!比低成本竞争战略和名次更重要的是:别翻车。如果你认为这是危言耸听,那么,我们今天就跟随一位资深白帽女侠的脚步,参观一下航空业 “群主”——波音的安全后厨。

波音公司数字安全问题有两大类:Safety 和 Security,前者的代表是今年波音 737-Max 的飞控软件漏洞导致空难和停飞,不在本文的探讨范围内;而后者,信息安全问题,似乎是风平浪静,岁月静好,直到白帽子女侠克里斯·库贝克为我们揭开了骷髅新娘的盖头。

测试开发网络公然裸奔、邮件服务器塞满忙碌的恶意软件、官网门户大开(没有启用 HTTPS)、发现漏洞的白帽子遭到恐吓威胁…任何一位航空公司信息主管百忙中抽空瞥一眼波音公司的安全后厨,一定会恶心得好几天吃不下饭。

安全研究员克里斯·库贝克 (Chris Kubecka) 在上个月伦敦举行的航空网络安全会议上对听众说:

波音公司劣迹斑斑的信息安全实践威胁着全球航空安全甚至国家安全。

库贝克说,波音公司的测试开发网络已经公开暴露在互联网上,而且波音公司至少有一台电子邮件服务器感染了多种恶意软件。库贝克认为,被感染的电子邮件服务器被用于泄露敏感的知识产权,包括民用客机以及波音出售给美军的飞机中使用的代码。

久负盛名的安全研究人员,关键基础设施专家,空军资深人士库贝卡 (Kubecka) 告诉公民社会组织 (CSO),六个多月来, 她一直在四处奔走呼吁,报告波音公司显而易见且易于解决的安全问题。她还声称,波音公司通过 DEFCON 黑客大会的渠道威胁将对她采取法律和公关抹黑行动。

如果我看到飞机的门坏了,那么向 FAA 报告就不会有麻烦。但是,作为安全研究人员,报告安全漏洞在法律上却举步维艰。

库贝卡说,她于 2019 年 4 月在波音公司的网络上发现了这些安全问题,但在 7 月无奈发推文之前,找不到任何能够与波音公司安全联系的靠谱的联系人。

当时没有办法与任何懂安全的波音公司人员沟通,我不能仅仅以纯文本形式发送此安全威胁信息(不使用加密),这是不负责任的。

波音在一份声明中对公民社会组织表示:

我们衷心感谢库贝克女士的研究工作所付出的时间和精力,我们将认真对待她提出的关切,因为我们将继续努力提高 IT 系统和产品的网络安全性。正如国土安全部本身已经认识到的那样,库贝克女士确定的所有问题都不是航空业特有的,也没有迹象表明波音生产的任何航空系统或产品受到安全威胁影响。

但在故事的另一面,航空业中的信息安全漏洞很可能已经威胁到航空安全,VirusTotal 网站上的证据表明,波音系统已经受到威胁。

在发表了热情洋溢的 “我没病,但还是很感谢” 的感谢信后,波音公司私底下摆出的却是一副臭脸:库贝克 (Kubecka) 声称波音不欢迎她的研究,并试图让她保持沉默。

官方恐吓

继库贝克发推文之后,行业威胁情报共享信息小组航空信息共享和分析中心 (A-ISAC) 的董事会成员包括航空公司和飞机制造商的代表,曾与库贝克联系。根据收到的电子邮件,A-ISAC 员工道格·布拉夫 (Doug Blough) 也是波音公司的一员,他于8月初在信息安全会议 DEF CON、Black Hat 和 BSides Las 上要求在拉斯维加斯与库贝克举行面谈。

库贝卡说,布拉夫于 2019 年 8 月 6 日来到她在拉斯维加斯的酒店房间参加预定的会议,并要求她签署一份保密协议。她拒绝了。

我试图向布拉夫强调,我的动机不是犯罪性质,而是出于安全考虑。我曾在(美国空军)当过军事飞行员,并且在航空电子方面有一些经验。

A-ISAC 首席执行官 Jeff Troy 对此说法提出异议。特洛伊说,2019 年 8 月黑帽会议期间,库贝卡与布拉夫之间的会议在拉斯维加斯的一家咖啡店举行,讨论了此事,但否认曾强迫库贝卡签署保密协议,也不曾发出任何威胁。

我们进行了交谈,查看了许多记录和证据,但我不相信这发生了。

特洛伊拒绝对库贝卡披露的漏洞发表评论,他说限于内部政策,A-ISAC 并没有就具体漏洞发表任何评论,但他确认 A-ISAC 于今年 7 月确实意识到了该漏洞。

波音公司的一位发言人证实,公司的一名员工,大概是布拉夫,为库贝卡简要介绍了几种 “负责任的” 披露模式,有些包括研究人员与组织之间的保密协议,而有些则没有,但他否认公司内部有人威胁她。

波音的安全恶习

库贝卡说,在与 A-ISAC 代表布拉夫在拉斯维加斯交谈之后,当天(8月6日)晚些时候,她与国土安全部的代表交谈并分享了她的研究成果。波音证实,DHS 随后在 8 月中旬通过 DHS 的漏洞协调流程与该公司分享了库贝卡的研究。

CISA 一位负责人表示,作为协调披露过程的一部分,网络安全和基础设施安全局 (CISA) 审议通过克里斯·库贝卡女士提供的报告,CISA 向波音公司提交了该报告,以供审查和潜在的补救措施……。在分析网络安全风险时,CISA 并未分析这些漏洞可能造成的安全因素。另有特定部门负责此分析——联邦航空管理局 (FAA)。

FAA发言人表示,波音有责任保护其网络。

FAA 与飞机制造商合作,以确保关键飞机系统免受包含网络安全漏洞在内的,未经授权的电子接口侵害。制造商必须进行环境扫描,以评估应其设计和产品的网络风险。完成后,制造商应向 FAA 提出整改措施,作为 FAA 批准过程的一部分,制造商有责任监视其环境,实施安全控制并确保关键系统免受恶意活动的侵害。

CISA官员补充说:在整个披露过程中,CISA建起了波音公司与库贝克女士之间的沟通渠道。

库贝卡报告说,在一系列相对容易补救的安全问题中,首当其冲的就是波音的测试开发网络已公开暴露于互联网,这意味着高明的对手能够访问波音软件的源代码并构建系统。

想象一下,如果你是敌人,并且渗透了飞行控制软件,如果有一天发生战争,我方的传感器或检测方法不起作用。(CSO 证实,目前至少还有一台波音公司的测试服务器暴露在互联网上,但不会发布技术详细信息以避免帮助潜在的攻击者。)

此外,包括尽职调查的其他基本安全预防措施似乎也没有得到遵守,包括 Boeing.com 网站首页上缺少 TLS 证书(以通过 HTTPS 启用加密的网络流量),这意味着恶意攻击者可能将恶意软件注入到网络中。根据 netmarketshare.com 的数据,截至上周,超过 90% 的 Web 流量已被加密,这使波音的 “裸奔” 即使在航空业也显得有些 “鹤立鸡群”。如果波音公司这样规模的公司,官方网站不能正确部署 TLS 证书,那么其他方面的安全问题简直不敢想象。

随便举几个例子

事实证明,很多。波音公司的电子邮件域也缺少 DMARC(基于域的消息身份验证,报告和一致性)。DMARC 确保只有合法来源的电子邮件才能到达收件人的收件箱。结果,缺少 DMARC 的保护使得攻击者很容易冒充来自 boeing.com 的电子邮件,轻易地对波音公司员工、第三方供应商甚至政府客户展开网络钓鱼活动。在 DHS 下令所有联邦机构从 2018 年 1 月开始采用安全措施之后,所有联邦政府机构现在都必须使用 DMARC,众所周知,这些机构已经算是安全措施的 “后进生” 了。

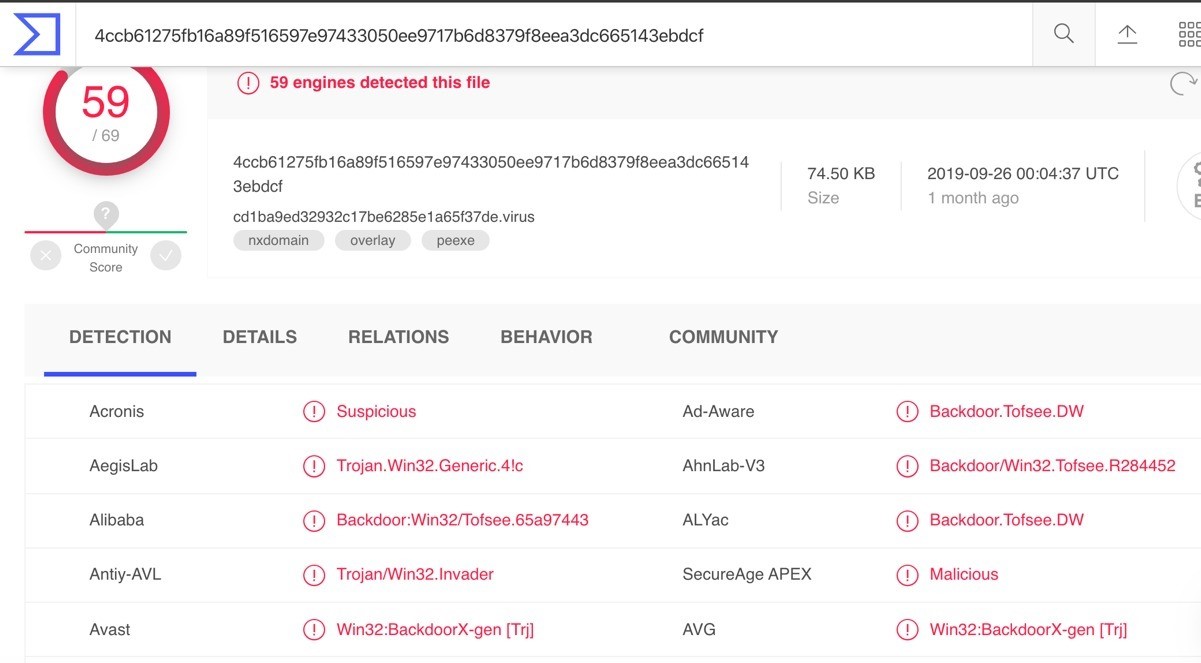

库贝克发现的最令人震惊的启示是,波音公司至少有一台电子邮件服务器已经感染了多种恶意软件。根据由 Google 控制的 Virus Total 恶意软件数据库,波音公司的一台电子邮件服务器上的多个恶意软件正在回传数据。(下图)

红色数字表示判定该可执行文件为恶意软件的防病毒引擎的数量

与波音电子邮件服务器通信的恶意软件的许多实例之一

由于电子邮件服务器明显被入侵并且缺乏 DMARC 保护,库贝卡怀疑受感染的电子邮件服务器被用于泄露敏感的知识产权,包括民用客机以及波音出售给美军的飞机中使用的代码。

甚至,波音公司的供应商门户网站 Aviation ID 也存在很多安全问题,包括跨站点脚本 (XSS) 漏洞以及不良的凭证和身份验证标准。有问题的门户网站登录代码由外包商 Exostar 提供,其软件广泛用于航空,航天和国防领域。Exostar 的网站拥有英国国防部,英国国防部,波音,巴西航空工业公司,洛克希德·马丁公司,诺斯拉普·格鲁曼公司,雷神公司以及许多其他公司的客户。

漏洞披露程序的漏洞

在过去的几周中,波音公司启动了漏洞披露程序 (VDP),以使善意的安全研究人员更轻松地共享发现。波音在一份声明表示:与行业发展方向和我们与安全研究界的广泛合作一致,波音公司最近发布了一个漏洞披露政策,以使第三方能够安全、负责地向公司报告安全漏洞。

波音公司的一位发言人证实,签署了 “研究人员参加波音公司的漏洞披露政策并不需要保密协议”。这是向前迈出的积极一步。但是,新 VDP 的其他方面令人担忧。

颇具讽刺意味的是,波音的 VDP 网页未使用 TLS 证书加密(以启用 HTTPS),这意味着攻击者可以识别正在查看该网页的人员,修改网页以更改漏洞汇报的电子邮件地址 (VulnerabilityDisclosure@boeing.com)。此外,发布在波音网站上的 PGP 密钥是无效的公共密钥。CSO 尝试使用该密钥向波音发送测试消息,但是其公钥格式错误,并且未被识别为有效的 PGP 公钥。

不知道是不是受了波音漏洞事件的刺激,CISA 上周发布了一份指导草案,要求所有民间机构设立对安全人员友好的漏洞披露规则,这是业界首个为白帽子 “撑腰” 的官方引导政策。

相关阅读