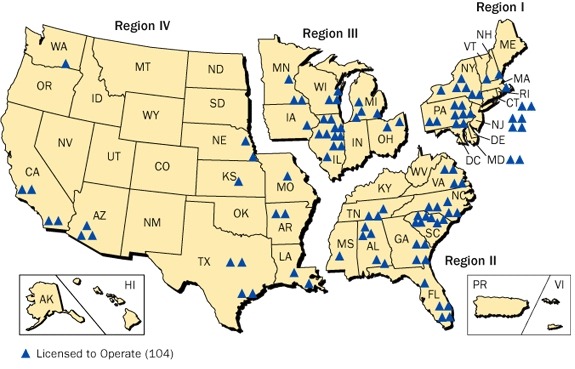

美国东海岸板块拥有104个核电站,产能占全球核发电量的30%多。如果火焰(Flame)和超级工厂(Stuxnet)等攻击伊朗核设施的超级病毒被用来攻击美国会怎样?

Flame和Stuxnet这对有史以来最复杂的病毒最近爆出存在内在关联,政府幕后操纵痕迹非常明显。而Venturebeat记者John Koetsier则撰文指出,如果Flame和Stuxnet这样的超级病毒技术有可能被黑客掌握,用于未来的攻击。

根据Cnet的报道,高级安全专家们开始担心包括美国重要发电厂的关键系统的数字签名会成为攻击入口。数字签名是核对信息或指令的加密代码,用来保护控制关键系统的电脑不被非授权访问。

在感染伊朗铀浓缩设施的控制电脑时,Stuxnet使用了假冒的(或非法取得的)数字签名来躲避防病毒安全软件的侦测。通过U盘感染系统后,Stuxnet在铀浓缩技术流程中制造错误,破坏浓缩设备,延缓了伊朗的核计划(两年)。

但是如果其他国家以其人之道还治其人之身,使用基于Stuxnet的代码,破解或盗取数字签名对美国核电站进行攻击,对于美国来说将会是一场灾难。

美国核电站地理分布 数据来源:Wikipedia

这听上去有些天方夜谭,但美国的安全专家们已经忧心忡忡,并向北美能源标准委员会提出警告,该委员会为美国和加拿大的能源生产制定标准。安全专家们最为担心的问题是:目前保护美国核电站电脑系统的数字签名(Oati 和GlobalSign提供)都已经服役超过30年了,对于计算机世界来说,30年意味着“远古时代”。

此外,其他一些加密算法也都存在安全问题,例如MD5(最近LinkedIn网站账户泄露事件已经为MD5的安全性敲响警钟),专家指出未来的解密技术将能轻松破解今天的数字签名技术——尤其是当量子计算机具备实用价值的时候。

此外,北美大陆的电网也不安全,政府资助的黑客已经成功入侵这些电网的控制系统。目前,专家们给出的建议很简单:将证书的发放周期缩短为5年。

Via Venturebeat