用专门的搜索引擎和特定关键字,就能找到联网自动柜员机(ATM),然后将之感染成为僵尸网络的一分子。

ATM对供应链攻击和其他网络安全威胁并不免疫

每天都有大量现金被塞进ATM中,网络罪犯盯上ATM简直是顺理成章。虽然有些罪犯直接暴力撬开ATM机拿钱,也有技术型罪犯喜欢让ATM上运行的软件自动吐钱出来。上周,罗马尼亚首都布加勒斯特举行的DefCamp 2017安全大会上,卡巴斯基实验室的两名研究员就向听众阐述了这一操作。

无可否认,ATM上运行的软件有漏洞。很多机器都运行的是已经不再受支持的老旧 Windows XP 系统,也就是说,它们默认就是脆弱的;而其他ATM上或许装有某些不必要且带漏洞的应用,比如TeamViewer,或者Adobe Acrobat Reader的老旧漏洞版。

而且,银行往往不对ATM做更新,就这么让ATM暴露在恶意软件和其他类型的攻击之下。ATM内部的安全性通常很弱,现金保护链也往往是割裂的,只要其中某部分被漏洞利用,整个保护链就会遭到破坏。

拿到ATM上软件的权限,恶意攻击者就能获得现金传送带的控制权,随意抽取纸钞。而且,入侵一台ATM,还能顺道染指该银行的整个ATM网络。

攻击者做到这一点的方法多种多样:亲身接触到ATM并在其上安装某装置;入侵监管该银行ATM的计算机;甚至通过供应链攻击,拿下生产商或维护团队在ATM上所用固件。

能接触1台ATM,攻击者就可以在其上安装设备,对网络中所有机器发送指令。这些指令看起来像是从指令中心发出的。攻击者随后便可以用银行卡或随便什么卡,然后从网络中任意ATM提取现金。

因为银行的ATM通常连接的都是平面网络,网络中每台机器都能看到所有其他机器,所以从1台机器染指网络中全部机器是可行的。于是,如果攻击者装置是植入到直接连接到网络中的ATM上,攻击者就可以远程控制那些机器。这是典型的中间人攻击。

研究人员还指出,只要恶意装置从ATM上取出,所有证据就会被抹去。不过,虽然有这种可能性,但迄今为止尚未发现过此类僵尸网络。目前来讲,观测到的是,银行的网络遭到了信息窃取器的感染。

这可以看做是某种形式的ATM僵尸网络,因为所有机器都被感染了,而攻击者在远程收集信息。这也有可能是世界上某个角落的犯罪团伙,正准备用取钱恶意软件发起攻击。

攻击者还可以用VPN连出受感染ATM,悄悄侵入该银行的网络。运作此类VPN设备无需考虑主机环境,攻击者可以在自己的计算机上操作。

另一个渗透ATM网络的有效方法,是用专门的搜索引擎来发现在线机器,比如Shodan搜索引擎。尽管银行通常宣称所有ATM都不上网,只要选对关键字,这些设备很容易被搜到。

虽然该攻击方法此前就已被使用过(用于发现物联网设备、不安全数据库和其他类型的面向互联网设备),用来发现ATM还是相对较新的用例。

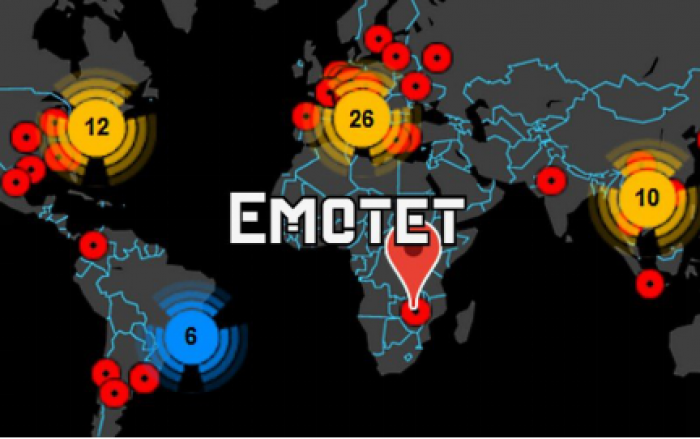

一旦发现在线ATM,恶意攻击者就可开始扫描开放端口,然后尝试用已知漏洞利用程序渗透机器。至此,攻击者可以在ATM上安装信息窃取恶意软件,或者把ATM归入僵尸网络中。

感染银行内部工作站,然后扩散至整个网络(包括ATM),是攻击者(比如Cobalt黑客小组)使用的另一种技术。

近期的攻击,比如CCleaner和NotPetya,已经展现出供应链攻击可对全世界造成的影响。卡巴斯基的研究人员称,ATM也不能对此类攻击免疫。为成功清空ATM,攻击者会对ATM上运行的所有软件和操作系统“黄金镜像”安装盘下手。

我们已经观测到将常规恶意软件植入ATM的情况——通过维护技师插入机器的受感染U盘。因此,如果技师使用的是受感染“黄金镜像”,他甚至根本注意不到机器已遭入侵。当然,攻击者还是需要知道“黄金镜像”上需要植入哪种特定软件,才可以悄悄感染ATM。

服务提供商被利用成攻击渠道也是有可能的。没人会注意到此类入侵。

ATM僵尸网络也能被用于挖掘加密货币。过去几年里,加密货币挖掘机非常流行,到今年,越来越多的恶意攻击专注于部署此类软件。因为具备计算能力,ATM也能被用来挖矿。

ATM终归是另一种形式的计算机,只要恰当的漏洞被发现,也是可以被黑的。这与监视摄像头被感染来组建IoT僵尸网络的情况相同。

相关阅读

黑客不用银行卡从ATM柜员机盗走200万美元

什么玩意重800公斤还运行 Windows XP?如何购买一台ATM

这个名为“艾丽丝”的恶意软件只干一件事 把ATM的现金掏空