对于很多组织机构来说,网络边界已经被各种新的网络边缘所取代。这带来了一些特别的挑战,这些挑战可能会使组织机构维护一个一致并易于管理的安全基础架构的工作变得愈发复杂。这些安全挑战是一把双刃剑。

第一点是无论是否具有独特的网络或平台配置或功能,在边缘实施有效且一致的策略。第二点是在各个边缘之间创建一致的安全性,不仅是为了可见性,也是为了确保能够有效的跨边缘环境进行协调策略变更和威胁响应。

尽管对于任何安全策略来说,保持一致的可见性和控制都是公开的做法,但维护它们的难度正在不断增加。数字化转型和新计算环境的发展使安全团队神经处于持续紧绷的状态,使其充分保护特定环境所需的精湛专业知识稍显不足。

因此,在过去几年里,我们发现针对操作系统已知漏洞的攻击成功数量激增,虽然漏洞相关的补丁早已发布了几周甚至几个月。然而,很多安全团队的工作量太大,甚至无法维护自己系统上的基本安全生态,更不用说评估和满足新的网络环境带来的需求了。这就是为什么应对这些新的边缘环境不仅需要了解它们带来的独特挑战(包括如何在边缘之间实现一致性),还需要考虑应该如何以及在什么地方实现高级自动化来简化整个安全流程:从开始部署到威胁检测和协调响应。

保护不断扩展的网络边缘

组织机构需要保护和管理的网络边缘环境,可能会遇到一些独特的安全挑战,以及应对这些挑战需要注意的事项包括:

1. 云和多云

每个云平台都有独特的控制和管理接口。然而,很多安全设备无法使用这些接口,因为其部署通常基于叠加解决方案(overlay solution)。虽然通过这种方法,能够在各种云平台上轻松部署相同的工具,但这些工具可能会丢失某些特性和功能,具体取决于它们所在的平台——这使得实施一致的策略变得困难。而且由于它们不是在云本地上运行,所以还有可能产生严重的性能问题。

云原生安全解决方案要好得多,因其不存在与覆盖解决方案相同的特性、功能和性能问题。然而,对于一个多云部署来说,可能会面临着与在另一个平台上本地运行的同一设备进行交互操作的挑战。幸运的是,这一问题可以通过添加连接器来解决,连接器不仅支持将云原生安全工具一键部署到云环境中,还可以自动充当已部署解决方案之间的转换器,以确保平台内部和平台之间的安全性一致。

2. 终端用户和物联网

物联网和终端设备的普及是很多组织机构面临的另一个边缘挑战。这些设备不仅变得更智能、更快速,而且移动性也很强。一个用户同时有多个设备连网非常常见,而且用户还常常将个人和专业数据、应用程序和配置文件放在一台设备上。客观的事实是端点安全性往往比较弱,使得组织机构面临丢失、被盗、下载恶意应用程序等严重风险,甚至无意中连接到受损的公共接入点。

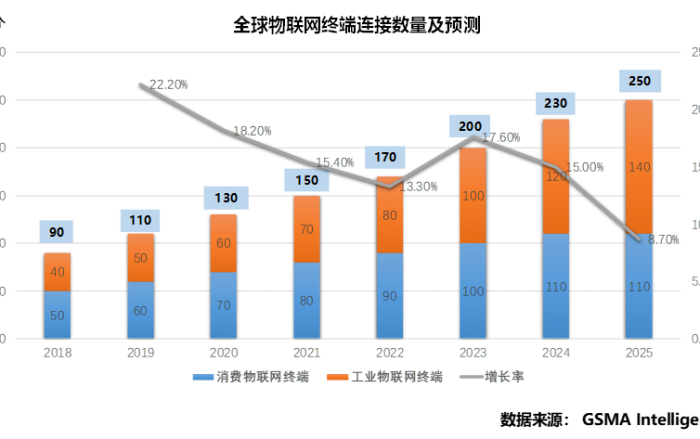

物联网设备带来了另一种风险。它们正以前所未有的速度加入到我们的网络中,然而大部分设备不仅不安全,甚至无法进行更新或安装补丁,这就是为什么它们成为了网络犯罪分子的首选目标的原因。

保护端点边缘需要确保通信加密,并且安全设备能够以网络速度检查加密的数据。设备还需要能够在访问时就自动被识别,并在没有人为干预的情况下应用适当的策略和分段规则。这些设备还需要被持续监控,而其访问策略需要自动延伸到扩展网络上部署的安全设备上。

3. WAN边缘

新的SD分支需要与其他远程位置和数据中心进行直接连接,这意味着其不仅需要能够允许它们进行连接的VPN服务,而且还能支持性能要求高并对延迟敏感的商务应用,如VoIP和视频会议。而且因为它们还包括自己的局域网——由固定和移动设备,物联网设备,IaaS和SaaS连接以及多个公共互联网链接组成——它们还需要一套完整的安全工具。

有效的安全SD-WAN解决方案不仅需要包括高级路由功能和性能增强功能,例如能够平衡VPN之间负载均衡的应用程序,并且还需要包含一套完整的安全工具,可以与其他地方部署的安全解决方案进行相互操作,而且还能够无缝地将其安全功能,性能和措施迁移到本地局域网。这不仅可以确保WAN边缘的可见性一致,而且还无需构建一个特别的SD-WAN安全解决方案,这是许多SD-WAN解决方案所需要的。

4. 5G

5G将带来前所未有的速度和互联性,也将进一步影响我们共享关键信息、传播接收多媒体、运行数据量大的应用程序和做出实时决策的方式。设备之间的互连也有可能创建一个新的开放的边缘云。由于数据需要在网络最边缘可用,而且功能性将以微秒为单位进行度量,因此应用程序不能再往返于中央数据中心。

相反,数据和决策——以及安全性——也需要向边缘移动。它们需要嵌入到边缘网络和物联网设备中,为了满足性能需求,大多数安全协议不仅需要自动化,还需要利用机器学习和人工智能以数显转速做出自主决策。这一努力取得成功的关键在于确保我们不会再创建另一种耗尽有限资源的一次性安全。我们需要的是新边缘的安全性与其他网络边缘环境中的部署能无缝集成。

结论

把安全移到边缘,首先要停止把新的边缘环境看做独立的项目,它们是相同安全环境的一部分,而最好的方法是开发一个全面并适应性强的安全结构,可以简单进行扩展来包括新的网络环境,而不牺牲其他地方部署的安全设备提供的任何功能和协同性同时,也不放弃任何可见性和集中式编排,以及能够保持一个易于管理的整体安全策略和具有成本效益的控制。

相关阅读